Prywatność przeglądarek internetowych

-

- Patryk Królikowski,

- 13.01.2011

Na pierwszy ogień weźmy przeglądarki Firefox i Google Chrome. Z funkcjonalnego punktu widzenia przechowują one dane w bardzo zbliżony sposób, choć istnieje oczywiście wiele różnic. Obie przeglądarki jako podstawowe źródło przechowywania danych wykorzystują bazę SQLite. Podobnie też ułożona jest pamięć podręczna.

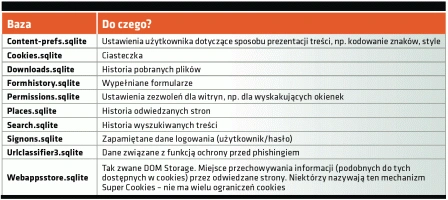

W przypadku Firefoksa w bazach SQLite przechowywane są m.in. historia odwiedzanych stron, zakładki, ustawienia samej przeglądarki, informacje o pobieranych plikach, ciasteczka, historia wypełnianych formularzy czy wyszukiwanych treści.

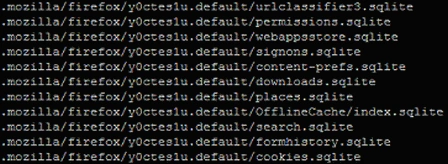

Na naszym testowym Ubuntu widać kilkanaście baz danych:

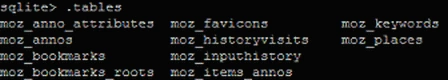

Zawartość tych baz możemy łatwo podejrzeć - na przykład korzystając z linuksowego sqlite3. Weźmy plik places.sqlite, który zawiera m.in. informacje o odwiedzonych stronach. Sprawdźmy, z jakich tabel się składa:

# sqlite3 places.sqlite

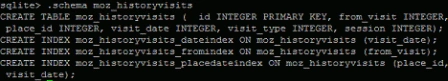

Najciekawsze dla śledczego informacje z tej bazy zawierają przede wszystkim dwie tabele - moz_places i moz_historyvisits. Korzystając znowu z sqlite3, możemy podejrzeć ich strukturę:

Aby ułatwić sobie przeglądanie tabel moz_places i moz_historyvisits, można skorzystać z narzędzia SQLite Database Browser w Linuksie (sqlitebrowser.sourceforge.net).