Prywatność przeglądarek internetowych

-

- Patryk Królikowski,

- 13.01.2011

Analiza webowej aktywności użytkownika od pewnego czasu jest jedną ze standardowych procedur, które stosuje się prowadząc dochodzenia w ramach kryminalistyki informatycznej (computer forensics). Pozwala ona na poznanie zwyczajów użytkownika, jego zainteresowań i często grona znajomych. Dzięki niej można (choć nie zawsze) stwierdzić fakt dostępu do nielegalnych treści czy też podejmowania zabronionych działań (np. szantaż). Sprawdźmy, jakiego rodzaju informacje mogą ujawniać trzy popularne przeglądarki: Internet Explorer (IE), Mozilla Firefox (FF) oraz Google Chrome (GC).

Kolejność przeglądarek nie jest przypadkowa. Zgodnie z danymi z grudnia 2010 r., publikowanymi przez firmę NetMarketShare, IE ma ok. 55-proc. udział w rynku światowym, FF blisko 23-proc., a GC nieco ponad 9-proc. Najwięcej miejsca poświęcimy Firefoksowi, jako że jest to jedyna z tej trójki aplikacja o charakterze otwartym, co ułatwia prowadzenie badań.

Cechy wspólne

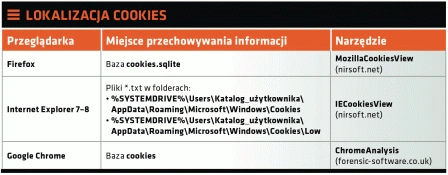

Każda z badanych przeglądarek przechowuje masę informacji o naszej aktywności. Jest więc historia odwiedzanych stron, wyszukiwanych fraz, pobieranych plików, danych zapisywanych w formularzach, czasem treści wysłanych maili itp. Jeżeli jesteśmy w stanie dobrać się do dysku, a użytkownik go nie zaszyfrował lub nie usunął danych (poprzez np. wielokrotne nadpisywanie), mamy sporą szansę na ciekawą lekturę. Są też tryby prywatne, o których nieco później. Wymienione wyżej informacje są najczęściej przechowywane w bazie danych (o różnej strukturze) oraz w pamięci podręcznej przeglądarki (cache). Bogatym źródłem informacji są także ciasteczka, które łatwo można dekodować.

Ślady aktywności znajdą się także w pliku hibernacji (w Windows - hiberfil.sys; w Linuksie - partycja swap lub inna dedykowana partycja) lub pliku wymiany (w Windows - pagefile.sys; w Linuksie - najczęściej partycja swap). Analizę artefaktów pozostawianych w tych obszarach omówimy przy innej okazji.

HstEx v3 - Digital Detective

Można też od razu przyjąć, że w mniejszym lub większym stopniu dane z nośnika zostały usunięte. Również w tym przypadku możemy liczyć na pomoc. Można na przykład posłużyć się niezłym, ale niestety komercyjnym narzędziem - History Extractor (HstEx/NetAnalysis - digital-detective.co.uk - koszt to ok. 300 USD).

Firefox

http://www.firefoxforensics.com/research/index.shtml

http://www.machor-software.com/firefox_forensics

http://www.woanware.co.uk/news/firefoxforensics-v1-0-0/

firefoxsessionstoreextractor/

http://computerforensics.parsonage.co.uk/downloads/WebBrowserSessionRestoreForensics.pdf