Wirtualizacja i elastyczna infrastruktura sieciowa

-

- Paweł Szczepaniak,

-

- Matt Prigge,

- 19.12.2012, godz. 12:00

Szybko przyrastającej liczbie wirtualnych maszyn musi towarzyszyć elastyczna infrastruktura sieciowa oraz pojemne rozwiązania do przechowywania danych. W przeciwnym razie możemy szybko dotrzeć do granic możliwości systemu. Nowe technologie wirtualnych sieci mają zadanie elastycznie rozciągać te granice.

Żeby zapewnić możliwość skalowania systemów obliczeniowych, zachowując przy tym parametry wysokiej dostępności, trzeba odpowiednio przygotować architekturę sieci. Musi ona być także nadal łatwa w zarządzaniu, a także elastyczna i optymalna zarówno w warstwie drugiej, jak i trzeciej. Tradycyjne połączenie sieciowe kończy się na interfejsie fizycznego hosta, a standardowe mechanizmy zarządzania siecią są ślepe na zachowanie sieci wirtualnej w jego wnętrzu. Trudno więc o diagnostykę błędów, nie jest możliwe przypisanie polityki do konkretnego portu czy też zapewnienie jego odpowiedniej wydajności.

Kolejnym problemem do rozstrzygnięcia jest także adaptacja związana z przenoszeniem maszyn wirtualnych między serwerami. Sieci dla środowiska wirtualnego powinny zapewniać także większą przepustowość, wynikającą z większej liczby maszyn. Wirtualizacja oparta na hiperwizorach zmienia wiele aspektów projektowania centrum danych. Należy zadać sobie wiele pytań, w tym: jak szeroko potrzebujemy rozciągać warstwę drugą sieci oraz gdzie znajduje się granica sieci SAN?

Zobacz również:

Przełączniki i interfejsy sieciowe dla wirtualizacji

W celu rozwiązania problemów sieciowych wirtualizacji konieczne stało się opracowanie specjalnych protokołów i opartych na nich produktów, które mogą sprostać powyższym wymaganiom. Jednym z takich rozwiązań jest protokół VXLAN.

Pozwala on na tworzenie izolowanych, skalowalnych sieci wirtualnych - w oderwaniu od sieci fizycznej - bez ograniczeń, które niosła ze sobą technologia VLAN. Korzyścią ze stosowania tego protokołu jest łatwe tworzenie i zarządzanie logicznie odseparowanymi sieciami oraz przypisywanie do nich określonych polityk bezpieczeństwa i wydajności. VXLAN pozwala każdej sieci na dostęp do każdego urządzenia w serwerowni bez potrzeby fizycznej rekonfiguracji. Również z punktu widzenia fizycznej infrastruktury można skorzystać na użyciu tego protokołu - ze względu na to, że ruch enkapsulowany w VXLAN jest rozkładany między urządzenia L2 i L3, oferując Equal Cost Multi Pathing (ECMP).

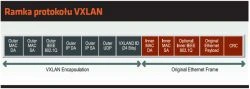

Ramka protokołu VXLAN

W przypadku architektury VMware vSphere enkapsulacja odbywa się pomiędzy wirtualnym interfejsem sieciowym NIC systemu operacyjnego gościa a logicznym portem na wirtualnym przełączniku. To czyni VXLAN przezroczystym zarówno dla systemu gościa, jak i dla warstwy 3 sieci.

Usługa bramy sieciowej między hostami VXLAN oraz hostami nie korzystającymi z tego protokołu (np. fizyczny serwer albo router), odbywa się w appliance vCloud Networking and Security Edge. Maszyna ta dokonuje translacji segmentów VXALN na VLAN ID, co pozwala na komunikację.

VMware oferuje wiele programów integracyjnych oraz API do współpracy z zewnętrznymi rozwiązaniami. Alternatywne rozwiązania do VMware vSphere Distributed Switch oferują między innymi Cisco i IBM. Są także tacy dostawcy, jak Arista czy Brocade, którzy dokonali integracji swoich wirtualnych i fizycznych rozwiązań z Distributed Switch poprzez API.