Zintegrowana ochrona sieci LAN / WLAN

-

- Kamil Folga,

- 04.03.2014

Powiązanie różnych technologii komunikacyjnych wymaga specjalnych mechanizmów, które zintegrują bezpieczeństwo przewodowe i bezprzewodowe. Mechanizmy te muszą skupiać się bardziej na ochronie urządzeń końcowych, niż zabezpieczaniu samej technologii transmisji. Każdy punkt końcowy niezależnie czy jest przyłączony przewodowo czy bezprzewodowo, powinien mieć zapewniony taki sam poziom ochrony. W realizacji tego procesu pomocne są systemy NAC (Network Access Control) oraz DLP (Data Loss Prevention).

Sieci bezprzewodowe (WLAN) w organizacjach stanowią najczęściej uzupełnienie sieci przewodowych (LAN). Sieci przewodowe to podstawowa forma dostępu do infrastruktury dla pracy stacjonarnej, wymagającej wydajnych połączeń z siecią. Wszechobecna mobilność staje się jednak faktem. Wraz z wprowadzeniem standardów 802.11n czy – ostatnio – 802.11ac, sieci bezprzewodowe coraz częściej stanowią podstawową infrastrukturę dostępową. W sieciach komputerowych organizacji pojawia się także znacząca ilość urządzeń mobilnych (tablety, smartfony). Każde z tych urządzeń posiada wyłącznie interfejs bezprzewodowy w postaci karty Wi-Fi czy technologii komórkowej. Dodatkowo sieci bezprzewodowe zyskały na znaczeniu wraz z wprowadzeniem terminu BYOD (Bring Your Own Device). BYOD oznacza trend polegający na wykorzystaniu urządzeń mobilnych użytkowników zarówno w domu, jak i pracy.

Podstawy bezpieczeństwa (W)LAN

Bezpieczeństwo dostępu do sieci przewodowej bazuje na prostym fakcie, że komunikacja jest przeprowadzana w sieci, która dopuszcza tylko określonych użytkowników do medium komunikacyjnego. Fizyczna ochrona okablowania realizowana jest poprzez odpowiednią infrastrukturę budynku. Przyłączenie się do sieci wymaga fizycznego dostępu do infrastruktury, co zazwyczaj nie jest sprawą łatwą. Dodatkowo możemy stosować różne formy uwierzytelnienia dostępu do sieci przewodowej w postaci przykładowo mechanizmu 802.1x, a także mechanizmy bezpieczeństwa zawarte w przełącznikach (przykładowo Port Security). W przypadku sieci przewodowej opartej o przełączniki – co aktualnie jest standardem – bezpieczeństwo transmisji jest realizowane na wysokim poziomie.

Zobacz również:

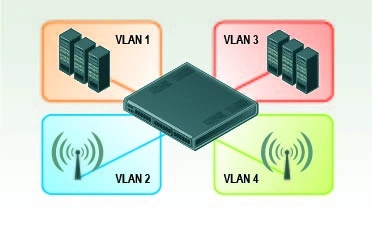

Segmentacja sieci (w)LAN z wykorzystaniem mechanizmów VLAN.

Bezpieczeństwo dostępu i transmisji w sieci bezprzewodowej jest realizowane w zupełnie inny sposób. Praktycznie nie ma możliwości całkowitego ograniczenia propagacji fal radiowych, którymi posługują się sieci Wi-Fi. Konieczne jest zapewnienie dodatkowych mechanizmów bezpieczeństwa, włączając w to uwierzytelnienie, szyfrowanie komunikacji, a także monitorowanie środowiska RF. Podstawową formę kontroli dostępu do sieci w uproszczonej formie stanowi mechanizm WPA2 w wersji Personal, zapewniający kontrolę dostępu do sieci oraz szyfrowanie transmisji. Kontrola dostępu do sieci w przypadku mechanizmu WPA2 jest realizowana przy pomocy jednego hasła PSK dla wszystkich użytkowników. W przypadkach zaawansowanych stosowany jest mechanizm WPA2 w wersji Enterprise, gdzie każdy użytkownik posługuje się niezależną frazą zabezpieczającą. Taka konfiguracja wymaga wykorzystania serwera Radius. Dodatkowe formy zabezpieczenia komunikacji bezprzewodowej są realizowane przez elementy kontroli środowiska radiowego, najczęściej zapewniane przez kontrolery sieci bezprzewodowej.

Podstawowe mechanizmy zabezpieczenia dostępu do medium i transmisji w sieciach przewodowych oraz bezprzewodowych są trudne do integracji. Integracja mechanizmów bezpieczeństwa może być jednak wspólnie zrealizowana na wyższych poziomach – przydziału uprawnień do pracy w sieciach, sprawdzania zgodności z określoną polityką bezpieczeństwa, czy zapobieganiu wyciekom informacji.

Jak powiązać technologie bezpieczeństwa?

Z punktu widzenia bezpieczeństwa urządzeń przyłączających się przewodowo i bezprzewodowo, ważne są dwa główne elementy. Pierwszym z nich będzie kontrola urządzenia na zgodność z określonym zestawem reguł bezpieczeństwa, uwierzytelnienie oraz przypisanie urządzeń do odpowiednich kategorii. Wskazane funkcje może realizować system NAC (Network Access Control). Drugim ważnym elementem będzie mechanizm zapobiegający wyciekom informacji z sieci oraz umożliwiający śledzenie przemieszczania się danych, określany nazwą DLP (Data Loss Prevention). Dodatkowo mogą być stosowane różne mechanizmy uzupełniające, przykładowo system antywirusowy, zapory ogniowe, systemy zarządzania urządzeniami mobilnymi MDM (Mobile Device Management). Nowością wśród wymienionych systemów jest MDM, który pozwala operatorom kontrolować i zarządzać urządzeniami mobilnymi w sposób łatwy i efektywny, umożliwiając automatyczną rejestrację urządzeń użytkowników, uwierzytelnianie bazujące na hasłach lub certyfikatach, realizację polityki bezpieczeństwa, szyfrowanie i wiele innych funkcji. MDM spełnia podobne zadania do NAC. Większość technologii MDM nie pozwala jednak na zarządzanie mobilnymi komputerami przenośnymi, ponieważ jest dostosowana raczej do prostych urządzeń mobilnych typu telefony czy tablety. MDM nie zarządza także urządzeniami przyłączonymi kablowo.

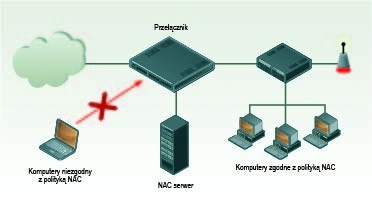

NAC (Network Access Control) - kontrola dostępu do sieci.

Poprawnie zaimplementowane rozwiązanie NAC pozwala inteligentnie odróżniać uprawnione komputery pracowników od sprzętu nie stanowiącego własności organizacji, a następnie bazując na kategoryzacji przyłączanych urządzeń, określać odpowiedni poziom uprawnień. NAC pozwala zrealizować rozgraniczenia urządzeń i użytkowników na klasy, a następnie bazując na zdefiniowanej polityce, określić poziom dostępu i usług zarówno dla przewodowej i bezprzewodowej sieci. NAC skupiają się na kontroli urządzeń w sieci i wdrażaniu określonych polityk. Nie ma jednak większego wpływu na zawartość przesyłanych danych. W tym momencie do gry wkraczają systemy DLP (Data Loss Prevention). W organizacjach przetwarzających dużą liczbę danych, konieczna jest wiedza w jaki sposób te dane przemieszczają się. Systemy DLP powinny być szczególnie uczulone na protokoły SMTP, HTTP, HTTPS, FTP. Zawsze istnieje możliwość integracji DLP z systemami NAC czy MDM.

NAC nowej generacji

Z punktu widzenia bezpieczeństwa sieci bezprzewodowej i przewodowej ważna jest możliwość sprawdzenia zgodności z określonym zestawem zasad urządzenia, niezależnie od wykorzystywanej technologii transmisji. Dodatkowo na podstawie zdiagnozowanych parametrów, możliwe jest przypisanie do określonej grupy z odpowiednimi uprawnieniami. Takimi właściwościami charakteryzują się systemy NAC (Network Access Control). Produkty NAC mogą zapewnić ochronę urządzeń, niezależnie od zastosowanej technologii sieciowej.

Produkty NAC (Network Access Control) aktualne przeżywają odrodzenie. Dzieje się tak z powodu aktualizacji większości z nich o możliwość kontroli urządzeń BYOD. Wcześniejsze wersje NAC były stworzone do pracy z urządzeniami, nad którymi dane przedsiębiorstwo miało pełną kontrolę. Były to urządzenia zarówno przewodowe oraz bezprzewodowe. Główną rolą NAC było restrykcyjne uwierzytelnienie, zarządzanie urządzeniami w sieci, a jednocześnie zapobieganie nieautoryzowanemu dostępowi. Wraz z pojawieniem się zjawiska BYOD sytuacja całkowicie się zmieniła. Użytkownicy w sieci korzystają z kilku urządzeń mobilnych, bardzo często nie stanowiących własności organizacji. Wskazane urządzenia łączą się z siecią przedsiębiorstwa, a kontrola nad nimi jest znikoma. Takie urządzenia nie zachowują się standardowo, dysponując zróżnicowanymi systemami operacyjnymi czy niestandardowymi zabezpieczeniami.

Nowa generacja NAC pozwala na zarządzenie takimi urządzeniami poprzez kilka nowych funkcjonalności. Mogą one odnosić się także do standardowych urządzeń bezprzewodowych oraz przewodowych. Przykładem może być poszukiwanie i analiza wszystkich potencjalnych klientów, jeszcze zanim przyłączą się do sieci. Pozwala to uzyskać informację kim jest użytkownik, jaki jest typ urządzenia wykorzystywanego przez użytkownika, a także wskazuje potencjalne ryzyka związane z przyłączeniem się do sieci. System NAC zwraca uwagę nie tylko na typ urządzenia, ale także konfigurację oprogramowania, lokalizację urządzenia w określonym czasie. Ten proces jest podstawą dla kolejnego etapu, polegającego na automatycznym dostępie do sieci zgodnie z określoną polityką. NAC pozwala stworzyć i automatycznie realizować politykę, która definiuje kto może korzystać z określonych zasobów sieci, przy pomocy jakich urządzeń i na jakich warunkach. Na podstawie wcześniej zdefiniowanych uprawnień, ten proces przypisuje użytkownika do określonego segmentu sieci.