Bezpieczeństwo z chmury

-

- Józef Muszyński,

- 10.06.2013

Dzięki właściwe dobranym rozwiązaniom typu Software as a Service mały i średni biznes może zapewnić sobie bezpieczeństwo klasy enterprise stosunkowo niewielkim kosztem.

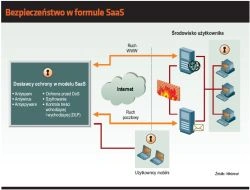

Jeszcze nie tak dawno organizacje z sektora MŚP nie miały możliwości zapewnienia swoim systemom IT ochrony klasy enterprise, głównie z powodu wysokich kosztów. Dzisiaj jednak możliwość stosowania zabezpieczeń zapewniających poziom ochrony dostępny głównie dla dużych firm jest również w zasięgu mniejszych organizacji. Rozwiązania bezpieczeństwa w modelu SaaS (Software as a Service) - czyli dostarczanie aplikacji w postaci usługi hostowanej w infrastrukturze IT dostawcy - mogą zapewniać "ochronę z chmury". Oznacza to możliwość przeniesienia części odpowiedzialności za bezpieczeństwo IT do usługodawcy, który ma możliwość zatrudnienia wykwalifikowanych specjalistów od bezpieczeństwa, dla małych i średnich przedsiębiorstw zazwyczaj nieosiągalnych z uwagi na koszty.

Model usługowy ma też tę przewagę, że eliminuje koszty bezpośrednie, ponoszone na zakup sprzętu i oprogramowania oraz koszty bieżące: utrzymania i uaktualniania systemu, a często również konieczność zatrudnienia dodatkowego personelu.

Zobacz również:

Chmura atrakcyjną alternatywą

Mniejsze organizacje stały się łakomym kąskiem dla cyberprzestępców, przeznaczających coraz większe zasoby na przełamywanie ich barier ochronnych. W sektorze MŚP można znaleźć cenne dane (np. osobowe), a uzyskanie wrażliwej informacji może być łatwiejsze, ponieważ w takich organizacjach zazwyczaj brakuje specjalistów od spraw bezpieczeństwa IT. W tej sytuacji warto rozważyć wdrożenie systemu kontroli bezpieczeństwa oferowanego w formule SaaS, nieodbiegającego poziomem od rozwiązań stosowanych w dużych firmach.

W odpowiednich warunkach, model ochrony z chmury może zapewnić mniejszym firmom lepsze bezpieczeństwo niż strategia budowania ochrony własnej. Właściwie wybrany dostawca usługi może uwolnić niewielki zespól IT małej firmy od konieczności śledzenia najnowszych technologii zabezpieczeń i aktualnych zagrożeń, gdyż koszty bezpieczeństwa z chmury są przewidywalne. Zazwyczaj jest to opłata miesięczna, obliczana z uwzględnieniem liczby użytkowników. Model ten uwalnia od kosztów inwestycji oraz konserwacji i aktualizacji.

Mały biznes przenosi w chmurę zazwyczaj aplikacje podstawowe, jak np. poczta elektroniczna, ale ostatnio można zauważyć trend przenoszenia bardziej krytycznych aplikacji biznesowych, w tym również systemów kontroli bezpieczeństwa. Mniejsze organizacje mogą przenieść w chmurę wszystkie funkcje ochronne lub wybrać podejście hybrydowe: wykorzystanie już posiadanych środków bezpieczeństwa i jednocześnie korzystanie z doświadczeń usługodawcy w innych obszarach bezpieczeństwa.

Bezpieczeństwo w formule SaaS

Audyt powinien określić słabe punkty ochrony, w tym analizę ustawień konfiguracyjnych sprzętu i aplikacji oraz luki bezpieczeństwa w infrastrukturze sieciowej, a testy penetracyjne pozwolą ocenić stopień trudności dostania się do zasobów wewnętrznych bez upoważnienia. Raport z audytu powinien zawierać ogólną ocenę stanu bezpieczeństwa organizacji, ze szczegółowym określeniem słabych punktów, oraz plan wykorzystania technik zabezpieczeń i wdrożenia polityki bezpieczeństwa.

Decyzja o przeniesieniu ochrony IT w chmurę może się wtedy wydawać bardzo prosta, jednak niezależnie od wielkości firmy konieczne jest dokładne rozpoznanie dostępnych narzędzi bezpieczeństwa i roli, jaką każde z nich odgrywa - to dopiero pozwoli uzyskać zdolność oceny oferty potencjalnego dostawcy SaaS i wynegocjować SLA (Service-Level Agreement), które może zapewnić konieczną ochronę.