Shellshock - zagrożenie większe niż Heartbleed?

-

- Janusz Chustecki,

- 29.09.2014, godz. 07:00

Zanim jednak ktoś zacznie się martwić, że jego komputer może być zagrożony, powinien najpierw sprawdzić, czy zainstalowany w jego sprzęcie program Bash (powłoka systemowa) zawiera dziurę, która umożliwia atak. Jeśli komputer pracuje pod kontrolą jednej z nowszych wersji systemu OS X lub Linux, jest to wysoce prawdopodobne.

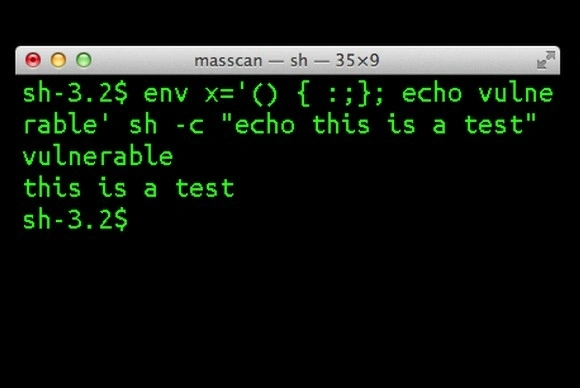

Aby to zweryfikować, można otworzyć program Terminal i wpisać z klawiatury następujące polecenie:

env x='() { :;}; echo vulnerable' bash -c "echo this is a test"

Jeśli program Bash obsługujący komputer zawiera dziurę umożliwiającą włamywaczowi przeprowadzenie ataku Shellshock, system wyświetli komunikat:

vulnerable

this is a test

Jeśli Bash nie zawiera dziury, względnie została ona już załatana system wyświetli komunikat:

env x='() { :;}; echo vulnerable' bash -c "echo this is a test" bash: warning: x: ignoring function definition attempt bash: error importing function definition for `x' this is a test.

Zobacz również:

- Usługa WhatsApp uruchamiana na urządzeniach iOS będzie bardziej bezpieczna

- Co trzecia firma w Polsce z cyberincydentem

Załóżmy, że test wypadł negatywnie. Nie ma co od razu wpadać w panikę, bo być może komputer jest chroniony przez zaporę. Wtedy ryzyko jest minimalne, ponieważ włamywaczowi będzie bardzo trudno zdalnie wprowadzić do powłoki Bash szkodliwy kod (chyba że znajdzie sposób na to, aby zrobić to lokalnie, co jest mało prawdopodobne). Właśnie dlatego Shellshock zagraża przede wszystkim serwerom webowym i tym wszystkim urządzeniom, do których można uzyskać dostęp przez Internet.

Apple wydał nawet z tej okazji oświadczenie, w którym możemy przeczytać, „znakomita większość użytkowników systemu operacyjnego może być spokojna. Shellshock nie wyrządzi im krzywdy, gdyż system OS X jest domyślnie tak skonfigurowany, iż jest odporny na takie zewnętrzne eksploity, chyba że użytkownik uruchomi na komputerze zaawansowane usługi uniksowe. Tych użytkowników chcemy uspokoić, że Apple pracuje już intensywnie nad poprawką, która zlikwiduje to zagrożenie.

Jeśli komputer pracuje pod kontrolą systemu Linux, większość producentów oferujących różne dystrybucje tego oprogramowania (w tym Red Hat, Ubuntu, Debian, Fedora i CentOS) udostępniła już stosowne poprawki. Trzeba jednak zachować ostrożność i pamiętać, że nie zawsze poprawki te w pełni likwidują zagrożenie. Zostały one bowiem przygotowane ad hoc i mogą wymagać kolejnych aktualizacji.

Firma Red Hat wydała np. oświadczenie, w którym czytamy, „Red Hat ma świadomość tego, że poprawka likwidująca dziurę CVE-2014-6271 jest niekompletna. Włamywacz może dalej stosować specyficzne metody atakowania systemu Linux, które są skuteczne nawet po zainstalowaniu opracowanej przez nas poprawki. Pracujemy cały czas nad tym problemem, a póki co radzimy użytkownikom, aby nie czekali na kolejną poprawkę, a przechodzili od razu na najnowszą wersję powłoki Bash, która na dobre likwiduje podatność CVE-2014-6271”.

A ponieważ Shellshock atakuje nie tylko komputery, ale również urządzenia sieciowe. Dlatego radzimy użytkownikom takich urządzeń by sprawdzili na stronach producentów routerów, przełączników i innego sprzętu czy nie oferują oni nowych wersji oprogramowania firmware, które jest odporne na zagrożenie Shellshock.