Przegląd punktów dostępu WLAN

-

- NetWorld,

- 01.06.2001

Powszechna akceptacja środowisk przemysłowych dla standardu sieci bezprzewodowych 802.11b zaowocowała pojawieniem się wielu produktów, w tym punktów dostępu. Jaka jest ich jakość?

Powszechna akceptacja środowisk przemysłowych dla standardu sieci bezprzewodowych 802.11b zaowocowała pojawieniem się wielu produktów, w tym punktów dostępu. Jaka jest ich jakość?

Niedawno w laboratoriach IDG poddano testom bezprzewodowe punkty dostępu dziewięciu firm. Za najlepszy produkt uznano Cisco Aironet 340 i to mimo jego wysokiej ceny. Na szczególne uznanie urządzenie to zasłużyło sobie bardzo dobrymi funkcjami zarządzania i wysoką wydajnością. Nie oznacza naturalne, że produkty pozostałych firm zbyt odbiegały od lidera klasyfikacji.

Punkt dostępu zaprezentowany przez D-Link charakteryzował się znakomitą wartością współczynnika cena/wydajność. Co ważniejsze, sprzęt ten wydaje się być stworzony do zastosowań w środowisku SOHO. Z kolei Proxim oferuje bardzo wartościowe narzędzie zarządzania, chociaż wydajność samego urządzenia jest nieco niższa od kilku pozostałych. Enterasys i Lucent miały dobre narzędzia zarządzające i cechowała je dobra wydajność, jakkolwiek obydwie cechy odbiegały od ekwiwalentnych własności urządzenia Cisco. Identyczne pod prawie każdym względem urządzenia firm Intel i Symbol prezentowały dobry poziom, ale traciły jednak nieco z powodu słabszych funkcji zarządzania.

Szybkość

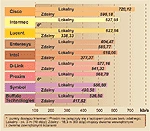

Zespół testujący zdumiały duże różnice szybkości badanych produktów. W zależności od testu niektóre karty interfejsowe były nawet trzy razy szybsze od innych. Niektóre punkty dostępu były szybsze od pozostałych o 50 proc. Szczegółowe wyniki testów przedstawia rysunek.

Pewne rozczarowanie wzbudziła wydajność Harmony firmy Proxim. Firma zaprezentowała ciekawy wariant konstrukcyjny, a mianowicie pozbawiła punkt dostępu swoistej "inteligencji", którą scedowała na sterownik Harmony Access Point Controller. Dzięki inteligencji sterownika użytkownik może automatycznie utworzyć jeden punkt sterowania. Umożliwia to kontrolę wielu punktów dostępu (Proxim zaleca 10), a także implementowanie punktów dostępu opartych na różnych technologiach. Okrojenie punktu dostępu z funkcji sterujących wpłynęło rzecz jasna na obniżenie jego ceny.

Jest w tym zestawieniu kilka tańszych punktów, jak

D-Link i Buffalo Technologies, ale zdecydowanie różnią się klasą - na korzyść D-Link.

Opcje bezpieczeństwa

Wpływ zasięgu na szybkość transmisji

Wspomniane opcje bezpieczeństwa dokonują autoryzacji komputerów wchodzących do akcji, nie użytkownika. Na ostatnim poziomie zabezpieczenia dostępu jest RADIUS (Remote Authentification Dial-in User Service). Ma on tę przewagę, że identyfikuje użytkownika zamiast urządzenia. Ponadto może być centralnie zarządzany. Definiuje m.in. sposób wymiany danych między serwerem ochrony danych a serwerem dostępu zdalnego, przypisując temu ostatniemu rolę klienta. W ten sposób decyzję o dopuszczeniu zdalnego użytkownika do sieci lokalnej, komunikującego się z serwerem dostępu, podejmuje serwer ochrony danych. Po uzyskaniu dostępu wszystkie sesje użytkownika będą monitorowane przez RADIUS. Jedynie D-Link oraz Intermec nie zapewniają kompatybilności z tym protokołem. Dowolny schemat zawierający hasło jest podatny na złamanie, szczególnie przy nieostrożnym jego stosowaniu, ale RADIUS daje administratorowi centralną pozycję, dzięki której wyłącza on użytkownikowi dostęp do sieci, co stanowi znaczny postęp w stosunku do poprzednich metod. Zespół testujących ekspertów zdecydowanie preferował właśnie ten protokół.

DWL-1000AP firmy D-Link