Firewalle nowej generacji coraz wydajniejsze

-

- Joel Snyder,

-

- David Newman,

- 21.12.2012, godz. 10:00

Zapory sieciowe nowej generacji NGFW (Next-generation firewalls) mają wykrywać ataki na poziomie aplikacyjnym, wymuszać polityki dostosowane do aplikacji, zapewniając jednocześnie wysoką przepustowość przy włączonych mechanizmach UTM.

Testowano urządzenia dostarczone przez firmy: Barracuda, Check Point, Fortinet i SonicWall (obecnie Dell).Testy podzieliliśmy na dwie części. W pierwszej zajęto się problemem wydajności, w drugiej sprawdzano mechanizmy i funkcjonalności oferowane przez te urządzenia.

TESTOWANIE WYDAJNOŚCI

Wyniki testów pokazują, że zapory nowej generacji stają się coraz szybsze, a kompromis między szybkością ich działania i bezpieczeństwem jest coraz mniejszy, choć wciąż jest niezbędny.

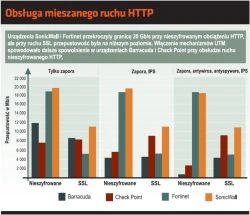

Obsługa mieszanego ruchu HTTP

Najszybsze (także przy SSL) okazało się najdroższe rozwiązanie - SonicWall SuperMassive, w wielu przypadkach nawet przekraczało możliwości instalacji testowej. Z kontrolą aplikacyjną ruchu nieszyfrowanego osiągało przepustowość 20 Gb/s.

Fortinet FortiGate 3950 także zbliżał się do granicy możliwości testowania, niewiele ustępując SonicWall, przy czym obsługiwał trochę więcej połączeń TCP niż urządzenie SonicWall.

Po włączeniu IPS i mechanizmów UTM w urządzeniach SonicWall i Fortinet nie stwierdziliśmy spadku wydajności. Natomiast w produktach Barracuda i Check Point włączenie tych mechanizmów odbijało się znacząco na ich wydajności.

Dzięki architekturze o równoległym przetwarzaniu (96 rdzeni CPU) SonicWall SuperMassive 10800 potrafił w teście deszyfrować ruch SSL z szybkością 4,8 Gb/s, generowany przez symulowanych, jednoczesnych 5800 użytkowników.

Barracuda, najtańsze urządzenie, zapewniało solidną przepustowość 12 Gb/s, mierzoną przy ruchu nieszyfrowanym dla różnych typów zawartości.

W testach mierzono: przepustowość dla zawartości mieszanej i o stałej długości (HTTP i SSL); przepustowość z włączonym deszyfrowaniem SSL oraz skalowalność TCP. Z tych elementów największy nacisk położyliśmy na testy mieszanego ruchu HTTP, ponieważ najlepiej odzwierciedlają one obciążenia obsługiwane przez zapory w sieciach przedsiębiorstw.