E-banking - świadomy użytkownik i bezpieczny portal

-

- Patryk Królikowski,

-

- Janusz Nawrat,

- 09.11.2009

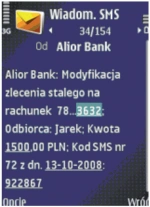

Nowoczesne trojany nie zawsze muszą przechwytywać hasła uwierzytelniania. Czekają, aż użytkownik zaloguje się do portalu (sposób nie ma znaczenia), a resztę operacji wykonują potem. Tutaj dochodzimy do sedna. Atrakcyjność e-bankingu polega na możliwości zdalnego zlecania operacji finansowych. I na nich skupiają się współczesne narzędzia malware. Patrząc na metody działania takiego chociażby Zeusa (który w locie podmieniał zarówno beneficjenta, jak i kwotę zleceń), jakość mechanizmów uwierzytelniania dostępu do samego serwisu schodzi na dalszy plan. Znaczenia nabiera sposób weryfikacji samych transakcji. Od lat banki przyzwyczaiły nas do zdrapek, kart kodów czy tokenów. Słabość tego typu zabezpieczeń polega na tym, że dla przestępcy nie ma w zasadzie znaczenia czego użyjemy w chwili dokonywania samej transakcji - operacja podmiany danych zachodzi dopiero potem. Wysoce skutecznym mechanizmem jest autoryzacja oddzielnym kanałem - w skrócie OOB (Out Of Band). Najczęściej są to SMS-y, które oprócz kodu autoryzacji, zawierają także kwotą transakcji i dane odbiorcy.

Autoryzacja transakcji SMS na przykładzie Alior Bank

Ciekawym elementem ochrony, który banki zaczynają oferować swoim klientom (nie znamy dotąd takiego przypadku w Polsce) jest wirtualne środowisko transakcyjne. Jego wprowadzenie ma na celu zminimalizowanie efektów beztroski użytkownika. Stosuje się tutaj funkcjonalność znaną z niektórych koncentratorów SSL VPN. Istota działania tego mechanizmu polega na tym, że przed zalogowaniem do portalu e-bankingu użytkownik może pobrać ze strony banku agenta pulpit w pulpicie, np. w postaci kontrolki ActiveX lub apletu Javy, który wygeneruje coś w rodzaju wirtualnego pulpitu. Środowisko to może być w pełni szyfrowane (np. RC4), zawierać własny moduł zapory ogniowej uniemożliwiający nawiązywanie połączeń z adresami IP wskazanymi przez bank, czy blokujący korzystanie z udziałów sieciowych podczas trwania sesji. Nic nie stoi na przeszkodzie, aby interakcję z rzeczywistym środowiskiem ograniczyć do absolutnego minimum. Niektóre narzędzia tego typu mają wbudowane dodatkowe mechanizmy bezpieczeństwa, np.:

moduł antymalware, który potrafi (sygnaturowo i behawioralnie) wykrywać obecność kodu złośliwego, jak keyloggery, screen grabbery itp.;

blokowanie obiektów BHO przeglądarki czy kontrolek ActiveX;

wirtualną klawiaturę;

moduł czyszczenia cache‘a przeglądarki oraz wszystkich plików tymczasowych w chwili zakończenia sesji;

moduł kontroli aplikacji;

moduł blokujący możliwość tworzenie kont użytkowników.

Podstawowy problem narzędzi tego typu polega na tym, że większość nie potrafi działać na odpowiednio niskim poziomie. Mogą więc nie obronić przed kodem złośliwym, pracującym na poziomie jądra lub ładowanym jako sterownik. Potrafią jednak zablokować skutki jego działania. Co z tego, że podczas trwania sesji trojan przechwyci dane, jeżeli nie będzie ich w stanie nigdzie wysłać. Wreszcie banki starają się wprowadzać rozmaite mechanizmy powiadamiania. Możemy być poinformowani (głównie SMS-ami) o ważnych zdarzeniach wiążących się z kontem, np. o zalogowaniu do portalu, nieudanych próbach logowania, blokadzie konta czy zmianie jakichkolwiek danych teleadresowych. Czasami to musztarda po obiedzie, ale przynajmniej w części przypadków będzie można podjąć szybkie działanie i zablokować środki na rachunku.

Bez względu jednak na to, co oferuje portal, ważna jest też jego jakość z czysto deweloperskiego punktu widzenia. Zdarza się, że poszczególne moduły systemu e-bankingu tworzone są przez różne zespoły. Teoretycznie wszystkie powinny powstawać według tego samego modelu i tej samej procedury. Zdarza się jednak, że niektóre moduły nie trzymają standardu.