Komputerowy kryminał cz.1

-

- Patryk Królikowski,

- 06.04.2006

Prasa, radio, telewizja, Internet - codziennie jesteśmy bombardowani masą informacji, wśród których wiele mówi się o kolejnych spektakularnych sukcesach organów ścigania w rozbiciu gangów hakerów i o wysokości wyroków, jakie komputerowi przestępcy otrzymują za swoje niecne czyny. To świetny temat i pożywka dla dziennikarzy. Ale czy czytając takie doniesienia wiemy, z czym tak naprawdę mamy do czynienia i kto za tym wszystkim stoi? Najwyższy czas na wyjaśnienia.

Prasa, radio, telewizja, Internet - codziennie jesteśmy bombardowani masą informacji, wśród których wiele mówi się o kolejnych spektakularnych sukcesach organów ścigania w rozbiciu gangów hakerów i o wysokości wyroków, jakie komputerowi przestępcy otrzymują za swoje niecne czyny. To świetny temat i pożywka dla dziennikarzy. Ale czy czytając takie doniesienia wiemy, z czym tak naprawdę mamy do czynienia i kto za tym wszystkim stoi? Najwyższy czas na wyjaśnienia.

Niewinne złego początki...

Pewnego pięknego, jesiennego poranka w niewielkim domu na przedmieściach jednego z miast słonecznej Kalifornii zadzwonił telefon. Jego właściciel nikogo się nie spodziewał i nie bardzo podobała mu się wizja wychodzenia z ciepłego łóżka - tym bardziej, że możliwością wylegiwania nieco dłuższego niż do 5.30 rano mógł się cieszyć dopiero od roku. Tyle czasu minęło bowiem od zakończenia jego przygody z Siłami Zbrojnymi USA. Coś jednak kazało mu wstać i odebrać ten piekielny telefon. Dzwoniła zupełnie obca osoba, jak się później okazało chłopak o imieniu Denny. Zaczął opowiadać o swoich zainteresowaniach krótkofalarstwem, telefonami ... i po kilku minutach okazało się, że znajdują całkiem sporo wspólnych tematów. Trochę mniej wiarygodnie brzmiały opowieści Denny'ego o specjalnych numerach, połączeniach konferencyjnych i innych niestworzonych historiach, ale pozostawił swojemu rozmówcy specjalny numer telefonu, który miał pozwolić na udział w takiej konferencji i udowodnić swoje racje.

Nasz bohater, wiedziony ciekawością, chociaż z umiarkowanym entuzjazmem, wykręcił numer i poczuł się, jakby słyszał rozmowę prowadzoną dziwnym szyfrem - zrozumiał z niej niewiele, ale tylko podsyciło to jego zainteresowanie. Kilka dni później zbudował krótkofalówkę i zaczął z nią objeżdżać okolicę. Aby sprawdzić jak działa, nadawał muzykę na przemian z zaproszeniem do kontaktu w razie odebrania sygnału. Wkrótce na zaproszenie odpowiedział nie kto inny tylko Denny. Postanowili się spotkać. To spotkanie odmieniło życie "niedowiarka" na zawsze. Okazało się, że Denny wraz z kilkoma przyjaciółmi wpadł na pomysł, jak korzystać ze specjalnych numerów i trybów serwisowych operatora telefonicznego. Nie był technikiem, ale niewidomym chłopcem z żyłką krótkofalowca. Poszukiwał kogoś, kto mając techniczne wykształcenie i umiejętności byłby skłonny bliżej przyjrzeć się tematowi. Dlatego właśnie wybrany numer nie był przypadkowy. Należał do Johna T. Drapera. Korzystając z ustaleń Denny'ego, Draper skonstruował BlueBox - pierwsze narzędzie hakerskie, a ściślej mówiąc - phreakerskie, służące do wykorzystywania niedoskonałości centrali telefonicznych. I tak to się wszystko zaczęło.

Business is business

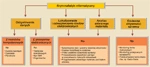

Obszary zainteresowań kryminalistyka informatycznego

Dobrze jest mieć pasję, ale przecież jeszcze lepiej zarabiać pieniądze. Penetrowanie systemów stało się więc wulgarne i bezkompromisowe - liczyło się wykonanie zadania za określoną stawkę. Mogło ono polegać na wyszukaniu określonych informacji, ich zmianie lub nawet całkowitemu zniszczeniu. Wtedy narodziło się określenie "kraker" - opisujące osobę o umiejętnościach hakera, ale działającą zdecydowanie w sposób niegodziwy i wbrew prawu.

W latach 90. dzięki dynamicznemu rozwojowi Internetu krakerzy ulegli mutacji i powstał pewien podtyp krakera - Script Kiddie - ktoś nieposiadający dużych umiejętności programistycznych i analitycznych niezbędnych w pracy hakera, a posługujący się przygotowanymi przez innych narzędziami. Od tego momentu nastąpił prawdziwy wysyp pseudohakerów.

Wystarczy wejść na jedno z forów internetowych, a znajdziemy dziesiątki osób uważających się za genialnych hakerów w rzeczywistości będących jedynie Script Kiddie, a i to nie zawsze.

Świetnym przykładem wysokiej samooceny i niskiej wiedzy tych ludzi jest treść rozmowy zarejestrowanej na jednym z czatów. Czytając ją można było popłakać się ze śmiechu. O co chodziło? Otóż jeden z "superhakerów" chciał udowodnić drugiemu jak świetnym jest włamywaczem. Pozostali uczestnicy rozmowy bardzo szybko zorientowali się, że człowiek ten jest kompletnym laikiem nie tylko w dziedzinie hakingu, a jedyne luki, jakie może wykorzystywać, to te we własnym wykształceniu. Nie trzeba więc było długo czekać na prowokację z ich strony. Po dłuższej wymianie zdań "guru" powiedział, że wystarczy mu adres IP ofiary i bez problemu sformatuje jej dysk. "Ofiara" z przyjemnością i ledwo powstrzymując się od śmiechu, podała adres IP - 127.0.0.1. Jak wie każdy, kto ma choć niewielkie pojęcie o informatyce, adres ten to loopback i wskazuje na maszynę lokalną. Nieustraszony w boju "mistrz" upewnił się, że ma dobry adres i napisał - "No to teraz zobaczysz - właśnie formatuję Ci dysk "D", a teraz "C". Potem zapadła cisza i pozostali uczestnicy czatu nie przeczytali już więcej ani słowa od włamywacza.

Ten zabawny przykład dowodzi tylko, że dzięki łatwej dostępności szerokiej gamy mniej lub bardziej wyrafinowanych narzędzi nawet nieudacznik może stać się hakerem, a raczej "hakierem".

Dobra strona mocy

Fani "Gwiezdnych wojen" z pewnością wiedzą, że wszystko ma dwie strony, a swoje wybitne zdolności można wykorzystywać dla dobrych lub złych celów. Wiemy już, że po złej stronie stoją ci, którzy włamują się do systemów dokonując nieodwracalnych zmian i czerpiąc z tego wymierne korzyści, zwykle finansowe.

A kto jest po drugiej, dobrej stronie? To także hobbyści, genialne umysły, kreatywnie myślące jednostki o wybitnych umiejętnościach i ogromnej wiedzy. Jaka jest więc różnica? Taka jak między Kevinem Mitnickiem a Tsutomu Shimomurą.

Po drugiej stronie stoją ci, których zadaniem jest ściganie swoich alter ego: identyfikowanie, zbieranie dowodów ich działalności, doprowadzanie przed oblicze wymiaru sprawiedliwości i często odzyskiwanie tego, co miało być bezpowrotnie utracone. Spójrzmy, jak w rzeczywistości wygląda świat, w którym żyją ludzie rodem z Matrixa - śledczy węszący wszędzie tam, gdzie może tkwić choć odrobina informacji w postaci cyfrowej.

Dziedzina nauki, która zajmuje się tropieniem elektronicznych śladów działalności, to kryminalistyka informatyczna lub informatyka śledcza (computer forensics). Osobiście preferuję to pierwsze określenie. Dlaczego? Ponieważ stosujemy zasady, na których opiera się kryminalistyka, badając informacje w postaci cyfrowej. Poza tym kryminalistyka jest znacznie starszą nauką aniżeli informatyka, więc choćby przez wzgląd na szacunek dla starszych powinniśmy dać jej pierwszeństwo. A zatem: Kryminalistka informatyczna narodziła się w latach 80. ub.w. Jednak to właśnie w ciągu ostatnich kilku lat nastąpił jej prawdziwy rozkwit. Dopiero w 1993 r. po raz pierwszy odbyła się konferencja międzynarodowa, której tematem były ślady elektroniczne, czyli przedmiot zainteresowania kryminalistyki informatycznej. Trudno więc mówić tutaj o długiej historii.

Do wyboru, do koloru

Laboratorium kryminalistyki informatycznej: stanowiska do analizy pobranych śladów

Na te działania przestępcze wymiar sprawiedliwości musiał jakoś zareagować. A skoro gotowych wzorców postępowania dostarczała już kryminalistyka, wystarczyło tylko nieco je zmodyfikować i skorzystać ze zdobyczy techniki. Dodatkowo ze strony ofiar, dużych banków czy firm (Telekomunikacja Polska - kto jeszcze pamięta atak Gumisiów?), międzynarodowych koncernów (Microsoft), ale też sił bezpieczeństwa (ataki na Pentagon, na siedzibę FBI w Langley) i rządów państw (ataki na strony internetowe w Polsce) dały się zauważyć naciski zmierzające do skonstruowania takiego systemu ścigania i wykrywania, który przez swoją nieuchronność i dotkliwość byłby czynnikiem odstraszającym potencjalnych przyszłych włamywaczy. I tak stopniowo krystalizowała się kryminalistyka informatyczna.

Jak sytuacja wygląda obecnie? Na świecie prężnie działają wyspecjalizowane agencje rządowe oraz firmy komercyjne, które profesjonalnie zajmują się odszukiwaniem, zabezpieczaniem, a następnie wykorzystywaniem w ewentualnym procesie dowodów elektronicznych.

W Stanach Zjednoczonych, gdzie narodziła się kryminalistyka informatyczna, najwięcej zaangażowania ze strony agencji rządowych wykazuje komórka FBI - Computer Analysis and Response Team (CART). Organizacja ta już w 2003 r. prowadziła ponad 6500 postępowań. Nie można zapominać o działalności takich organizacji, jak CERT (Computer Emergency and Response Team) czy SANS (SySAdmin, Auditing, Networking and Security).

W Europie sprawami kryminalistyki informatycznej na szeroką skalę zajmuje się Interpol, a w Polsce policja, Centralne Biuro Śledcze oraz Agencja Bezpieczeństwa Wewnętrznego. Dynamicznie rozwija się także rynek komercyjny. Najstarszą i posiadającą największe doświadczenie w wyszukiwaniu oraz zabezpieczaniu śladów elektronicznych firmą w Polsce jest założona w 1998 r. MediaRecovery. Dyrektor zarządzający, a jednocześnie biegły sądowy w zakresie informatyki Tomasz Zaborowski przyznaje, że liczba spraw rozwiązanych przez firmę przekracza 700 i z roku na rok rośnie w błyskawicznym tempie.