ZigBee (IEEE 802.15.4) energooszczędne bezprzewodowe sieci PAN

-

- Marcin Suszkiewicz,

- 01.07.2004

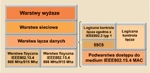

Do zadań MAC należą m.in. zarządzanie dostępem do kanału, kontrola i potwierdzanie odebranych ramek. Współpraca z logiczną kontrolą łącza zgodną z 802.2 typ 1 odbywa się poprzez specjalną podwarstwę zbieżności SSCS (Service-Specific Convergence Sublayer) lub bezpośrednio LLC odwołuje się do usług podwarstwy MAC. Przewaga SSCS polega na zapewnieniu kompatybilności pomiędzy różnymi implementacjami LLC i pozwala na wydajniejsze wykorzystywanie dwóch punktów dostępu do MAC, z których pierwszy związany z transmisją danych jest udostępniany przez MCPS-SAP (MAC Common Part Sublayer - Service Access Point), natomiast drugi MLME-SAP (MAC Layer Management Entity) odpowiada za zarządzanie.

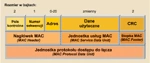

Struktura jednostki danych protokołu MAC jest bardzo elastyczna i mimo prostoty pozwala uwzględnić stosowanie różnych topologii oraz aplikacji w warstwach wyższych. W ramce możemy wyróżnić trzy zasadnicze części. Integralności strzeże występująca na końcu 16-bitowa sekwencja CRC.

Model ISO OSI dla standardu 802.15.4

ZigBee posługuje się czterema rodzajami ramek, tzn. koordynacyjną, danych, potwierdzenia oraz rozkazu.

Biorąc pod uwagę, że niektóre aplikacje wymagają małych, stałych opóźnień, standard LR-WPAN przewiduje specjalny tryb pracy. Wówczas ustalony "zarządca" koordynuje pracę podległych mu urządzeń, nadając w określonym czasie specjalne ramki kontrolne. Odstęp pomiędzy nimi może wynosić od 15 ms do aż 245 s i jest dzielony na 16 równych niezależnych szczelin czasowych. Dostęp do nich odbywa się na drodze rywalizacji, lecz koordynator może także przypisać szczelinę czasową (Guaranteed Time Slots) określonemu urządzeniu wymagającemu określonego pasma i opóźnienia.

Ogólna struktura ramki warstwy dostępu do medium

Bezpieczeństwo

ZigBee uwzględnia trzy stopnie zabezpieczeń na poziomie warstwy drugiej. Pierwszym jest brak jakiejkolwiek ochrony, kolejnym lista zaufanych urządzeń (na podstawie adresu MAC, bez kryptografii). Zdecydowanie najlepsza jest ostatnia opcja, tj. użycie 128-bitowego szyfrowania AES. IEEE nie precyzuje jednak metody dystrybucji klucza, pozostawiając to do rozwiązania projektantom aplikacji warstw wyższych.

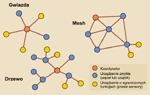

Topologie sieci ZigBee

Na tle konkurencji

Naturalnie ZigBee to bardzo dobra alternatywa przewodowych systemów, takich jak X.10 lub LonWorks, ograniczonych przez okablowanie. Pozwala tworzyć sieci o różnej topologii przede wszystkim dzięki zróżnicowaniu urządzeń na koordynujące, zwykłe oraz o ograniczonej funkcjonalności, którymi zazwyczaj są proste czujniki będące zarazem urządzeniami końcowymi. Pojedyncza sieć może liczyć do 256 urządzeń w przypadku 8-bitowego adresowania, lecz biorąc pod uwagę możliwość przewidzianego w standardzie połączenia międzysieciowego, liczba ta może znacznie wzrosnąć. Ponadto obsługiwane są także adresy o długości aż 64 bitów. Dzięki takiemu zabiegowi udaje się pokryć zasięgiem bardzo duże obszary.

Porównanie najważniejszych cech ZigBee i Bluetooth

Na zakończenie

ZigBee wygląda obiecująco, jeśli weźmiemy pod uwagę jej przeznaczenie. Wówczas staje się jasne, iż uzupełni ona istniejące rozwiązania bezprzewodowe. W żadnym razie nie jest dla nich alternatywą - ze względu na bardzo niskie przepływności. Według szacunków ceny układów wynoszące obecnie ok. 5 USD spadną o połowę. Pierwsze urządzenia (m.in. interaktywne zabawki dla dzieci) zgodne ze standardem 802.15.4 powinny pojawić się na rynku europejskim już lada moment.