Zdalny dostęp pod ścisłą ochroną

-

- 10.03.2003

Nie ma uniwersalnej odpowiedzi na pytanie, jak zorganizować zdalny dostęp do firmowych systemów informatycznych.

Nie ma uniwersalnej odpowiedzi na pytanie, jak zorganizować zdalny dostęp do firmowych systemów informatycznych.

Wymagania wobec systemów zdalnego dostępu do firmowych systemów są coraz większe. O ile jeszcze do niedawna zdalny dostęp miał na celu przede wszystkim udostępnianie usług poczty elektronicznej, dziś użytkownicy chcą mieć pełny dostęp do wszystkich usług, aplikacji i plików, z których korzystają podczas pracy w biurze. Jednocześnie wydłuża się lista wykorzystywanych przez pracowników technologii dostępowych. Oprócz usług dial-up użytkownicy korzystają m.in. z łączy: GSM/GPRS, dostępnych w kawiarenkach internetowych i domowych sieci TV kablowej, wkrótce także z sieci bezprzewodowych Wi-Fi.

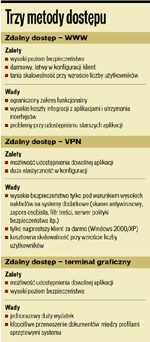

Chęć godzenia dużych oczekiwań użytkowników z wysoką skutecznością zabezpieczeń może prowadzić do nadmiernego wzrostu kosztów. Znalezienie kompromisu między funkcjonalnością, bezpieczeństwem i wydatkami nie jest łatwe i zależy od skali oraz zakresu potrzeb. Prezentujemy trzy najważniejsze sposoby organizowania w firmie zdalnego dostępu.

Kosztowne bezpieczeństwo

Trzy metody dostępu

Gdy potrzeby są już znane, istnieją przesłanki do podjęcia decyzji o tym, w jaki sposób udostępniać firmowe aplikacje i zasoby na zewnątrz, czy dane i aplikacje powinny być udostępniane bezpośrednio czy za pośrednictwem serwera WWW? Udostępnienie na zewnątrz pełnej funkcjonalności aplikacji jest potencjalnie bardziej ryzykowne niż publikowanie wybranych informacji na odseparowanym od sieci wewnętrznej serwerze Web. W pierwszym przypadku niepowołana osoba zyskuje nie tylko możliwość podglądu danych, lecz także ich modyfikacji lub usunięcia. W drugim zaś możliwe jest tylko ujawnienie informacji.

Nawet gdy system oparty na serwerze WWW będzie wzbogacony w logikę umożliwiającą pośrednie wykonywanie operacji w systemie transakcyjnym, istnieje wiele sposobów, by zdalne operacje poddać kontroli. Co więcej, zastosowanie przeglądarki pozwala w prosty, bezobsługowy sposób zapobiegać podsłuchowi transmisji między zdalnym komputerem a firmowym serwerem WWW (SSL).

Udostępnianie funkcjonalności systemów wewnętrznych za pośrednictwem przeglądarki wymaga z reguły sporych nakładów na budowę lub zakup platformy portalowej (serwer WWW, baza danych, skrypty, aplikacje pomocnicze itp.). Nawet jeżeli zostaną wybrane narzędzia typu open source, ich integracja z firmowymi aplikacjami oraz późniejsze utrzymanie wraz ze zmieniającymi się wersjami oprogramowania będą kosztowne. Udostępnianie w sieci każdej kolejnej aplikacji będzie powodować dodatkowe koszty i problemy techniczne, tym większe zresztą, im aplikacja jest starsza. Przeniesienie na platformę WWW aplikacji tworzonych dla środowiska DOS/NetWare lub aplikacji terminalowych, choć możliwe, może się okazać nieopłacalne - trzeba będzie bowiem zakupić dodatkowe narzędzia tłumaczące zawartość ekranów znakowych na HTML/XML. W ten sposób to, co miało być łatwe, stanie się skomplikowane.

Niebezpieczna elastyczność

Bezpośrednie udostępnienie zdalnym użytkownikom firmowych aplikacji jest łatwiejsze do zrealizowania i tańsze niż w scenariuszu "portalowym". Przede wszystkim dlatego że nie wymaga kosztownej i czasochłonnej integracji aplikacji i utrzymania interfejsów. Oprócz zachowania relatywnej prostoty środowiska aplikacyjnego ważnym argumentem na rzecz dostępu bezpośredniego jest duża elastyczność. Użytkownicy mogą korzystać z firmowych aplikacji, plików i usług na podstawie tych samych uprawnień, jakie przysługują im podczas pracy w biurze. Jedynym ograniczeniem jest przepustowość pasma.

Ta elastyczność jednak kosztuje. Zabezpieczenie transmisji wymaga oddzielnej infrastruktury technicznej w postaci serwera czy serwerów VPN i rozwiązania dodatkowych problemów. Przykładowo, trzeba określić, czy serwer VPN umiejscowić przed czy za firmowym firewallem? Być może najrozsądniejszym wyjściem byłoby stworzenie strefy "zdemilitaryzowanej" przy użyciu dodatkowej zapory/zapór i umieszczenie tam serwera? A to kosztuje.