Robakom na pożarcie

-

- Przemysław Gamdzyk,

- 17.01.2005

Zespół Abuse ulegnie daleko idącej reorganizacji po włączeniu w struktury Departamentu Zarządzania Bezpieczeństwem Systemów Teleinformatycznych w TP.

Zespół Abuse ulegnie daleko idącej reorganizacji po włączeniu w struktury Departamentu Zarządzania Bezpieczeństwem Systemów Teleinformatycznych w TP.

Pracownicy Zespołu Reagującego przy Wydziale Bezpieczeństwa w Samodzielnej Jednostce Organizacyjnej Polpak przejdą do Departamentu Zarządzania Bezpieczeństwem Systemów Teleinformatycznych działającego w Pionie IT Telekomunikacji Polskiej. Liczebność tego departamentu - budowanego od grudnia 2003 r. - przekroczy tym samym 50 osób. Niezależnie od tego departamentu w TP działa jeszcze centralny departament bezpieczeństwa zajmujący się bezpieczeństwem na wyższym, strategicznym poziomie w różnych obszarach, w tym także w zakresie bezpieczeństwa fizycznego.

"To i tak mniej, niż wynikałoby to z danych porównawczych dla innych dużych operatorów na świecie. Zazwyczaj przyjmuje się, że na 500 pracowników firmy powinna przypadać jedna osoba dedykowana do spraw bezpieczeństwa IT. Tymczasem mój departament zajmować się będzie bezpieczeństwem nie tylko informatycznym, ale także tym związanych z funkcjonowaniem sieci telekomunikacyjnych" - mówi Rafał Jaczyński, dyrektor Departamentu Zarządzania Bezpieczeństwem Systemów Teleinformatycznych w Telekomunikacji Polskiej.

Decyzja reorganizacyjna oznacza dalsze "odchudzanie" Polpaku, który obecnie zajmuje się bieżącym utrzymaniem sieci transmisji danych w TP, ale już nie rozwojem technologii. To zadanie przypadło Pionowi Rozwoju Technologii współpracującemu z działami biznesowymi. Polpak będzie nadal funkcjonował jako Samodzielna Jednostka Organizacyjna, ale jego pracownicy od tego roku są formalnie zatrudnieni przez macierzystą spółkę.

Kontynuacja działalności

Rafał Jaczyński, dyrektor Departamentu Zarządzania Bezpieczeństwem Systemów Teleinformatycznych w Telekomunikacji Polskiej.

Wyłącznie w odniesieniu do komputerów z klasą adresów IP przydzielonych dla TP liczba zgłoszeń do zespołu Abuse dotyczących naruszeń bezpieczeństwa rosła w bardzo szybkim tempie. O ile w 2000 r. było to niewiele ponad 10 tys., trzy lata później było to już ponad 500 tys., a w 2004 r. liczba ta wzrosła już do ponad 900 tys! Trzeba jednak zaznaczyć, że 2/3 tych liczb to zgłoszenia pochodzące od automatów typu "spam cop", które generują wiele fałszywych zgłoszeń. Brak jest jednak danych, jak duży odsetek tych zgłoszeń dotyczył naruszeń bezpieczeństwa, których źródłem były komputery podłączone do Internetu poprzez Neostradę, a ofiarami użytkownicy innych sieci. Zespoły Abuse to także punkty kontaktowe dla innych operatorów. Niekoniecznie jednak wynik ten to świadome działania użytkowników Neostrady. Często - nawet bez wiedzy użytkowników - ich komputery zostają przejęte przez programy rozprzestrzeniające się w Internecie, stając się tzw. zombie, czyli maszynami podległymi internetowym włamywaczom.

"Na całym świecie celem ataków są obecnie użytkownicy łączy szerokopasmowych, a nie dial-up - im "grubsze" łącze, tym smaczniejszy kąsek dla hakerów. Gwałtowny wzrost liczby użytkowników Neostrady sprawia, że szybko rośnie również liczba incydentów mających swoje źródło w podłączonych do niej komputerach" - wyjaśnia Mirosław Maj.

Robaki w Neostradzie

Internetowa sieć TP co prawda jest zabezpieczona przez atakami z zewnątrz, ale w ramach standardowej usługi Neostrady oferowany jest jedynie prosty dostęp do sieci bez dodatkowych usług związanych z bezpieczeństwem. Oznacza to, że odpowiedzialność za zabezpieczenie komputerów podłączonych do sieci TP spoczywa na barkach użytkowników. Świadoma jest tego społeczność internetowego "podziemia", która pulę adresów IP wykorzystywanych przez użytkowników Neostrady traktuje jako obszar rutynowych ataków.

Podłączenie do Internetu poprzez łącza Neostrady skutkuje tym, że praktycznie od razu do komputera próbują dostać się programy wykorzystywane przez sieciowych włamywaczy.

Przy czym ataki te mogą być ponawiane nawet co kilkanaście sekund. Ataki realizowane są z rozmaitych lokalizacji na całym świecie, choć oczywiście nie znaczy to, że tam fizycznie znajdują się włamywacze - co najwyżej znajdują się tam "posłuszne im" komputery.

Dlatego specjaliści ostrzegają, że bezwzględnie przed podłączeniem do łącza ADSL należy zainstalować zaporę firewall i dostępne aktualizacje oprogramowania. Niestety, zdecydowana większość szybko rosnącej rzeszy nowych użytkowników Neostrady nie jest tego świadoma. Dostępne są co prawda modemy z wbudowaną funkcją sprzętowego systemu firewall, ale wybierają je nieliczni użytkownicy. Klienci DSL innych operatów w Polsce nie mają takich problemów nie tylko z uwagi na stosowane przez tych operatorów zabezpieczenia, lecz również z uwagi na to, że są to sieci zbyt małe, aby były interesujące dla włamywaczy.

Telekomunikacja Polska realizuje taką politykę z powodów ekonomicznych. Prawnie nie odpowiada bowiem za bezpieczeństwo sieciowe użytkowników Neostrady, natomiast użytkownicy na ogół nie mają możliwości wyboru alternatywnego dostawcy usług DSL.

Przedstawiciele TP zapowiadają, że ta sytuacja ulegnie zmianie w bliskiej przyszłości. "Z Neostradą w coraz większym stopniu wiązane będą usługi bezpieczeństwa. Technicznie możliwe jest już prawie wszystko, np. zdalny monitoring bezpieczeństwa komputerów użytkowników. Na pewno granica opieki operatora przesuwać będzie się coraz bardziej w stronę klienta" - dodaje Rafał Jaczyński.

Istotny jest tutaj Art. 175 nowego Prawa telekomunikacyjnego, według którego "dostawca publicznie dostępnych usług telekomunikacyjnych lub operator publicznej sieci telekomunikacyjnej obowiązani są podjąć środki techniczne i organizacyjne w celu zapewnienia bezpieczeństwa przekazu komunikatów w związku ze świadczonymi przez nich usługami".

Dostawca usług jest również "obowiązany do informowania (...) w przypadku szczególnego ryzyka naruszenia bezpieczeństwa świadczonych usług, o tym, że stosowane przez niego środki techniczne nie gwarantują bezpieczeństwa przekazu komunikatów, a także o możliwościach zapewnienia takiego bezpieczeństwa i związanych z tym kosztach".

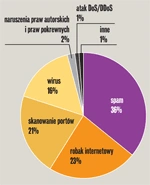

<hr size=1 noshade>Statystyka ataków

W zgłoszeniach dotyczących wysyłania przez polskich użytkowników Internetu spamu często nie chodzi o przypadki świadomego przesyłania niechcianej masowej korespondencji. To raczej efekt przejmowania niezabezpieczonych komputerów przez sieciowych włamywaczy, którzy swoje "ofiary" zmieniają w tzw. zombie. Użytkownik Neostrady może być nieświadomy tego, że na jego komputerze funkcjonuje internetowy robak, który jest replikatorem spamu. Jedynym zewnętrznym symptomem tego może być zauważalne spowolnienie wydajności - zarówno komputera, jak i sieci. Ta sama sytuacja występuje również w przypadku ataków typu DoS (Denial of Service).