NAC: a standardu wciąż brak

-

- Patryk Królikowski,

- 15.06.2009

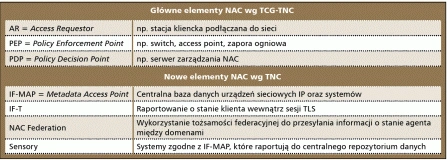

Postanowiliśmy sprawdzić, czego możemy oczekiwać po dzisiejszych rozwiązaniach z serii NAC. Dużo pisze się na temat rozwiązań oferowanych przez Junipera, Cisco, Microsoft czy Symanteca. Tym razem przyjrzeliśmy się rozwiązaniu proponowanemu przez Enterasys (Enterasys NAC, dawniej znanym jako Sentinel), ponieważ jest to jeden z aktywnie działających członków TCG-TNC.

Pierwsze wrażenie, które można odnieść po zapoznaniu się z materiałami producenta to kompleksowość podejścia do tematu. Należy jednak zdawać sobie sprawę, że Enterasys - mimo bycia członkiem TNC - zostawia sobie furtkę do promocji własnych pomysłów, co jest zrozumiałe z biznesowego punktu widzenia. Takie podejście ma zarówno zalety, jak i wady. Zaletą jest miejsce dla kreatywności i brak ślepego podążania za "tłumem", ale z drugiej strony nie możemy mieć gwarancji pełnej kompatybilności.

NACo mi to?

Obecnie w wielu polskich firmach dopiero zaczyna myśleć się o NAC. Dlaczego tak późno? Przyjęło się uważać, że wdrożenie NAC musi wiązać się z rewolucją. Tymczasem, jak podkreślają analitycy, wcale nie musi tak być. Z pewnością nie należy od razu uruchamiać wszystkich funkcji. Można zacząć od prostej polityki tylko na samej stacji roboczej - wiele produktów typu "endpoint security" ma już taką funkcjonalność wbudowaną.

Nie jest to rzecz jasna jedyna słuszna droga do celu. Według Enterasys, wdrożenie NAC powinno odbywać się fazowo. Począwszy od inwentaryzacji, poprzez wstępną weryfikację wszystkich systemów i użytkowników oraz ocenę ich poziomu bezpieczeństwa, i wreszcie kończąc na egzekwowaniu polityki bezpieczeństwa. Ciekawą funkcją Enterasys NAC, już na wstępnym etapie, jest umiejętność identyfikacji systemów i użytkowników w sieci. Wykorzystywane są tutaj techniki, takie jak: Kerberos, RADIUS czy DHCP snooping. Dzięki temu jesteśmy w stanie dosyć sprawnie przypisać zbudowane wcześniej zasady polityki. Przyglądając się Enterasysowi, można odnieść wrażenie, że producent ten ucieka od łączenia uprawnień z VLAN-ami, które jest dość powszechną praktyką w odniesieniu do NAC. Oderwane od VLAN-ów podejście zbliża sposób konfiguracji Enterasys NAC do nowoczesnej zapory, choć operującej już w warstwie drugiej.