Lokalna chmura – oksymoron IT, który działa

-

- Antoni Steliński,

- 09.12.2013

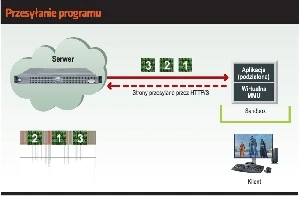

Przesyłanie programu

Z tego powodu cloudpaging różni się od PROW, RDS lub tradycyjnych rozwiązań do wirtualizacji komputerów stacjonarnych (VDI lub Terminal Services), które polegają na streamingu pikseli do użytkownika i wymagają stałego połączenia z siecią.

Zobacz również:

- Cyfrowa transformacja z AI - co nowego na Google Cloud Next 24

- Nvidia odtworzyła całą planetę. Teraz wykorzysta jej cyfrowego bliźniaka do dokładnego prognozowania pogody

- Google ostrzega przed monopolem Microsoftu w chmurze

Proces ten jest w zamierzeniu automatyczny, niewymagający zmian w kodzie programu, choć czasem – w przypadku bardziej zaawansowanych narzędzi – wymaga interwencji administratora. Pozornie jest ona nieznaczna, gdyż wprawdzie sprowadza się tylko do ustalenia kolejności ładowania stron zawierających moduły programu, lecz niewłaściwa interpretacja logiki programu może skutkować błędami funkcjonowania już przesłanej aplikacji.

Naturalnie nic nie stoi na przeszkodzie, by proces powtarzać wielokrotnie, do osiągnięcia pełnego sukcesu, ale po pierwsze – zazwyczaj błędy pojawiają się już na etapie korzystania produkcyjnego przez użytkowników końcowych, po drugie zaś – czas (w tym godziny pracy wykwalifikowanej kadry) jest jednym z najbardziej deficytowych zasobów nie tylko w IT.

W procesie obróbki przez Jukebox Studio dzielona na paczki (strony) aplikacja jest szyfrowana. Ma to sens i zapobiega przechwyceniu (i ew. podmianie) treści na trzech poziomach, poczynając od przesyłania samej zawartości programu do komputera klienckiego, wymiany wygenerowanych przez niego danych ze środowiskiem zewnętrznym oraz próbom zmiany zawartości samej paczki i zaszytego w niej mechanizmu „bomby zegarowej”. W tym ostatnim przypadku ma to związek z procesem zarządzania licencjami i prawami używania na zadany czas także w trybie offline.

Zwirtualizowany program zostaje opublikowany, z zachowaniem zabezpieczeń zawartości, na maszynie hostującej system Jukebox Server. Na tym etapie administrator lub dostawca mogą, adekwatnie do potrzeb, skonfigurować zasady korzystania na bazie uprawnień licencyjnych i procedur własnych danej organizacji. Zarządzanie licencjami odbywa się w czasie rzeczywistym, co oznacza, że w skrajnym przypadku można odebrać uprawnienia do korzystania nawet w trakcie pracy użytkownika z narzędziem. Administrator może w „przezroczysty” sposób instalować poprawki i aktualizacje na wszystkich lub wybranych instancjach programu.