Krytyczny element infrastruktury IT

-

- 10.03.2009

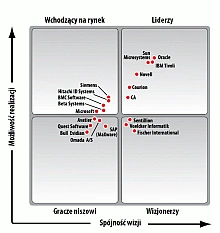

Z taką opinią zgadza się Marcus Lasance, były dyrektor MaXware, firmy przejętej przez SAP, który jest obecnie niezależnym konsultantem ds. systemów zarządzania tożsamością i dostępem. Zwraca on uwagę, że raporty Gartnera, które cieszą się dużą popularnością i uznaniem wśród korporacji planujących wdrażanie systemów IAM, są zbyt silnie skoncentrowane na producentach amerykańskich. A w Europie jest wiele firm oferujących tego typu zaawansowane rozwiązania i nie warto ograniczać się tylko do producentów wymienianych przez Gartnera, który w praktyce pomija większość firm europejskich. Dlatego warto zainteresować się też raportami mniej znanych firm konsultingowych, jak np. Kuppinger Cole, które koncentrują się na producentach systemów IAM w Europie.

Kuppinger Cole opracowuje interesujące raporty prezentujące obecny stan rozwoju technologii IAM, a także rynku i ofert związanych z systemami do zarządzania tożsamością. Na stronie WWW tej firmy można znaleźć linki i informacje o ponad 40 producentach oprogramowania IAM, których nie ma na liście Gartnera.

Novell chce być liderem

Novell rozszerzył ostatnio swoją ofertę oprogramowania do zarządzania tożsamością, kupując technologie brytyjskiej firmy Fortefi oraz tzw. wieczystą licencję na kod źródłowy korporacyjnych narzędzi do obsługi systemu jednokrotnego logowania firmy ActivIdentity. Fortefi jest dostawcą rozwiązań do zarządzania uprzywilejowanymi użytkownikami i zapewnianiem zgodności mechanizmów zarządzania dostępem do danych z wymogami przepisów prawa. Natomiast ActivIdentity oferuje oprogramowanie SecureLogin, które już od 2001 roku było sprzedawane jako Novell SecureLogin na mocy umowy OEM.

Umowa o wieczystej licencji na kod źródłowy SecureLogin daje Novellowi możliwość decydowania o planach rozwoju technologii i jej integracji z rozwiązaniami do zarządzania tożsamością, które są w ofercie tej firmy. Jeśli chodzi o Fortefi, to w praktyce Novell kupił dwie technologie tej firmy będące podstawowymi elementami aplikacji Command Control i Compliance Auditor. Rozszerzają one możliwości zarządzania politykami bezpieczeństwa oraz systemem kontroli i monitorowania przywilejów przydzielanych użytkownikom.