Dlaczego ekosystem Apple jest najbezpieczniejszy?

-

- 03.10.2023, godz. 10:10

Apple wielokrotnie podkreśla dbałość o bezpieczeństwo i prywatność użytkowników. Gigant z Cupertino ma ku temu powody. Dlaczego Apple posiada najbezpieczniejszy z nowoczesnych ekosystemów?

Firma Apple na przestrzeni ostatnich lat mocno kładzie nacisk na rozwój autorskiego, zamkniętego ekosystemu, który współpracuje z każdym urządzeniem z logo nadgryzionego jabłka na obudowie, a jednocześnie jego kompatybilność z rozwiązaniami innych producentów jest mocno ograniczona.

Dlaczego ekosystem Apple jest tak bezpieczny?

Źródło: apple.com

Apple jako producent sprzętu i oprogramowania kładzie duży nacisk na integrację warstwy sprzętowej z oprogramowanie. Dodatkowo jako jedna z największych firm technologicznych na świecie Apple ma w swoim portfolio własne wersje systemów operacyjnych na zegarki, smartfony, tablety, komputery oraz akcesoria.

Zobacz również:

- Majowa konferencja Apple może być ważniejsza niż oczekujemy

- Przeglądarka Chrome będzie jeszcze jakiś czas akceptować pliki cookie

W dobie rosnącej liczby cyberprzestępstw i naruszeń danych niezwykle istotne jest odpowiednie zabezpieczenie urządzeń elektronicznych. Przechowują one tak wiele danych osobowych i ważnych informacji, że zapewnienie im bezpieczeństwa jest niezbędne. W tym miejscu pojawia się firma Apple, która posiada niezwykle dobrze zbudowany ekosystem kładący nacisk na bezpieczeństwo oraz ochronę prywatności danych użytkowników.

Firma wkłada wiele wysiłku w zapewnienie prywatności, bezpieczeństwa i wygody. Poniżej przedstawiamy najważniejsze elementy ekosystemu Apple, które sprawiają że jest on tak bezpieczny i praktycznie nie ma sobie równych na rynku.

Touch ID w tablecie iPad mini

Źródło: apple.com

Zabezpieczenia biometryczne Face ID i Touch ID z przechowywaniem danych biometrycznych w zaszyfrowanej pamięci

Przeważająca większość sprzętu Apple z wyłączeniem wybranych komputerów stacjonarnych oraz akcesoriów (na których nie ma danych osobowych) posiada dedykowany system zabezpieczeń biometrycznych w postaci skaneru twarzy w 3D Face ID (nowsze rozwiązanie stosowane od 2017 roku) lub czytnika linii papilarnych Touch ID.

Oba rodzaje zabezpieczeń działają w sposób offline na danym urządzeniu nie przekazując żadnych danych biometrycznych do chmury Apple iCloud lub rozwiązań firm trzecich. Informacje gromadzone są w specjalnej pamięci Secure Enclave, która jest oddzielona od pamięci masowej i operacyjnej.

Dodatkowo dzięki dedykowanemu API z wykorzystaniem danych biometrycznych można zabezpieczać aplikacje firm trzecich np. dostęp do haseł w Google Chrome.

Natywna weryfikacja wieloskładnikowa

Firma Apple od wielu lat stosuje autorskie rozwiazanie z zakresu 2FA/MFA. Aby chronić użytkowników i zapewnić im prywatność, Apple dodało kolejną warstwę ochrony, która wymaga dodatkowej weryfikacji przy każdym logowaniu się na konto Apple ID.

Oznacza to, że za każdym razem, gdy nastąpi próba zalogowania się do konta Apple ID na nowym urządzeniu lub w Internecie, Apple powiadomi o tym użytkownika. Użytkownik będzie miał możliwość zatwierdzenia logowania lub zablokowania podejrzanej próby.

Kod weryfikacyjny zostanie wysłany na zaufane urządzenie, takie jak iPhone. Alterantywnie kod wysyłany jest za pośrednictwem wiadomości SMS na przypisany do konta numer telefonu komórkowego.

Proces weryfikacji w App Store

W przypadku większości urządzeń Apple - wszystkich z wyłączeniem komputerów Mac - aplikacje zainstalujemy jedynie z oficjalnego sklepu z aplikacjami - Apple App Store.

Gigant z Cupertino posiada jasne i ścisłe wytyczne dotyczące projektowania aplikacji, które mogą być umieszczane w oficjalnym sklepie App Store. Rozwiązanie to pozwala skutecznie chronić użytkowników sprzętu Apple przed wirusami, które są niezwykle popularne w otwarto-źródłowym świecie Androida.

Apple podejmuje dodatkowe środki ostrożności przed umieszczeniem aplikacji w swoim sklepie. Za każdym razem, gdy deweloper przesyła swoją aplikację, odbywa się ścisły proces weryfikacji, aby upewnić się, że nie zawiera ona żadnych złośliwych elementów, które mogłyby zagrozić bezpieczeństwu użytkownika.

Inteligentne zapobieganie śledzeniu w Safari

Safari - ekskluzywna i domyślna przeglądarka sieciowa na urządzeniach firmy Apple na przestrzeni ostatnich trzech lat otrzymała wiele nowych funkcji dbających o bezpieczeństwo i prywatność użytkowników.

Przeglądarka Safari na Macu

Źródło: apple.com

Każdego dnia użytkownicy generują w sieci wiele cennych danych. Przyspieszyło to kulturę eksploracji danych, która czasami może być nielegalna.

Safari pomaga zachować prywatność podczas przeglądania Internetu. Nie udostępnia danych użytkownika firmie Apple i w przejrzysty sposób zarządza danymi użytkownika. Gdy odwiedzasz inne witryny, Safari uniemożliwia im wtrącanie się w Twoje sprawy, monitorowanie Twojej aktywności i gromadzenie Twoich danych. To tylko jeden z wielu sposobów, w jakie Safari pomaga zwiększyć prywatność i bezpieczeństwo użytkowników.

Szyfrowanie end-to-end w FaceTime i iMessage

Szyfrowanie end-to-end to podstawowa funkcja bezpieczeństwa, która chroni korespondencję przed osobami trzecimi. Jest to kluczowy element wbudowanych aplikacji iMessage i FaceTime na urządzeniach Apple.

Szyfrowanie typu end-to-end gwarantuje, że można bezpiecznie wysyłać i odbierać wiadomości bez obawy, że osoba trzecia w Internecie może je podejrzeć. Wszystkie rozmowy są chronione, nawet przed samym Apple.

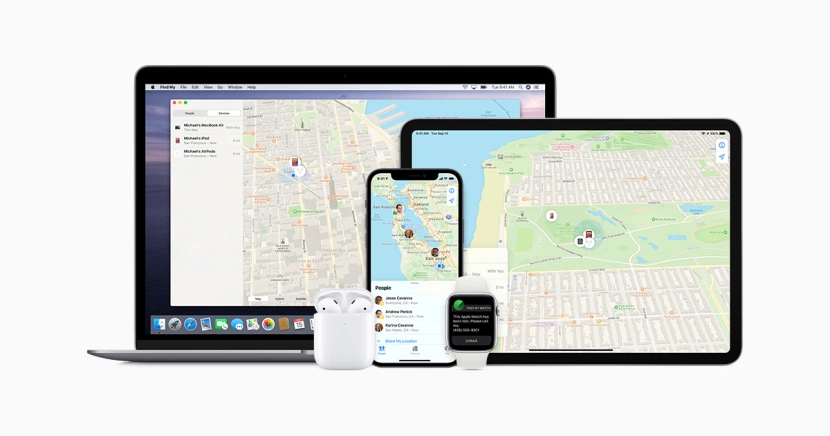

Znajdź moje urządzenie i zdalna blokada aktywacji

Apple zdaje sobie sprawę, że kradzież lub zgubienie urządzenia osobistego takiego jak smartfona czy laptopa może mieć tragiczne w skutkach konsekwencje. Aplikacja Znajdź mój, która jest dostępna na wszystkich urządzeniach, pozwala śledzić i lokalizować zaginione urządzenie Apple, pod warunkiem, że jest ono zalogowane do Apple ID.

Aplikacja Znajdź moje urządzenie

Źródło: apple.com

Kolejną istotną funkcją bezpieczeństwa, która towarzyszy aplikacji Znajdź mój, jest blokada aktywacji. Załóżmy, że komputer Mac został skradziony; blokada aktywacji utrudnia złodziejowi sprzedaż urządzenia za szybką gotówkę. Urządzenie można zablokować zdalnie, a blokadę można dezaktywować tylko za pomocą danych logowania lub specjalnego kodu pozostającego we władaniu użytkownika. Blokada aktywacji pozwala również wymazać wszystkie dane znajdujące się na urządzeniu po jego podłączeniu do sieci.

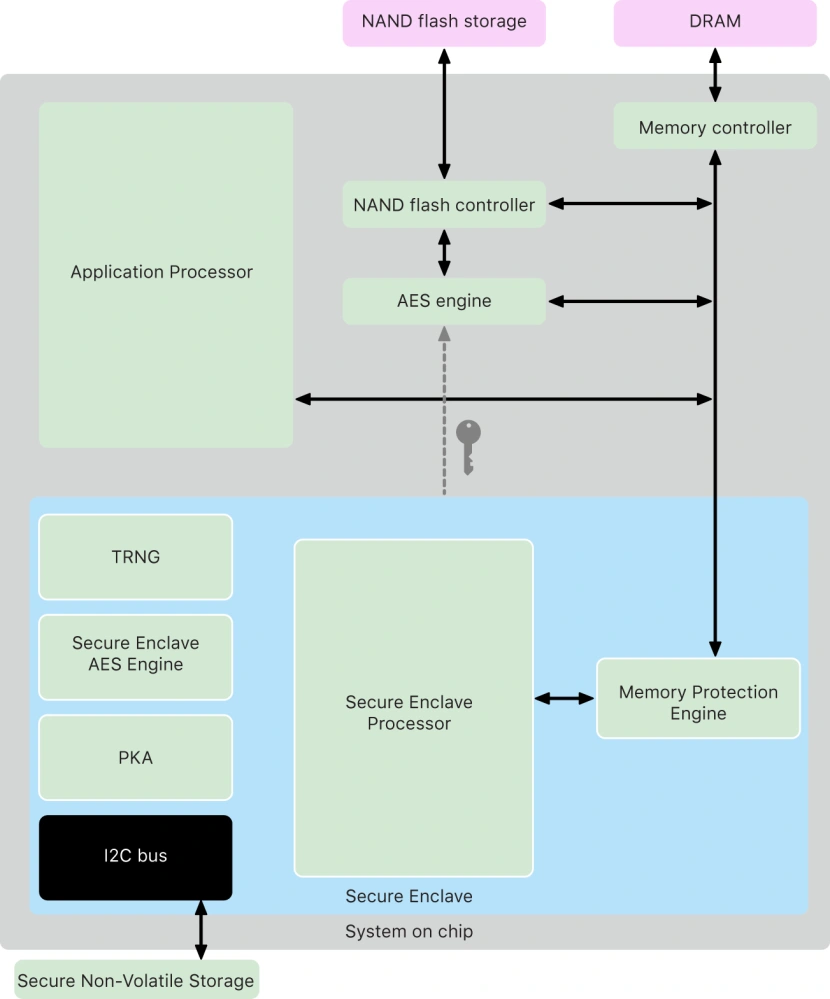

Bezpieczna enklawa dla ochrony danych

Kolejnym komponentem urządzeń Apple, tym razem sprzętowym, który chroni poufne dane pod kluczem, jest Secure Enclave.

Secure Enclave generuje unikalny klucz szyfrowania podczas konfigurowania nowego urządzenia Apple, takiego jak iPhone lub Mac. Klucz ten jest następnie używany do szyfrowania poufnych danych, takich jak odcisk palca lub dane rozpoznawania twarzy dla Face ID. Klucz ten nigdy nie opuszcza bezpiecznej enklawy; pozostaje odizolowany od reszty komponentów urządzenia.

Schemat działania Secure Enclave

Źródło: apple.com

Tak więc, nawet jeśli haker uzyska dostęp do pamięci masowej lub pamięci urządzenia, nie będzie w stanie odzyskać tego klucza. Sprawia to, że odszyfrowanie poufnych informacji, niezależnie od tego, czy są to dane biometryczne, hasła czy klucze szyfrowania, jest niezwykle trudne dla osoby nieupoważnionej. Ten poziom bezpieczeństwa jest jednym z powodów, dla których większość użytkowników komputerów Mac nigdy nie przesiada się na system Windows.