Dlaczego antywirus w dzisiejszych czasach to za mało?

-

- 12.01.2023, godz. 06:49

Antywirus to podstawowe zabezpieczenie, ale w dzisiejszych czasach nie ochroni urządzeń końcowych przed wszystkimi zagrożeniami.

Oprogramowanie antywirusowe przez wiele lat uznawane było za głównego gwaranta bezpieczeństwa. Antywirusy stosowane są nie tylko w firmach, ale również przez osoby prywatne. Oprogramowanie antywirusowe renomowanych producentów znacząco podwyższa poziom bezpieczeństwa korzystania z urządzenia końcowego takiego jak smartfon, tablet czy komputer podłączonego do sieci, ale nie chroni w pełni przed zagrożeniami.

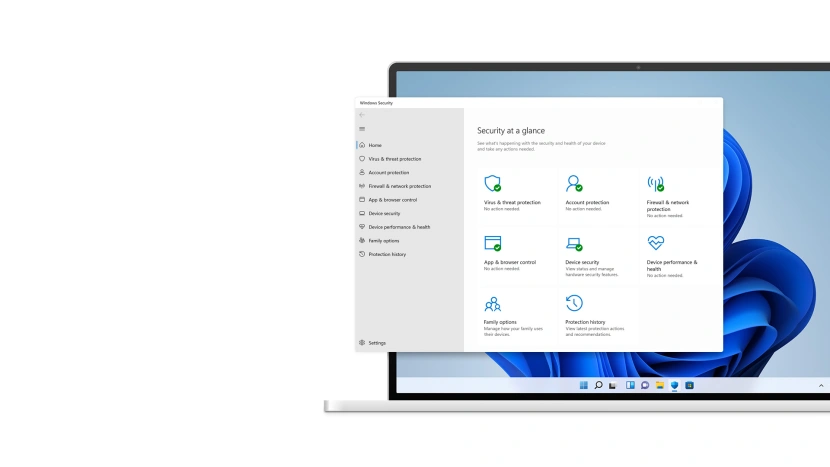

Antywirus to w dzisiejszych czasach za mało

Źródło: microsoft.com

Administratorzy oraz dyrektorzy IT muszą pamiętać, że oprogramowanie antywirusowe działa w sposób reaktywny. Oznacza to, że chroni ono urządzenia jedynie przed zidentyfikowanymi zagrożeniami, które zostały umieszczone przez producenta w bazie danych. Agent antywirusa odpowiada za częste (przeprowadzane nawet kilka razy dziennie) aktualizacje sygnatur. Niestety w dobie dzisiejszych zagrożeń podejście reaktywne nie wystarcza. Konieczne są systemy proaktywne, które bazując na behawiorystce oraz analizie wykorzystania urządzenia są w stanie reagować na zagrożenia nie ujęte jeszcze w sygnatura programów antywirusowych.

Zobacz również:

Spektrum zagrożeń cybernetycznych stale ewoluuje, a najnowsze ataki cybernetyczne z łatwością są w stanie przechytrzyć nawet najlepsze oprogramowanie antywirusowe. Nie oznacza to oczywiście, że nie warto zabezpieczać urządzeń tego typu rozwiązaniami, ale należy zdawać sobie sprawę z wad antywirusów.

Dlaczego antywirus w dzisiejszych czasach nie wystarcza do zapewnienia odpowiedniego poziomu bezpieczeństwa cybernetycznego?

Liczba zagrożeń stale rośnie

Liczba nowych cyberzagrożeń stale rośnie, a statystyka może przyprawić o zawrót głowy. Według danych przekazanych przez firmę AV-Test każdego dnia do internetu przedostaje się ponad 450 tysięcy nowych złośliwych programów i aplikacji. Przy tak ogromnej ilości nowych wariantów złośliwego oprogramowania, poleganie na zabezpieczeniu jedynie z wykorzystaniem oprogramowania antywirusowego nie jest optymalną strategią.

Producenci antywirusów muszą najpierw poznać nowe zagrożenia, zbadać ich działanie oraz stworzyć odpowiednie reguły pozwalające antywirusowi chronić urządzenia końcowe przed nowymi rodzajami zagrożeń. Proces taki może trwać nawet kilka tygodni.

Aktualnie nie da się w 100% zabezpieczyć przed atakami

Źródło: FLY:D / Unsplash

Mechanizm działania oprogramowania antywirusowego jest doskonale znany cyberprzestępcom, którzy celowo wprowadzają do sieci wiele podobnych do siebie wariantów złośliwego oprogramowania, których celem jest oszukanie systemów antywirusowych.

Ataki phishingowe mają się dobrze

Oprogramowanie antywirusowe nie ochroni nas przed atakami phishingowymi, które są stale ulepszane. Cyberprzestępcy niemalże do perfekcji opracowali metody ataków socjotechnicznych w celu pozyskania danych do logowania oraz numerów kart kredytowych. Trudności nie sprawia im nawet kradzież kodów do weryfikacji wieloskładnikowej z aplikacji mobilnych lub wiadomości SMS.

Niestety oprogramowanie antywirusowe ma bardzo niewielki wpływ na ochronę użytkowników przed atakami phishingowymi. Wiele antywirusów skanuje automatycznie załączniki dodawane do wiadomości e-mail, ale filtry antyspamowe nie są w stanie w 100% ochronić przed atakami. Problem jest ten sam, co w przypadku nowych wirusów - oprogramowanie antywirusowe nie jest w stanie wykrywać niezidentyfikowanych zagrożeń.

Najlepszym sposobem na ochronę przed atakami phishingowymi jest unikanie klikania linków w niechcianych wiadomościach e-mail, nawet jeśli wydają się pochodzić od firmy, z którą mamy powiązania.

Warto zachować szczególną uwagę podczas logowania w sieci

Źródło: Towfiqu barbhuiya / Unsplash

Podejrzane wiadomości warto automatycznie usuwać, ponieważ wybrani cyberprzestępcy dołączają do nich niewidoczne piksele, które pozwalają śledzić otwarcie wiadomości. Takie potwierdzenie utwierdza ich w przekonaniu, że atakują poprawny adres e-mail, przez co możemy spodziewać się kolejnych prób ataku.

Malversting

Antywirus nie uchroni użytkowników przed atakami typu Malversating. Polegają one na umieszczenia odpowiednio spreparowanych reklam na legalnych stronach internetowych. Cyberprzestępcy wykupują powierzchnie reklamowe na największych platformach skutecznie oszukując zabezpieczenia. Następnie przesyłają do użytkowników reklamy ze złośliwym kodem wywołującym wirusa. Po kliknięciu w reklamę następuje infekcja komputera, która przebiega w czasie krótszym, niż czas reakcji użytkownika na nowe zagrożenie.

Ataki bazujące na przeglądarkach sieciowych

Coraz częściej do ataku urządzenia końcowego dochodzi w momencie przejścia na odpowiednio spreparowaną stronę z wykorzystaniem przeglądarki sieciowej. Cyberprzestępcy wykorzystują makiety doskonale znanych stron internetowych, które cieszą się dużym zaufaniem wśród użytkowników. Sklonowana witryna wygląda i działa tak samo. W praktyce jednak służy do przechwycenia danych do logowania. W sieci warto zwracać uwagę na obecność certyfikatów SSL przy logowaniu, stosowaniu połączenia https oraz potencjalne literówki w adresach e-mail. Są to elementy, na które nie ma wpływu oprogramowanie antywirusowe zainstalowane na naszym komputerze, tablecie lub smartfonie.

Większość oprogramowania antywirusowego posiada wbudowane filtry chroniące użytkowników przed zagrożeniami czyhającymi w sieci, ale nie mogę one zapobiegać wyrafinowanym atakom przeprowadzanym z poziomu przeglądarki sieciowej.

Jakie systemy warto wdrożyć poza antywirusem?

System bezpieczeństwa w organizacji powinien opierać się nie tylko na antywirusie. Duże organizacje mogą zainteresować się rozwiązaniami typu EDR (Endpoint Detection and Response), które często nazywane są antywirusem 2.0. System EDR bazuje na sztucznej inteligencji i jest uniezależniony od bazy danych. Rozwiązanie pozwala wykrywać przyszłe zagrożenia poprzez monitorowanie typowych zachowań użytkownika, sprzętu, oprogramowania oraz systemu operacyjnego.

EDR stale monitoruje zachowanie komputera, użytkownika, systemu opera zainstalowanego oprogramowania

Źródło: Scott Webb / Unsplash

Warto korzystać rownież z takich rozwiązań jak VPN, weryfikacja wieloskładnikowa oraz menedżera haseł, który zadba o odpowiednio silne i niesłownikowe hasła do kluczowych usług. Cały system bezpieczeństwa powinien również posiadać wdrożony system backupu danych, które można wykorzystać w przypadku ataku cybernetycznego.