Bezpieczne bazy danych

-

- 22.10.2017, godz. 20:12

Ze względu na RODO w 2018 roku trzeba jeszcze większą uwagę zwrócić na bezpieczeństwo. Warto w tym celu wybrać odpowiednią bazę danych i wdrożyć stosowne polityki.

Jeśli weźmiemy pod uwagę, że systemy baz danych zawierają cenne i wrażliwe informacje, należy założyć, że firmy przykładają dużą uwagę do ich bezpieczeństwa. Niestety, tak nie jest. Bazy danych w wielu organizacjach nie są chronione w wystarczającym stopniu i istnieje dużo ryzyko, że dane zostaną przejęte przez hakerów, nieuczciwych pracowników czy oszukańczych partnerów biznesowych. Dane finansowe, informacje o klientach, zasoby HR, rejestry zdrowotne czy skarby własności intelektualnej – wszystko może być zagrożone, jeśli nie zadbamy o odpowiednie bezpieczeństwo.

Informacje, jakie można uzyskać z baz danych, są nierzadko dość łatwe do zmonetyzowania – cyberprzestępca może je sprzedać za gotówkę lub żądać okupu. To przez to stanowią tak łakomy kąsek. Z kolei, gdy dane przechwyci np. niezadowolony pracownik, może je udostępnić publicznie i spowodować problemy związane z reputacją organizacji. Niezależnie od scenariusza można wywołać spore straty finansowe i wizerunkowe – te drugie szczególnie wtedy, gdy firma musi spełniać określone prawa i podlega regulacjom narzucającym stosowanie wysokiej jakości zabezpieczeń (np. usługi finansowe; usługi medyczne).

Zobacz również:

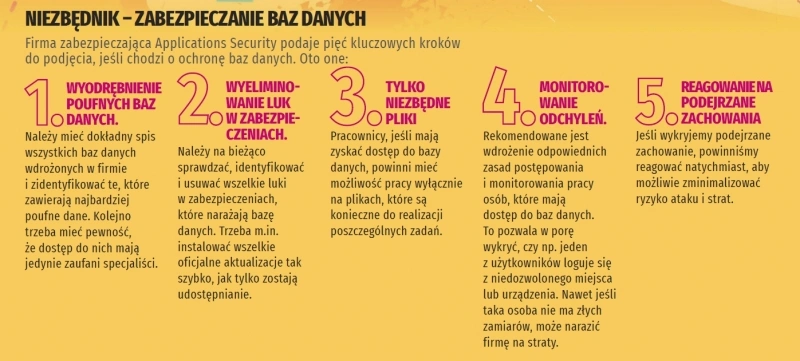

- Efekt synergii zmienia zasady pracy z danymi

- Polski UODO rozpatruje skargę dotyczącą działania bota ChatGPT

Z raportu firmy Verizon Business z 2012 r. wynika, że spośród wszystkich włamań i kradzieży danych, aż 96% przypadków jest związanych z naruszeniami w bazach danych. Ponadto bardzo często do złamania zabezpieczeń nie trzeba było stosować wyrafinowanych metod – w 55% przypadków sposobem dostępu do danych okazało się domyślne lub łatwe do odgadnięcia hasło, a w 40% wykorzystywane skradzione dane logowania (login i hasło). Analitycy z Unisphere Research dodają do tego, że zaledwie nieco więcej niż jedna trzecia organizacji (w badaniu wzięło udział 430 firm) instaluje krytyczne z punktu widzenia bezpieczeństwa poprawki dla baz danych w krótkim czasie – wspomniany odsetek zrobił to dopiero w ciągu trzech miesięcy od ich wydania. Dobre praktyki związane z bezpieczeństwem baz danych podajemy w ramce „Niezbędnik – zabezpieczanie baz danych”.

Zabezpieczyć się przed RODO

Firmy muszą nie tylko troszczyć się o bezpieczeństwo samych baz danych, ale też – od maja 2018 r. – odpowiednio dostosować się do Ogólnego Rozporządzenia o Ochronie Danych Osobowych (General Data Protection Regulation – GDPR; w Polsce RODO), które dotyczy przetwarzania danych osobowych, czyli jest bezpośrednio powiązane z bazami danych. Warto wiedzieć, że producenci systemów bazodanowych oferują odpowiednie narzędzia i usługi, które albo dostosowują daną bazę pod nowe wymagania, albo są to po prostu nowe wersje baz spełniające poszczególne normy.

Dla przykładu Oracle pomaga uzyskać zgodność z RODO poprzez oferowanie rozszerzeń do swojej bazy. To np. Oracle Database Vault (ochrona danych przed nieautoryzowanym działaniem osób postronnych, co może wynikać z eskalacji uprawnień lub pozyskania dostępu do konta bazodanowego z wysokimi uprawnieniami SYSDBA), Oracle Data Masking and Subsetting (pakiet do dzielenia się danymi produkcyjnymi z wewnętrznymi i zewnętrznymi jednostkami – wykorzystuje mechanizmy maskowania, by mieć pewność, że dane nie przedostaną się do innych podmiotów), czy też Oracle Advanced Security (szyfrowanie całych przestrzeni tabel dla bazy Enterprise Edition – pomaga przestrzegać zasad poufności i prywatności narzucanych przez organy regulujące).

Z kolei firmy, które wykorzystują rozwiązania innych producentów i przetwarzają dane w chmurze, również będą mogły się odpowiednio przygotować. W tym wypadku trzeba upewnić się, że dostawca zapewnia wsparcie dla RODO i odpowiednie bezpieczeństwo – przykładowo amerykańska firma Amazon zapowiedziała, że jej usługi AWS (Amazon Web Services) będą spełniać wymogi RODO. Firma udostępnia m.in. narzędzie DPA (Data Processing Agreement), które pomaga sprawdzić, czy wykorzystywana przez nas usługa AWS spełnia normy w danej konfiguracji, a także serwis informacyjny z poradami na stronie https://goo.gl/xvz8bt (język angielski).

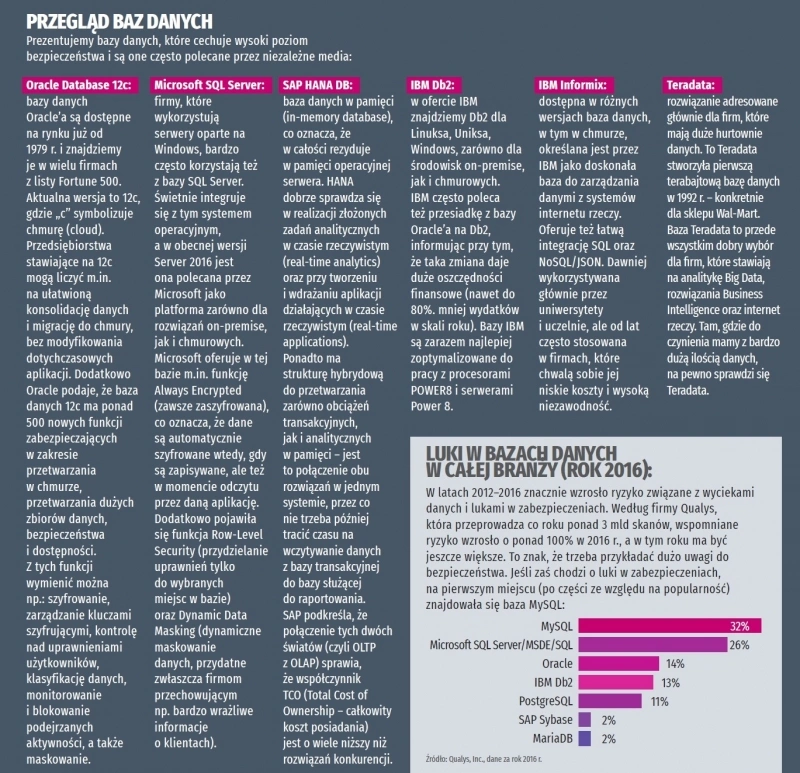

Przegląd baz danych

Prezentujemy bazy danych, które cechuje wysoki poziom bezpieczeństwa i są one często polecane przez niezależne media:

Oracle Database 12c: bazy danych Oracle'a są dostępne na rynku już od 1979 r. i znajdziemy je w wielu firmach z listy Fortune 500. Aktualna wersja to 12c, gdzie „c” symbolizuje chmurę (cloud). Przedsiębiorstwa stawiające na 12c mogą liczyć m.in. na ułatwioną konsolidację danych i migrację do chmury, bez modyfikowania dotychczasowych aplikacji. Dodatkowo Oracle podaje, że baza danych 12c ma ponad 500 nowych funkcji zabezpieczających w zakresie przetwarzania w chmurze, przetwarzania dużych zbiorów danych, bezpieczeństwa i dostępności. Z tych funkcji wymienić można np.: szyfrowanie, zarządzanie kluczami szyfrującymi, kontrolę nad uprawnieniami użytkowników, klasyfikację danych, monitorowanie i blokowanie podejrzanych aktywności, a także maskowanie.

Projektując środowisko bazodanowe, administrator odpowiedzialny za to zadanie bierze pod uwagę wiele czynników, które są krytyczne dla bezpieczeństwa. Przede wszystkim planuje odpowiednie rozmieszczenie baz danych w otoczeniu sieciowym. Poddaje bazy procesowi hardeningu, eliminując ich słabe punkty, dba o aktualizacje systemu i oczywiście dąży do instalacji rozwiązań mających ochronić dane przed atakami hakerów, czego skutkiem mogą być przestoje lub wyciek kluczowych informacji. Działania te są podejmowane, ponieważ w bazach danych są przechowywane oraz przetwarzane dane poufne, takie jak: szczegóły realizowanych kontraktów, informacje finansowe firmy, dane osobowe, czy też szczegóły organizacyjne mówiące np. o przewadze konkurencyjnej firmy. Oczywiście najbardziej newralgiczne są dane osobowe, a konsekwencją ich przetwarzania jest konieczność zdefiniowania i przygotowania polityki bezpieczeństwa, która z kolei powinna być gwarancją bezpieczeństwa. Polityka bezpieczeństwa jest skuteczna pod warunkiem, że jej zasady są przestrzegane przez wszystkie osoby mające dostęp do danych wrażliwych. Niestety, trudno jest to wyegzekwować, kiedy dana organizacja korzysta z usług firm trzecich, które m.in. mogą świadczyć wsparcie do aplikacji CRM lub zarządzać częścią środowiska firmy w ramach kontraktu outsourcingowego. W takiej sytuacji organizacja nie ma wpływu na to, kto i w jaki sposób łączy się z infrastrukturą informatyczną lub ma wpływ bardzo ograniczony. W efekcie nie można precyzyjnie określić, ile osób zna hasło dostępu i jakie konkretnie operacje wykonuje pracownik firmy serwisującej. Okazuje się wtedy, że restrykcyjna polityka bezpieczeństwa ma lukę, która może doprowadzić do wycieku informacji. Narzędziem, które podnosi bezpieczeństwo infrastruktury i wyeliminuje opisaną lukę, jest instalacja narzędzi typu Privileged Access Management (PAM). Pozwalają one na nagrywanie sesji administracyjnych w celu kontrolowania sposobu, w jaki pracownicy firm trzecich łączą się z krytycznymi zasobami w sieci. Warto zwrócić uwagę, by rozwiązanie PAM miało dodatkowo wbudowany mechanizm przydzielania dostępu podmiotom współpracującym oraz rotacji haseł dla kont uprzywilejowanych (np. DBA). Przykładem takiego narzędzia jest WALLIX BASTION. Ten szczególny i często pomijany obszar bezpieczeństwa baz danych zyskuje na znaczeniu w kontekście nowej dyrektywy RODO. Dlatego warto o tym pamiętać, ponieważ w przypadku wycieku wrażliwych danych można narazić się na wysokie kary finansowe związane z nieprzestrzeganiem wymogów płynących z RODO.

Microsoft SQL Server: firmy, które wykorzystują serwery oparte na Windows, bardzo często korzystają też z bazy SQL Server. Świetnie integruje się z tym systemem operacyjnym, a w obecnej wersji Server 2016 jest ona polecana przez Microsoft jako platforma zarówno dla rozwiązań on-premise, jak i chmurowych. Microsoft oferuje w tej bazie m.in. funkcję Always Encrypted (zawsze zaszyfrowana), co oznacza, że dane są automatycznie szyfrowane wtedy, gdy są zapisywane, ale też w momencie odczytu przez daną aplikację. Dodatkowo pojawiła się funkcja Row-Level Security (przydzielanie uprawnień tylko do wybranych miejsc w bazie) oraz Dynamic Data Masking (dynamiczne maskowanie danych, przydatne zwłaszcza firmom przechowującym np. bardzo wrażliwe informacje o klientach).

IBM Db2: w ofercie IBM znajdziemy Db2 dla Linuksa, Uniksa, Windows, zarówno dla środowisk on-premise, jak i chmurowych. IBM często poleca też przesiadkę z bazy Oracle'a na Db2, informując przy tym, że taka zmiana daje duże oszczędności finansowe (nawet do 80%. mniej wydatków w skali roku). Bazy IBM są zarazem najlepiej zoptymalizowane do pracy z procesorami POWER8 i serwerami Power 8.

IBM Informix: dostępna w różnych wersjach baza danych, w tym w chmurze, określana jest przez IBM jako doskonała baza do zarządzania danymi z systemów internetu rzeczy. Oferuje też łatwą integrację SQL oraz NoSQL/JSON. Dawniej wykorzystywana głównie przez uniwersytety i uczelnie, ale od lat często stosowana w firmach, które chwalą sobie jej niskie koszty i wysoką niezawodność.

Teradata: rozwiązanie adresowane głównie dla firm, które mają duże hurtownie danych. To Teradata stworzyła pierwszą terabajtową bazę danych w 1992 r. – konkretnie dla sklepu Wal-Mart. Baza Teradata to przede wszystkim dobry wybór dla firm, które stawiają na analitykę Big Data, rozwiązania Business Intelligence oraz internet rzeczy. Tam, gdzie do czynienia mamy z bardzo dużą ilością danych, na pewno sprawdzi się Teradata.

SAP HANA DB: baza danych w pamięci (in-memory database), co oznacza, że w całości rezyduje w pamięci operacyjnej serwera. HANA dobrze sprawdza się w realizacji złożonych zadań analitycznych w czasie rzeczywistym (real-time analytics) oraz przy tworzeniu i wdrażaniu aplikacji działających w czasie rzeczywistym (real-time applications). Ponadto ma strukturę hybrydową do przetwarzania zarówno obciążeń transakcyjnych, jak i analitycznych w pamięci – jest to połączenie obu rozwiązań w jednym systemie, przez co nie trzeba później tracić czasu na wczytywanie danych z bazy transakcyjnej do bazy służącej do raportowania. SAP podkreśla, że połączenie tych dwóch światów (czyli OLTP z OLAP) sprawia, że współczynnik TCO (Total Cost of Ownership – całkowity koszt posiadania) jest o wiele niższy niż rozwiązań konkurencji.

Wykrywanie naruszeń i kontrola dostępu

Kolejną kwestią związaną z bezpieczeństwem jest wykrywanie wszelkich naruszeń – szczególnie dotyczy to firm, które korzystają z outsourcingu. Może się zdarzyć, że podmiot trzeci doprowadzi do naruszenia i spowoduje problem – wtedy powinien on poinformować o takim zdarzeniu, a sama procedura musi być spisana w umowie zawartej na początku współpracy. Takie naruszenia przytrafiają się jednak rzadziej niż te występujące wewnątrz organizacji. Dlatego ważne jest, aby administratorzy prowadzili monitoring i sprawdzali na bieżąco, czy baza jest wykorzystywana zgodnie z przyjętą polityką. Warto korzystać z systemów DLP (data loss prevention), które zapobiegają utracie danych i w porę wykrywają potencjalne naruszenia.

Równocześnie należy zarządzać dostępem do bazy – stale kontrolować, kto ma dostęp do aplikacji przetwarzających dane osobowe i czy przydzielone uprawnienia są rzeczywiście niezbędne (patrz ramka „Zalecana segmentacja”). Kiedy dostęp do danych jest realizowany tylko wewnątrz organizacji lub z udziałem jednej firmy trzeciej, monitoring nie jest aż tak trudnym zadaniem. Gorzej, jeśli współpracujemy z różnymi organizacjami i/lub mamy pod kontrolą więcej systemów bazodanowych – wtedy warto uważnie podejść do samego zarządzania dostępem i upewnić się, że mamy odpowiednie narzędzia. Na pewno dobrą opcją jest wdrożenie DAM (database activity monitoring), które pomaga poprawić bezpieczeństwo, zapewniając wgląd w czasie rzeczywistym we wszystkie działania związane z bazą danych. Jak podaje Gartner, implementacja narzędzi DAM pozwala gromadzić, łączyć i analizować dane w poszukiwaniu działań, które mogą naruszać politykę bezpieczeństwa lub wskazywać na anomalie. DAM mogą monitorować aktywność uprzywilejowanych użytkowników, takich jak: administratorzy baz danych, deweloperzy, personel z pomocy technicznej czy firmy trzecie (outsourcing), które często mają dość swobodny dostęp do danych.