Bezpieczeństwo środowisk chmurowych według menedżerów IT

-

- 09.12.2017, godz. 00:46

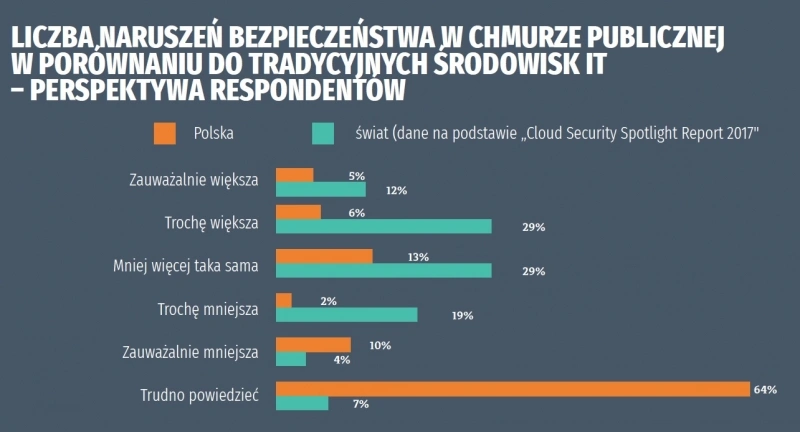

Uczestnicy badania „Computerworld” poświęconego adaptacji chmury obliczeniowej jasno wyrażają swoje obawy dotyczące poufności danych przechowywanych w chmurach publicznych czy wglądu w bezpieczeństwo infrastruktury dostawców tego typu usług. Jednocześnie niewielu z nich potrafi określić, ile naruszeń bezpieczeństwa doświadczyli w chmurze publicznej w porównaniu do tradycyjnych środowisk IT w swojej organizacji.

Zestawienie wyników badania „Computerworld” oraz raportu „Cloud Security Spotlight Report 2017” wskazuje, że polscy i zagraniczni menedżerowie IT podobnie oceniają zagrożenia wynikające z wdrażania środowisk chmurowych oraz priorytetyzują możliwe sposoby przeciwdziałania im. Najistotniejsza różnica – niestety, na niekorzyść polskich respondentów – dotyczy możliwości oszacowania liczby naruszeń bezpieczeństwa w środowiskach lokalnych i chmurowych.

Największe zagrożenia – nieautoryzowany dostęp oraz przechwytywanie usług

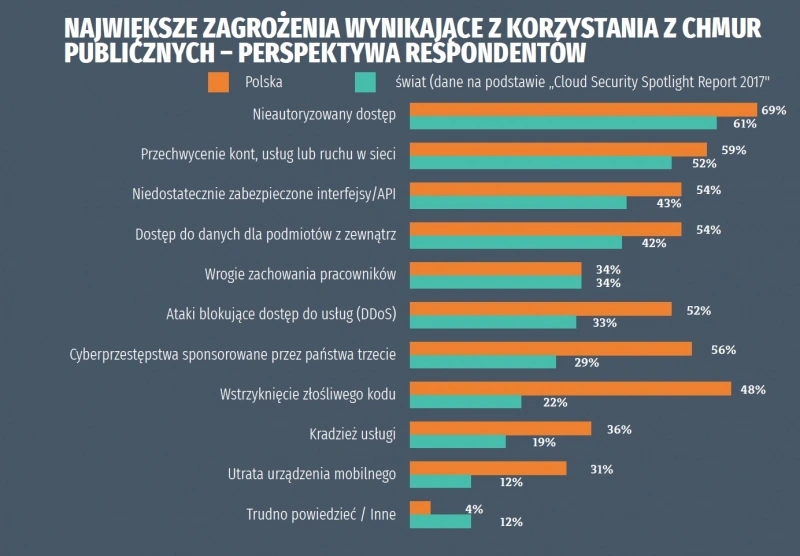

Za największe zagrożenia wynikające z korzystania z chmur publicznych polscy respondenci – podobnie jak zagraniczni – uważają nieautoryzowany dostęp (69%) oraz przechwytywanie kont, usług lub ruchu w sieci (59%). Główne różnice dotyczą udziału wskazań odpowiedzi na kwestie „cyberprzestępstwa sponsorowane przez państwa trzecie” oraz „wstrzyknięcie złośliwego kodu” – polscy uczestnicy badania wskazywali je co najmniej dwukrotnie częściej (odpowiednio 56% i 48%) niż zagraniczni (29% i 22%).

Zobacz również:

- Cyfrowa transformacja z AI - co nowego na Google Cloud Next 24

- Nvidia odtworzyła całą planetę. Teraz wykorzysta jej cyfrowego bliźniaka do dokładnego prognozowania pogody

- Stan cyberbezpieczeństwa w Polsce w 2023 roku

„Paradoksalnie wspomniane zagrożenia najbardziej dotykają infrastrukturę tradycyjną. Rozwiązania chmurowe oferowane globalnie są najczęściej domyślnie zabezpieczane pod kątem powszechnych zagrożeń. Niezależnie jednak od poziomu zabezpieczenia rozwiązań chmurowych na klientach nadal ciąży odpowiedzialność zapewnienia podstawowej ochrony swoich rozwiązań. Żadna chmura nie zabezpieczy swoich klientów przed zaniedbaniami dotyczącymi udostępniania haseł czy nieumyślnym ułatwianiu włamania” – twierdzi Krystian Mularczyk, Cloud Solutions Project Manager w Senetic.

„Ataki destabilizujące pracę są zdecydowanie mniej groźne niż te, które prowadzą do przejęcia danych, pieniędzy czy utraty reputacji firmy. Chmura z punktu widzenia hakerów i przestępców jest o tyle atrakcyjna, że potencjalnie jednym skutecznym atakiem ‘zyskuje się’ zdecydowanie więcej niż atakiem na lokalne rozwiązanie” – zauważa Michał Głowiński, General Manager w HL Tech.

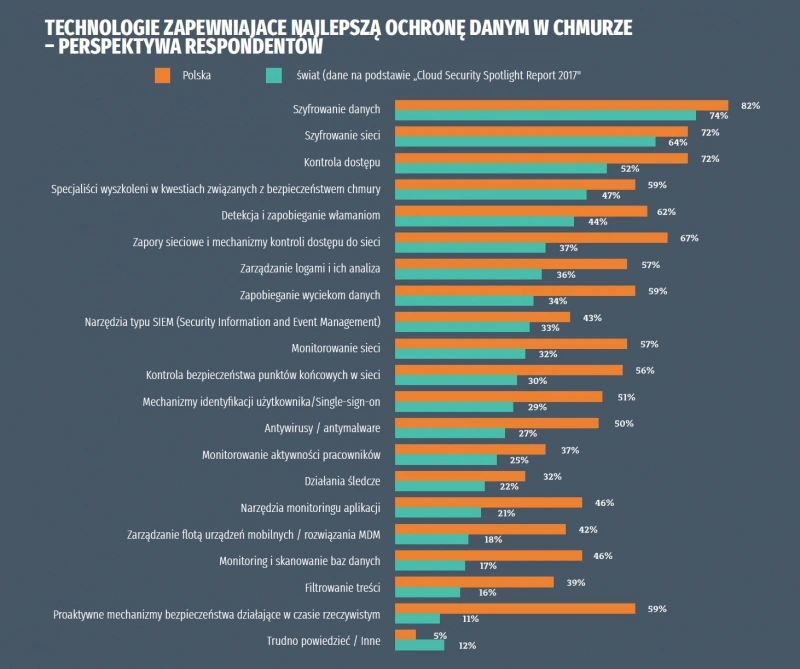

Wśród najważniejszych technologii zapewniających ochronę danym przetwarzanym w chmurze polscy respondenci wymieniają najczęściej: szyfrowanie danych (82%), szyfrowanie sieci (74%), kontrolę dostępu (72%), a także zapory sieciowe (67%) oraz detekcję i zapobieganie włamaniom (62%).

Menedżerowie IT wypominają dostawcom chmury brak transparentności

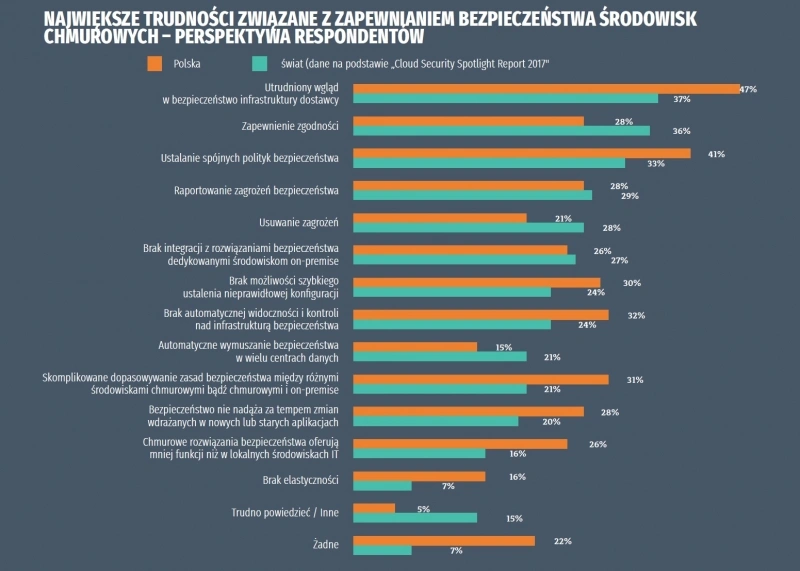

Zapytani o największe trudności związane z zapewnianiem bezpieczeństwa polscy respondenci wskazywali: utrudniony wgląd w bezpieczeństwo infrastruktury dostawcy (47%), ustalanie spójnych polityk bezpieczeństwa (41%), brak automatycznej widoczności i kontroli nad infrastrukturą bezpieczeństwa (32%), a także problemy w łączeniu polityk bezpieczeństwa między infrastrukturą lokalną i chmurową oraz środowiskami Multi Cloud (31%).

Zagraniczni menedżerowie IT, podobnie jak polscy, najczęściej wskazywali trudności we wglądzie w rozwiązania bezpieczeństwa infrastruktury IT stosowane przez dostawcę chmury (37%). Drugą najpopularniejszą odpowiedzią było „zapewnianie zgodności” (36%), następnie „ustalanie spójnych polityk bezpieczeństwa” (33%) oraz „raportowanie zagrożeń” (29%).

„Zdajemy sobie sprawę, że klienci nie ufają temu, jak została zorganizowana infrastruktura dostawcy rozwiązań chmurowych. Tak naprawdę jednak tylko nikły odsetek firm może pozwolić sobie finansowo i organizacyjnie na takie zorganizowanie i zabezpieczenie swojej infrastruktury, jakie oferuje duży dostawca chmury publicznej” – mówi Krystian Mularczyk. „W rzeczywistości w wielu przypadkach ustalenia dotyczące polityki bezpieczeństwa czy zapewnienia zgodności rozwiązań chmurowych niewiele różnią się od analogicznych działań, jakie trzeba podjąć w przypadku tradycyjnej infrastruktury”.

„Rzeczywiście, mało który dostawca chmury publicznej zgodzi się na udostępnienie swojej infrastruktury do wglądu i audytu klientowi końcowemu” – przyznaje Włodzimierz Bielski, Data Science Competency Manager w ITMAGINATION. „Wynika to właśnie z konieczności zapewnienia najwyższej możliwej ochrony dla przetwarzanych danych. Ale, z drugiej strony, stąd właśnie bierze się mnogość certyfikatów potwierdzających dochowanie właściwych procesów i procedur”.

Co ciekawe, brak istotnych trudności w zapewnianiu bezpieczeństwa środowisk cloudowych zadeklarował więcej niż co piąty (22%) uczestnik badania „Computerworld”. Analogiczną deklarację złożył z kolei mniej niż co dziesiąty (7%) respondent badania „Cloud Security Spotlight Report”. Zagraniczni specjaliści IT trzy razy częściej (15%) niż polscy (5%) nie potrafili jednoznacznie określić największych trudności, jakie wiążą się z zapewnianiem bezpieczeństwa środowisk chmurowych.

Paweł Pytlakowski, kierownik Działu ICT i Integracji Usług IT, T-Mobile Polska S.A.

Polskie organizacje mają duże trudności w zapanowaniu nad bezpieczeństwem środowisk IT

Aż 64% polskich respondentów nie umiało odpowiedzieć na pytanie, czy w chmurze publicznej doświadczyli więcej czy mniej naruszeń bezpieczeństwa niż w przypadku tradycyjnych środowisk IT. Reszta odpowiedzi ułożyła się niemal po równo: 11% badanych zadeklarowało, że naruszeń jest więcej lub zauważalnie więcej niż w środowiskach on-premise. Kolejne 12% stwierdziło, że jest odwrotnie; 13% twierdzi, że naruszeń w chmurach publicznych i środowiskach lokalnych jest mniej więcej tyle samo.

Wśród zagranicznych respondentów deklaracje co do liczby naruszeń kształtują się zupełnie inaczej; odpowiedzi „trudno powiedzieć” udzieliło jedynie 7% badanych; 41% stwierdziło, że naruszeń w chmurze publicznej jest więcej lub zauważalnie więcej niż w środowiskach on-premise; 29% mniej więcej tyle samo, 32% stwierdziło, że mniej lub zauważalnie mniej.

„Jeżeli dział IT nie potrafi odpowiedzieć, ile było incydentów bezpieczeństwa w dowolnym środowisku, to proponuję wymienić kadrę albo poprosić zewnętrznych specjalistów o pomoc. Mam nadzieję, że sytuacja ta nie dotyczy np. mojego banku” – komentuje Michał Głowiński. „Chmura obliczeniowa ma bardziej złożoną architekturą niż rozwiązanie lokalne, więcej punktów potencjalnego ataku, a więc i miejsc koniecznych do pokrycia monitoringiem lub politykami bezpieczeństwa. Większa liczba incydentów jest proporcjonalna do tych zagrożeń i nie powinna być powodem do niepokoju”.

Istotny udział odpowiedzi wskazujących na brak możliwości choćby przybliżonego oszacowania skali naruszeń bezpieczeństwa w firmowym środowisku IT polskich firm budzi niepokój choćby w odniesieniu do stopnia ich gotowości na wejście w życie przepisów Ogólnego rozporządzenia o ochronie danych osobowych (RODO). Trudno oczekiwać, że przedsiębiorstwa będą w stanie dokonać rzetelnych ocen ryzyka, nie mając możliwości określenia, które elementy ich zaplecza IT są najbardziej zagrożone.

Łukasz Jesis, CEO w Xopero Software S.A., Lider na rynku zabezpieczania danych.

Rynek dostosował się do tego stanu rzeczy. Jednak niezależnie od dokonanego wyboru firmy powinny także wypracować strategię backupu do chmury. O ile w USA i Europie Zachodniej takie podejście nikogo nie dziwi, o tyle w Polsce chmura nadal wzbudza wiele kontrowersji. Podczas rozmów z klientami często wypływa temat bezpieczeństwa, utraty kontroli nad danymi i trudności w sprzedaży tego typu rozwiązań w naszym kraju. Co w takim razie przemawia za chmurą? Dlaczego warto wziąć ją pod uwagę, tworząc politykę bezpieczeństwa? Po pierwsze, paradoksalnie chmura wpływa na znaczne zwiększenie bezpieczeństwa danych. Mało którą firmę stać na wprowadzenie tego typu zabezpieczeń, jakie gwarantują centra danych. Chmura to architektura przyszłości, napędzana przez technologie open source, dzięki czemu rozwija się szybciej niż tradycyjny storage. Pozwala na wdrożenie technologii typu high-end do firm, które w innych warunkach by się na to nie zdecydowały.

Disaster recovery w chmurze pozwala mniejszym przedsiębiorstwom na szybkie wdrożenie rozwiązania DR, które zwykle bywa dla nich zbyt kosztowne. W przypadku dużych podmiotów z rozproszoną strukturą – z licznymi oddziałami, biurami i pracownikami zdalnymi – które przeznaczają spore nakłady finansowe na zabezpieczenie danych i utrzymanie ciągłości biznesu, chmura pozwala na obniżenie kosztów i wdrożenie skalowalnej architektury. Firmy mogą więc skupić całą uwagę na rozwijaniu biznesu i przewagach konkurencyjnych, zamiast na infrastrukturze i IT. Kolejny atut to szybkość wdrożenia i czas potrzebny na odzyskanie danych. Wolny internet to już przeszłość. Przy dzisiejszej technologii odzyskiwanie danych (pobieranie kopii zapasowej) z chmury nie jest już tak długotrwałe. Poza tym są dostępne także inne rozwiązania, które pozwalają m.in. na odpalenie zbackupowanych urządzeń w zwirtualizowanej postaci, dzięki czemu maksymalnie skraca się czas przestoju w firmie.

Migracja do chmury jest prowadzona na coraz większą skalę, co wpływa na obniżenie kosztów przestrzeni w chmurze. Specjaliści zakładają scenariusz, że z czasem storage będzie całkowicie darmowy. Może jest to zbyt daleko posunięta prognoza, ale z pewnością ceny storage’u będą nadal spadać. W przyszłości chmura stanie się najpopularniejszym rozwiązaniem do przechowywania danych, a providerzy będą tak naprawdę zarabiać na dodatkowych usługach, właśnie takich jak backup.

Technologie zapewniające najlepszą ochronę danym w chmurze

Wśród najważniejszych technologii zapewniających ochronę danym przetwarzanym w chmurze polscy respondenci wymieniają najczęściej: szyfrowanie danych (82%), szyfrowanie sieci (74%), kontrolę dostępu (72%), a także zapory sieciowe (67%) oraz detekcję i zapobieganie włamaniom (62%). Wskazania uczestników badania „Cloud Security” były zbliżone do odpowiedzi udzielonych przez polskich menedżerów IT – wśród najważniejszych rozwiązań wdrażanych w celu ochrony danych w chmurze wyliczali: ich szyfrowanie (74%), szyfrowanie sieci (64%) i kontrolę dostępu (52%). Czwartym w kolejności wskazaniem zagranicznych respondentów było szkolenie specjalistów w dziedzinie bezpieczeństwa środowisk chmurowych (47%), piątym zaś detekcja i zapobieganie włamaniom (44%).