Bezpieczeństwo mobilnych systemów operacyjnych – trwa walka o prymat

-

- Dariusz Niedzielewski,

- 24.03.2015, godz. 22:46

Bezpieczeństwo danych i aplikacji

Standardowe rozwiązania MDM mają ułatwić działom IT kontrolę nad codziennym użytkowaniem smartfonów i tabletów przez pracowników, zminimalizować ryzyko utraty firmowych danych i przyspieszyć procesy aktualizacji bądź naprawy wadliwie działających urządzeń. Większość dostępnych narzędzi MDM dobrze radzi sobie z tymi wymaganiami.

Obecnie, producenci starają się zwiększyć poziom zabezpieczeń poprzez ścisłe nadzorowanie danych i aplikacji uruchamianych na urządzeniach mobilnych. W 2013 roku koncern Apple wbudował w iOS 7 nowe funkcje pozwalające zarządzać pojedynczymi aplikacjami oraz licencjami (w iOS 8 poszerzono jeszcze te możliwości).

Zobacz również:

Aby bezpośrednie ingerowanie w działanie aplikacji było możliwe, deweloperzy muszą zaimplementować interfejsy programistyczne (API - Application Programming Interfaces), które będą kompatybilne z serwerami zarządzającymi flotą urządzeń mobilnych. Jest to istotne również z tego powodu, że iOS pozwala na działanie tylko jednej instancji aplikacji. Nie jest możliwe by w urządzeniu działały dwie wersje oprogramowania (prywatna – bez żadnych ograniczeń i służbowa – zgodna z firmową polityką bezpieczeństwa).

Przesunięcie „akcentu” zarządzania bezpieczeństwem urządzeń mobilnych w kierunku bezpośredniego nadzorowania działania aplikacji i zintegrowanych z nimi licencji nie było pomysłem koncernu Apple. W 2011 roku ideę tę rozpropagowali programiści z małych, nowopowstałych firm, których modelem biznesowym było właśnie nowatorskie podejście do kwestii związanych z zarządzaniem smartfonami. Były to jednak rozwiązania niszowe, wymagające odpowiednich API i dostosowanych do nich platform MDM. Apple iOS 7 pozwolił na rozpowszechnienie tej technologii, ponieważ większość liczących się na rynku narzędzi MDM jest w pełni kompatybilnych z systemem operacyjnym iOS.

W międzyczasie inni producenci rozwijali technologię kontenerów aplikacyjnych, oddzielających przestrzeń pamięci urządzenia na tę związaną z pracą oraz całkowicie prywatną. W 2013 roku Samsung zaprezentował platformę Knox, dedykowaną do smartfonów serii Galaxy. Niemal w tym samym czasie swoją premierę miał system BlackBerry Balance koncernu BlackBerry. Wiosną ubiegłego roku Google kupiło firmę Divide, a opracowane przez nią rozwiązania posłużyły do zaimplementowania konteneryzacji w Android for Work.

Mimo istnienia różnych podejść do kwestii zapewnienia bezpieczeństwa urządzeń mobilnych w biznesie, większość narzędzi MDM pozwala zarządzać smartfonami różnych producentów, opartych na popularnych OS-ach. To znacznie ułatwia pracę administratorom firmowych sieci IT i umożliwia ścisłe dostosowanie używanego sprzętu do wymagań wewnętrznej polityki bezpieczeństwa.

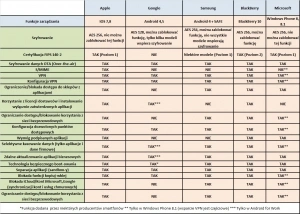

Domyślne funkcje zarządzania flotą urządzeń mobilnych, wbudowane w systemy operacyjne (zazwyczaj wymagają zainstalowania serwera MDM do ich obsługi)

Niezbędnik administratora

Niezależnie od wyboru konkretnego mobilnego systemu operacyjnego i platformy zarządzającej urządzeniami przenośnymi, warto skupić się na trzech, podstawowych zagadnieniach.

Najważniejszą kwestią jest takie skonfigurowanie i zabezpieczenie danych, że nawet po ich przechwyceniu przez osobę niepożądaną lub oprogramowanie szpiegujące, informacje firmowe będą bezpieczne. W tym celu konieczne jest wdrożenie odpowiednich polityk bezpieczeństwa. Należą do nich: odpowiednio skonstruowane hasła dostępowe, szyfrowanie danych, zdalne kasowanie danych i blokowanie urządzeń, zdalna konfiguracja poczty e-mail, aktualne certyfikaty autentyczności, zdalna konfiguracja połączeń (VPN, SSL), wykrywanie (i bieżące raportowanie) włamań do systemu urządzenia.

Drugim elementem, niezbędnym do prawidłowego dbania o poziom bezpieczeństwa, jest maksymalizacja działań prewencyjnych. W zakres DLP (Data Lost Prevention) wchodzą takie funkcje systemów zarządzających, jak: lokalizacja użytkownika, kontrolowanie połączeń z usługami świadczonymi w modelu cloud computing (np. iCloud, SkyDrive, Google Docs), nadzorowanie poczty elektronicznej (blokada przekazywania e-maili z kont prywatnych na służbowe, wyłączenie obsługi załączników).

Trzecią, złotą zasadą, jest ścisłe określenie, jakie aplikacje mogą być instalowane w pamięci urządzenia mobilnego. Apple iOS może po prostu „ukryć” niepożądaną aplikację przed użytkownikiem, w Microsoft Windows 8 możliwe jest zdalne konfigurowanie i aktualizowanie aplikacji. Google Android for Work korzysta z mechanizmów konteneryzacji.

Według analityków, przyszłość systemów zarządzania urządzeniami mobilnymi będzie należeć do koncepcji nadzorowania poszczególnych aplikacji (MAM – Mobile Application Management), co – kolejny już raz- zmieni obraz tego rynku.

Obecnie, wydaje się, że na większość potrzeb z zakresu bezpieczeństwa biznesowej komunikacji mobilnej, odpowiedź znalazły koncerny Apple (iOS) i BlackBerry (BlackBerry OS). Android for Work jest jeszcze zbyt młodym produktem by znaleźć zastosowanie w najbardziej wymagających instytucjach. W środku stawki znajduje się zaś, ciągle rozwijany, Microsoft Windows Phone.