Połączenie światów systemów OT i IT poza widocznymi korzyściami wiąże się też z wyzwaniami z zakresu cyberbezpieczeństwa. Wiele organizacji doświadczyło już groźnych incydentów, dlatego świadomość inwestowania w skuteczne zabezpieczenia systemów ciągle rośnie.

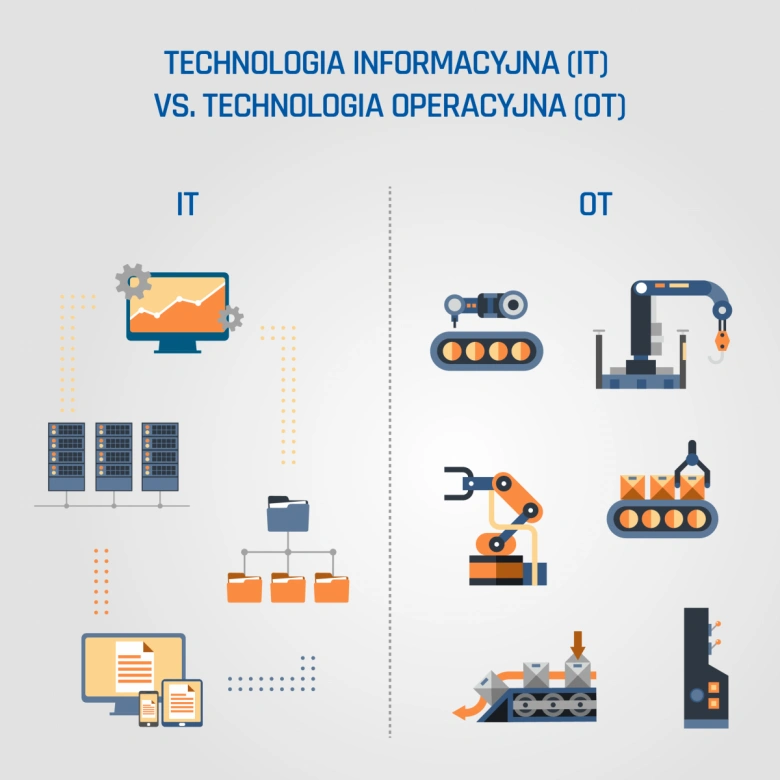

Systemy operacyjne (OT) mają historię znacznie dłuższą niż systemy informatyczne (IT). Jednak, z racji swojego odizolowania od świata zewnętrznego, rozwijały się w zupełnie inny sposób i z inną dynamiką. Skokowy rozwój IT i możliwości, jakie pojawiły się w momencie wykorzystania systemów IT w środowisku produkcyjnym spowodowały z jednej strony usprawnienie procesów produkcyjnych, z drugiej zaś przyniosły szereg wyzwań i zagrożeń, charakterystycznych dla otwartego środowiska IT.

Postępująca integracja systemów

Czwarta rewolucja przemysłowa przyniosła automatyzację procesów i nowy sposób budowania całego łańcucha dostaw. W tym nowym świecie, w którym maszyny rozmawiają z maszynami, z systemami zewnętrznymi partnerów biznesowych, a generowane przez setki i tysiące sensorów dane są analizowane pod kątem optymalizacji produkcji, pojawiają się też i nowe wyzwania. Świat IT to świat danych, a tam, gdzie się one pojawiają, pojawia się wraz z nimi kwestia bezpieczeństwa cyfrowego. Fabryki, przed którymi, w imię postępu i zmiany modelu operacyjnego, pojawiły się nowe możliwości znane ze świata cyfrowego, stanęły przed poważnym wyzwaniem ochrony kluczowych danych i ewentualnej ingerencji zewnętrznej.

Sukcesywna integracja światów IT i OT, z jaką mamy obecnie do czynienia, powiększa przestrzeń możliwych zagrożeń oraz potencjalnie wzmacnia skutki incydentów bezpieczeństwa. Świat wirtualny ma przez to coraz większe przełożenie na świat fizyczny. Obecnie głównym wyzwaniem dla architektury bezpieczeństwa jest ochrona krytycznych systemów przy jednoczesnym zachowaniu integralności oraz funkcjonalności i ciągłości działania, co w przypadku złożoności systemów oraz mnogością rozwiązań bezpieczeństwa może nie być łatwym zadaniem - Tomasz Niewdana - Principal System Engineer, Fortinet.

Oczywiście, wizja zagrożeń nie wpłynęła na zahamowanie integracji OT z IT. Cały czas następuje proces przejścia od odseparowanych systemów produkcyjnych, zabezpieczanych w sposób fizyczny, do nowego ekosystemu, w którym dane z systemów OT pojawiają się w przestrzeni cyfrowej. Globalnie prawie trzy czwarte przedsiębiorstw posiada przynajmniej podstawowe połączenia między swoimi środowiskami IT i OT. I pomimo że oznacza to otworzenie się systemów OT na te same zagrożenia, które istnieją dla sieci IT, nic nie wskazuje, że proces integracji tych światów zostanie zahamowany.

Podstawowym pytaniem pozostaje jednak, w jaki sposób skutecznie zabezpieczyć systemy i dane produkcyjne? Tym bardziej nabiera to znaczenia, że omawiana integracja OT i IT nabiera coraz większego tempa. I będzie to już nie tylko wykorzystanie IT do „opisu” OT, ale integracja na znacznie wyższym poziomie. Granica pomiędzy nimi ulega, bowiem stałemu zacieraniu. W ubiegłym roku jeden z globalnych liderów automatyki przemysłowej stworzył sterownik PLC (czyli podstawowe narzędzie świata OT), który można programować w języku IT.

Opracowanie: IDG

SIEM, NAC i uprawnienia

Można wyodrębnić kilka aspektów efektywnego podejścia do tematyki bezpieczeństwa cybernetycznego w przedsiębiorstwach produkcyjnych. Duża rolę odgrywa tu kwestia zapewnienia widoczności wszystkich elementów występujących w systemach. Integracji OT i IT towarzyszy bowiem pojawienie się wielu nowych urządzeń i sterowników, podłączonych bezpośrednio do systemu produkcyjnego. Mowa tu przede wszystkim o wykorzystaniu czujników IoT do kontroli i analizy danych z maszyn produkcyjnych, które badają parametry środowiska ich pracy oraz o wszelkich. Dzięki IoT przedsiębiorstwa zyskują chociażby możliwość analizy predykcyjnej stanu maszyn, mogą efektywniej planować wydajność produkcji, jej jakość, przestoje, konserwację urządzeń, jednak z racji specyfiki sensorów IoT (np. podatności w kontroli dostępu), wystawiają się na potencjalne ryzyko ataku hakerskiego. Wiele przedsiębiorstw ma podstawowy problem z urządzeniami i sensorami IoT. Po prostu nie są w stanie zidentyfikować wszystkich swoich urządzeń podłączonych do sieci. A skoro tak, to nie są też w stanie zidentyfikować, z której strony następuje/nastąpi atak na sieć. Eksperci Fortinet zwracają tu uwagę na prewencyjne podejście do problemu, z wykorzystaniem rozwiązania SIEM (Security Information and Event Management), łączącego zarządzanie incydentami bezpieczeństwa z informacjami o monitorowanym środowisku.

SIEM dzięki automatyzacji procesów znacznie skraca czas reakcji na zaistniałe incydenty, dostarczając osobom odpowiedzialnym za bezpieczeństwo skuteczne narzędzie do kontroli całego środowiska, zapewniając widoczność całości procesów, nie zaś poszczególnych „nie widzących się” fragmentów.

Ciekawym trendem w technologii bezpieczeństwa OT są też rozwiązania klasy SOAR (Security Orchestration, Automation and Response), które poprzez rozszerzenie możliwości systemów SIEM mogą ułatwić i zautomatyzować reagowanie na incydenty bezpieczeństwa zarówno w obszarach IT jak i OT. Podobnie jak SIEM, SOAR został zaprojektowany, by wpierać zespoły zajmujące się bezpieczeństwem systemów w zarządzaniu. Platformy SOAR łączą kompleksowe gromadzenie danych, zarządzanie przypadkami, standaryzację, przepływ pracy i analitykę, w celu zapewnienia jeszcze większej skuteczności obrony przed incydentami. Wszystkie funkcje są zautomatyzowane, dzięki czemu skraca się czas reakcji na zdarzenia.

Ze względu na potrzebę zapewnienia proaktywnej ochrony systemom OT istotna jest możliwość analizy pełnej przestrzeni zdarzeń mających wpływ na stan bezpieczeństwa. Poza zapewnieniem odpowiedniej widoczności, która wymaga zastosowania korelacji danych ze współdziałających ze sobą systemów bezpieczeństwa, ważna jest automatyzacja procesów reagowania na zagrożenia, co w przypadku potrzeby integracji działań po stronie IT o OT wymaga zastosowania wyspecjalizowanych systemów klasy SOAR - Tomasz Niewdana - Principal System Engineer, Fortinet.

Kolejny aspekt zapewnienia bezpieczeństwa systemom produkcyjnym, na który zwracają uwagę eksperci Fortinet, to odpowiednie polityki kontroli dostępu i uprawnień.

Narzędziem wspomagającym może być tu NAC (Network Access Control), technologia zapewniająca kontrolę dostępu do sieci LAN, z możliwością kontroli ruchu sieciowego. Należy jednak pamiętać, że nawet tego typu rozwiązania nie uchronią organizacji przed złą polityką zarządzania dostępem do sieci i zasobów. Widać to na przykład w wynikach badania Fortinet, dotyczącego cyberbezpieczeństwa systemów SCADA/ICS. W tym kluczowym dla działalności operacyjnej przedsiębiorstwa systemie nieumiejętne zarządzanie i przydzielanie dostępów może stanowić istotną lukę w zabezpieczeniach. We wspomnianym badaniu aż 64% organizacji korzystających z takich systemów daje swoim zewnętrznym dostawcom IT najwyższy lub wysoki poziom dostępu do swoich systemów OT.

Dodatkowym zagrożeniem, które można minimalizować właśnie poprzez odpowiednią politykę dostępu do sieci i identyfikacji uprawnień, są ataki phishingowe, skoncentrowane na uzyskanie danych uwierzytelniających do sieci. Problem tkwi w tym, że wiele przedsiębiorstw nie posiada zapewnionej widoczności użytkowników, przez co znalezienie słabego ogniwa, przez które nastąpił atak, jest utrudnione i rozciągnięte w czasie. Specjaliści z Fortinet wskazują też na potrzebę wykorzystywania uwierzytelnienia wieloskładnikowego, które znacznie utrudni przeprowadzenie ataku z wykorzystaniem wykradzionych danych uwierzytelniających.

Zmiana świadomości

Zmiany technologiczne, jakie nastąpiły w ostatnich latach, otwierają szereg nowych możliwości dla przedsiębiorstw. Wykorzystanie najnowszych technologii takich jak IoT, Big Data, Machine Learning znacząco przyspiesza cyfrową transformację organizacji, tworząc nowe modele biznesowe. Z drugiej strony cyberbezpieczeństwo musi być traktowane z najwyższą uwagą, a polityka budowania bezpiecznego i odpornego środowiska systemów produkcyjnych musi być ujęta w strategii przedsiębiorstw. Stawka jest zbyt wysoka, by bagatelizować nawet z pozoru mało istotne zdarzenia. Jak pokazują badania, incydenty bezpieczeństwa mogą wpłynąć negatywnie na przychody firmy, jej reputację czy dane krytyczne dla działalności.

Należy też pamiętać, że zabezpieczenie środowisk OT i styku ze światem zewnętrznym powinno odbywać się z wykorzystaniem najlepszych dostępnych technologii. Organizacje na szczęście zaczynają mieć tego świadomość i tak konstruować swoje budżety, by zapewnić sobie dobre i sprawdzone rozwiązania zapewniające cyberbezpieczeństwo. Ma to szczególne znaczenie, zważywszy, że tak zróżnicowane połączenie systemów IT i OT może generować dodatkowe problemy związane z integracją rozwiązań bezpieczeństwa. Fortinet w tym zakresie proponuje szereg najnowszych technologii, jak na przykład Fortinet Security Fabric – platformę umożliwiającą zintegrowanie technologii stosowanych w punktach końcowych, warstwie dostępu, sieci, aplikacjach, centrum danych, zawartości i chmurze w ramach jednego rozwiązania zabezpieczeń. Dzięki temu przedsiębiorstwa i posiadane przez nie systemy produkcyjne oraz IT widzą procesy i zagrożenia jako całość, a nie małe fragmenty. Pozwala to skuteczniej przygotować się i zwalczać zagrożenia cybernetyczne.