Strategie zabezpieczania danych

-

- Józef Muszyński,

- 15.03.2010

Szyfrowanie w procesie składowania

Chociaż samo szyfrowanie nie jest technika nową, to szybkie szyfrowanie dużych wolumenów danych systemu składowania nie jest powszechne. Współczesne systemy szyfrowania składowań mogą szyfrować tak szybko, jak szybko działa docelowy obiekt składowania i zawierają różne systemy zarządzania kluczami, spełniające wymagania różnych środowisk.

Zagubione lub skradzione, niezaszyfrowane taśmy składowań to poważny problem, zwłaszcza w obliczu obowiązujących uregulowań prawnych dotyczących ochrony informacji.

W tym zakresie strategia jest więc prosta: szyfrować taśmy lub nie wynosić ich poza ośrodek. Istnieje kilka opcji szyfrowania, obejmujących oprogramowanie szyfrowania składowania, szyfrowanie na urządzeniach SAN oraz szyfrowanie na urządzeniach taśmowych.

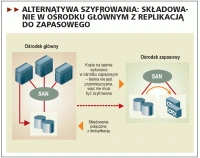

Alternatywa szyfrowania: składowanie w ośrodku głównym

Zabezpieczanie danych w środowisku wirtualnym

W środowisku serwerów fizycznych, aplikacje są generalnie łączone z serwerami w stosunku 1 do 1. W rezultacie większość serwerów jest w dużym stopniu niedociążona. Kiedy serwery są wirtualizowane, wiele z nich jest efektywnie konsolidowanych na pojedynczej platformie sprzętowej i gros zaoszczędzonych kosztów to właśnie rezultat takiej konsolidacji.

Chociaż zmniejszanie kosztów związane z konsolidacją serwerów jest wystarczającym powodem do podjęcia wysiłku ich wirtualizacji, to taka zmiana stwarza również okazję optymalizacji operacji zabezpieczania danych, niedostępną w takim zakresie w środowisku serwerów fizycznych.

Serwery wirtualne mogą być bardzo pomocne w scenariuszu odtwarzania. Pozwalają one na dużo łatwiejsze utworzenie zbioru serwerów zapasowych w ośrodku odtwarzania, który odwzorowuje możliwości przetwarzania centrum danych.

Operacje ochrony danych obejmują takie działania jak składowanie i odtwarzanie, które mają tendencję silnego obciążania serwerów fizycznych, zwłaszcza w zakresie we-wy. Niedociążone serwery fizyczne mają zazwyczaj wystarczające możliwości we-wy, zapewniające wymogi transmisji danych w czasie składowania, ale niezwykle kosztowne jest utrzymywanie takich możliwości przy sporadycznym korzystaniu z nich. Serwery wirtualne pracują na serwerze fizycznym i wykazują znacznie większy współczynnik wykorzystania sprzętu, ale jeżeli wiele serwerów wirtualnych pracujących na serwerze fizycznym jest składowanych w tym samym czasie, to system we-wy może stać się wąskim gardłem, spowalniającym składowanie. Taka sytuacja ma miejsce, jeżeli procesy ochrony danych zaprojektowane dla serwerów fizycznych przenosi się bez modyfikacji do środowiska serwerów wirtualnych.