Strategie zabezpieczania danych

-

- Józef Muszyński,

- 15.03.2010

Ochrona systemów transakcyjnych

Systemy składowania D2D (Disk-to-Disk), deduplikacji i CDP zaprojektowano do rozwiązywania specyficznych problemów centrów danych, głównie tych dotyczących odtwarzania transakcji.

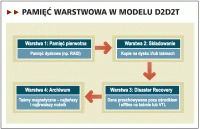

Pamięć warstwowa w modelu D2D2T

W zależności od wolumenu transakcji i tolerancji dla okresu wyłączenia z działania, firmy, które chcą zminimalizować ryzyko, skłaniają się ku systemom opartym na dyskach zamiast na taśmach (zazwyczaj przechowywanych poza centrum danych), jako podstawowym miejscu składowania.

Przejście z taśmy na dysk jako pierwotne miejsce składowania - przy użyciu tradycyjnego oprogramowania składowania - ułatwia tworzenie składowań logów transakcji, które mogą być wykorzystane do łatwego odtworzenia tych transakcji w razie utraty danych. Dodatkowo, użycie dysku pozwala na replikowanie składowań logów transakcji poza ośrodek tak, aby mogły być użyte na wypadek katastrofy. Używanie dysku jako podstawowego miejsca składowania, może także pomóc w pełnym odzyskiwaniu dużych baz danych, ponieważ charakterystyka systemu dyskowego może być łatwo odwzorowana na krótki RTO (Recovery Time Objective).

Liczbę utraconych transakcji, które biznes może tolerować w scenariuszu odtwarzania określa parametr RPO (Recovery Point Objective), a czas wyłączenia, na jaki może sobie pozwolić - właśnie parametr RTO.

Optymalne wykorzystanie możliwości dysku w systemie odtwarzania jest możliwe jedynie dzięki migracji z tradycyjnego systemu składowania na CDP lub nCDP. Tradycyjne składowanie ma wady wynikające z sekwencyjnej natury pamięci taśmowej. Jeżeli bazę danych 20 TB trzeba odtworzyć w pięciogodzinnym RTO, to trzeba mieć zdolność odtwarzania ponad 4 TB na godzinę, pozostawiając niewiele czasu na odtworzenie odpowiedniego zbioru z logów transakcji. Systemy CDP i nCDP rozwiązują ten problem, dostarczając już otworzony w czasie przestoju obraz.

Taśmy przechowywane poza ośrodkiem powinny być szyfrowane

Im większe wymagania biznesowe wobec RTO, tym bardziej wybór powinien paść na CDP lub nCDP. Im bardziej wyśrubowane RPO, tym większe prawdopodobieństwo wyboru czystego CDP. Wiele systemów nCDP nie może zapełnić krótszego niż godzina RPO, ponieważ zależy to od tego, jak często pobierane są migawki - użytkownicy poszukujący jednominutowego RPO są zazwyczaj zmuszeni do wyboru prawdziwego rozwiązania CDP, które nie opiera się na migawkach.