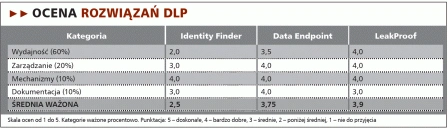

Test rozwiązań DLP

-

- Józef Muszyński,

-

- Benjamin Blakely,

-

- Mark Rabe,

-

- Justin Duffy,

- 15.02.2010

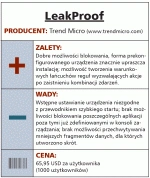

LeakProof ma łatwy w użyciu interfejs przeglądarkowy. Uwzględnia on schemat konfigurowania, pokazujący wszystkie niezbędne kroki. Podobnie jak Data Endpoint, LeakProof może wymuszać zasady polityki globalnie lub na bardziej szczegółowym poziomie - użytkownika lub grupy użytkowników. Dodatkowym mechanizmem jest możliwość tworzenia reguł warunkowych typu “ if-then".

Administrator Identity Finder może skontrolować, jakich środków zapobiegawczych może użyć użytkownik końcowy i jakie operacje konfigurowania będą dla niego dostępne. Punkt końcowy można łatwiej konfigurować z jego lokalnej konsoli niż z konsoli centralnej.

Wydajność

Po skompletowaniu konfiguracji testowano kombinacje chronionych plików, metod wyprowadzania danych i systemów operacyjnych (w sumie 588 testów).

Podstawowe kategorie ochranianych plików obejmują: dane związane z HIPAA, dane związane z PCI, kody programów w różnych językach, dokumenty formalnie sklasyfikowane jako chronione (poufne, tajne), dokumenty prawne, pliki multimedialne oraz pliki puste do sprawdzania blokowania wg nazw plików, a także standardowe dokumenty.

LeakProof ma jednak problem z blokowaniem mniejszych fragmentów dokumentów. Data Endpoint potrafi przechwytywać strony, ale akapity czy fragmenty liczące kilka zdań - już nie. Może to stwarzać kłopoty w dokumentach, gdzie jedynie kilka akapitów zawiera rzeczywiście wrażliwe informacje. Problem można obejść, stosując inne mechanizmy - porównywanie i blokowanie według wzorców i słów kluczowych.