Test rozwiązań DLP

-

- Józef Muszyński,

-

- Benjamin Blakely,

-

- Mark Rabe,

-

- Justin Duffy,

- 15.02.2010

Data Endpoint zapewnia możliwość uruchamiania specjalistycznego skryptu, np. przemieszczającego zagrożony plik do bezpiecznego miejsca lub szyfrującego plik. Jedynym ograniczeniem jest tu stopień biegłości administratora w sztuce pisania skryptów.

Identity Finder pozwala użytkownikowi na dokonanie wyboru, co robić z wykrytym wrażliwym plikiem. Użytkownik może: przenieść go do repozytorium plików zaszyfrowanych, wielokrotnie poszatkować plik, poddać kwarantannie w bezpiecznej lokalizacji lub - jeżeli jest to plik tekstowy (Word, PDF) - usunąć zagrożone fragmenty z pliku.

Mechanizmem, który może budzić pewne wątpliwości jest ukierunkowane na aplikacje konfigurowanie zasad polityki w Data Endpoint. Chociaż narzędzie to zapewnia administratorowi bardzo szczegółowy poziom kontroli, to stawia go przed problemem stałego monitorowania strumienia nowych aplikacji, które muszą być wykrywane i dodawane do zbioru reguł polityki. W środowiskach, gdzie użytkownicy nie są dopuszczani do instalowania oprogramowania, może to być mniejszy problem.

Instalacja

Instalacja testowanych produktów nie była szczególnie trudna, chociaż wszystkie wykazują pewne niedostatki. Websense wymaga zainstalowania w systemie Oracle i MS SQL, jak również .Net 3.5. Pozycje te były dołączone do plików instalacyjnych. Pliki instalacyjne Oracle i MS SQL ręcznie wyciągnięto z pakietu i następnie poinstruowano instalator, gdzie je można znaleźć. Zważywszy, że elementy te są połączone, proces ten powinien być zautomatyzowany. Po instalacji z konsoli zarządzania zostały wprowadzone informacje licencyjne wymagane przez Websense.

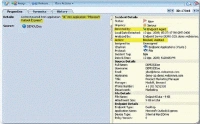

Websense Data Endpoint: szczegóły incydentów naruszenia danych

Instalacja Trend Micro LeakProof była ułatwiona dzięki użyciu fizycznego urządzenia, aczkolwiek dokumentacja instalacji miała pewne braki. Przewodnik “szybkiego startu" dostarczany z produktem zawierał schemat portów niepasujący do konfiguracji portów na PowerEdge 1950. Nie działały też nazwa użytkownika i hasło. Ponieważ system jest zbudowany na CentOS (bezpłatny klon Red Hat), dobrze znany testującym, konfigurację sieciową wykonano ostatecznie ręcznie.