Informatyka antywłamaniowa

-

- Kamil Folga,

- 10.06.2013

Systemy IPS powinny chronić przede wszystkim połączenia z sieciami zewnętrznymi oraz serwery usługowe. IDS-y znajdą zastosowanie właściwie w każdym segmencie sieci. Warto więc analizować ruch pochodzący od użytkowników, kierowany na serwery, czy wychodzący i przychodzący z internetu. Dobrym pomysłem na efektywniejsze wykorzystanie systemu IDS jest umieszczenie sensorów zarówno od strony sieci rozległej, jak i sieci lokalnej. Bardzo często pomiędzy tymi urządzeniami znajduje się zapora. Pozwoli to analizować ruch pochodzący z różnych kierunków. W wypadku, gdy monitorowany jest ruch tylko z jednej strony, mógłby zostać on zablokowany przez zaporę i nigdy nie trafiłby do IDS.

Poszczególne elementy systemów IPS/IDS mogą stanowić elementy niezależne. Przykładowo, zupełnie różne urządzenia mogą funkcjonować w roli sensorów, systemu analizy, bazy danych czy elementu przeciwdziałającego zagrożeniom. Najczęściej jednak administrator dostaje do dyspozycji system integrujący najważniejsze składniki IPS/IDS. Warto pamiętać, że w przypadku rozbicia systemu na jednostkowe elementy, poszczególne jego składniki, takie jak system analizy czy baza danych, muszą być dodatkowo chronione przed atakującymi. Ponadto warto zabezpieczyć transmisję pomiędzy poszczególnymi składnikami systemu, wykorzystując szyfrowanie oraz dedykowaną lokalną sieć wirtualną (VLAN).

Część urządzeń IPS pracuje w trybie fail-open, który pozwala na przesyłanie ruchu w razie problemów z działaniem systemu. Urządzenie wówczas nie dokonuje inspekcji ruchu, tylko przekazuje ruch pomiędzy interfejsami. Istnieją także urządzenia pracujące w trybie fail-closed, które w momencie awarii nie przekazują ruchu pomiędzy interfejsami oraz nie dokonują jego inspekcji.

Bezprzewodowy IPS

Specyfika działania systemów IPS zależy od środowiska i technologii dostępowej sieci, która jest przedmiotem kontroli lub monitorowania. Bezprzewodowe systemy prewencji WIPS (Wireless Intrusion Prevention Systems) to jeden z popularniejszych sposobów na efektywne zabezpieczenie i monitorowanie sieci bezprzewodowej. Zadaniem WIPS jest inteligentne monitorowanie środowiska radiowego, aktywności użytkowników, a także blokowanie części zachowań. Istnieją jednak zróżnicowane architektury takiej ochrony.

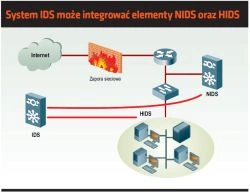

System IDS może integrować elementy NIDS oraz HIDS

Inna wersja technologii przewidywała użycie dedykowanych urządzeń radiowych WIPS, skanujących przestrzeń radiową w postaci ciągłej. Konieczna w ich przypadku była integracja z punktami dostępowymi, które realizowały politykę zabezpieczeń zgodnie z informacjami przekazywanymi przez WISP. Problemem tej architektury okazała się konieczność jednoczesnej obsługi zarówno klientów, jak i polityki bezpieczeństwa wymuszanej przez system WIPS. Pomimo faktu, że rozwiązanie było tanie i możliwe do zastosowania praktycznie w każdej infrastrukturze bezprzewodowej, wymagało punktów dostępowych o dużej mocy obliczeniowej. Wpływ na wydajność działania sieci bezprzewodowej był na tyle znaczący, że rozwiązanie nie przyjęło się szerzej w środowiskach WLAN. Dodatkowym ograniczeniem były problemy w pracy w środowisku składającym się z urządzeń różnych producentów.

Najnowsza architektura oferuje sensory WIPS, które pracują niezależnie od punktów bezprzewodowych. W tym rozwiązaniu następuje rozdzielenie sieci bezprzewodowej WLAN od funkcji WIPS. Problemem jest jednak dodatkowy koszt sensorów.