Tożsamość potwierdzona

-

- JM,

- 01.06.1999

Rozpoznawanie linii papilarnych - Touchstone

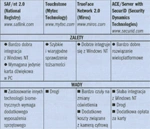

Biometric Logon for NT firmy Mytec Technologies jest oprogramowaniem zastępującym standardowe logowanie NT i realizującym weryfikację biometryczną z zastosowaniem czytnika odcisków palców Touchstone tej firmy. Touchstone stosuje technologię BioScrypt, opracowaną przez Mytec i polegającą na pobieraniu obrazu odcisku palca, po digitalizacji łączonego kryptograficznie z kluczem, tworząc w ten sposób unikatowy identyfikator o nazwie BioScrypt. Obraz odcisku palca nie może być odtworzony. Produkt firmy zawiera czytnik odcisków palców, jego oprogramowanie i aplikację Biometric Logon for NT. Rejestrowanie użytkownika przez oprogramowanie BioScrypt Manager po stronie klienta jest proste. Użytkownik musi wprowadzić swoją nazwę, hasło i domenę. Jest on wtedy proszony o pozostawienie odcisku czterech swoich palców w urządzeniu Touchstone.

W celu uproszczenia zdejmowania obrazu linii papilarnych stosowana jest technika przesuwania palca. Użytkownik, zamiast umieszczać palce dokładnie w określonym miejscu, przesuwa je po szklanym ekranie, a urządzenie w odpowiednim momencie zdejmuje obraz linii papilarnych.

Codzienne użytkowanie Touchstone jest łatwe. Aby wykonać logowanie się do stacji roboczej, należy wprowadzić nazwę użytkownika i nacisnąć Enter. System poprosi wtedy o przesunięcie palcem po czytniku linii papilarnych Touchstone. GINA firmy Mytec ładuje wtedy odpowiedni Bio-Skrypt do urządzenia Touchstone. Wszystkie porównania wykonuje procesor urządzenia, a trwa to niecałą sekundę, co kwalifikuje tę metodę jako jedną z najszybszych.

Podstawowe zalety i wady

Instalacja jest stosunkowo prosta: wykonywana z trzech dyskietek. Opcja serwerowa pozwala na utworzenie współdzielonego katalogu dla BioScryptów. Instalacja na stacji roboczej jest tak samo prosta jak po stronie serwera. Procedura instalacyjna uruchamia usługę komunikującą się z urządzeniami Touchstone i Mytec GINA. Jedyną poważną wadą Touchstone jest wysoka cena. Wydatek 750 USD na jedną stację roboczą jest wysoki, ale też jest to koszt techniki biometrycz-nej wysokiej jakości i niezawodności.

Szczera twarz - TrueFace

Zdejmowanie odcisków palców jest czasami postrzegane jako metoda ewidencjonowania kryminalistów. Metodą neutralną emocjonalnie i równie skuteczną może być rozpoznawanie wizerunku twarzy. Urządzenia rozpoznawania twarzy używają kamery cyfrowej do rozpoznawania użytkownika stojącego twarzą do kamery. Produkt TrueFace Network 2.0 firmy Micros nie nadaje się do rozpowszechniania w dużych organizacjach. Ma on skomplikowany interfejs użytkownika i wymaga dużego wysiłku administracyjnego w utrzymywaniu.

TrueFace - warianty rozwiązań systemów identyfikacji

Rejestrowanie wzorców użytkownika jest proste, chociaż musi być wykonane na stacji roboczej zalogowanej jako domena administratora - w przeciwnym razie aplikacja zamyka dostęp do urządzenia wideo. Aplikacja pobiera co najmniej kilka ujęć twarzy użytkownika, za każdym razem pokazując je w okienku, z którego po kliknięciu są przenoszone do okienka wzorca twarzy. Micros zaleca przechowywanie na serwerze kilkunastu obrazów twarzy każdego użytkownika, pobranych przy różnym oświetleniu. Większa liczba obrazów dostępnych dla motoru rozpoznawania twarzy to mniejsza szansa na odrzucenie, jako fałszywej, twarzy autoryzowanego użytkownika.

Z punktu widzenia użytkownika końcowego TrueFace jest dość łatwy w użytkowaniu, ale niezbyt intuicyjny. Aby zalogować się do stacji roboczej, użytkownik musi podać swoją nazwę i hasło dostępu do domeny oraz nacisnąć Enter. Rozwinie się wtedy okno zdjęcia, najpierw w górnym lewym rogu ekranu, a następnie w prawym górnym. Użytkownik potwierdza kliknięciem wysłanie obrazu do aplikacji rozpoznawania. Jeżeli pierwsza identyfikacja nie powiedzie się, to użytkownik ma w dyspozycji jeszcze trzy próby. Jeżeli wszystkie będą niepomyślne, to konto jest blokowane i musi być odblokowane przez administratora.

Czas uwierzytelniania może być dość długi, jeżeli nie dysponuje się odpowiednio szybkim serwerem. Wszystkie przetwarzania oraz porównania obrazów odbywają się na serwerze TrueFace. Miros rekomenduje do tego celu co najmniej Pentium 200 MHz z 96 MB pamięci. Przy rekomendowanej konfiguracji serwera czas uwierzytelniania powinien trwać od 5 do 15 sek. Nie jest to wynik zły, ale nie da się porównać z szybkością logowania, jaką oferuje Mytec.