Rosną inwestycje w infrastrukturę brzegową

-

- Computerworld,

- 07.12.2023, godz. 11:27

Fizyczne i cyfrowe bezpieczeństwo danych, sieci i urządzeń jest jednym z największych wyzwań dotyczących infrastruktury brzegowej, jednocześnie większość firm planuje zwiększyć inwestycje w ten obszar – wynika z raportu zrealizowanego na zlecenie firmy Red Hat.

Do 2025 roku prawie jedna czwarta firm będzie dysponowała ponad 100 lokalizacjami połączonymi w infrastrukturze brzegowej. 7 na 10 decydentów IT obawia się cyberataków zarówno z zewnątrz jak i z wewnątrz przedsiębiorstwa. Poprawnie działający system ochronny powinien obejmować wszystkie rozwiązania do przetwarzania danych w środowisku brzegowym – sprzęt, urządzenia końcowe oraz sieć.

Z raportu Red Hat wynika, że ponad dwie trzecie (68%) firm planuje w ciągu dwóch lat zwiększyć inwestycje w bieżące projekty edge oraz tworzyć nowe. W coraz bardziej zdecentralizowanej infrastrukturze wdrażane będą przede wszystkim nowe punkty końcowe. Umożliwi to obsługę aplikacji zapewniających generowanie przychodów oraz optymalizację procesów zorientowaną na oszczędności kosztów.

Zobacz również:

Dla 46% respondentów celem takich operacji jest zwiększenie jakości obsługi klientów, a dla 35% – usprawnienie zarządzania łańcuchem dostaw i logistyką. Jeden na pięciu ankietowanych wskazał potrzebę wdrożenia oprogramowania do obsługi prywatnych sieci bezprzewodowych 4G/5G. Tyle samo jest też zainteresowanych infrastrukturą brzegową ze względu na zarządzanie procesami przemysłowymi i ich automatyzacją.

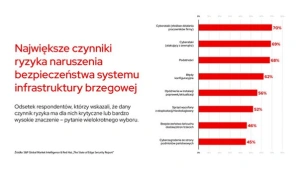

Dla niemal połowy decydentów IT (47%) fizyczne i cyfrowe bezpieczeństwo danych, sieci i urządzeń jest jednym z największych wyzwań dotyczących wdrożeń infrastruktury brzegowej. Szczególnie, że cyberataki mogą nastąpić zarówno z zewnątrz jak i z wewnątrz przedsiębiorstwa. Dla przestępców cenną zdobyczą mogą być same dane, ale też okup zapłacony za odzyskanie dostępu do nich po skutecznym ataku ransomware. Nierzadko dochodzi też do naruszeń bezpieczeństwa typu „odmowa usługi” (Denial of Service) lub wykorzystania sprzętu do kopania kryptowalut.

Aż 61% badanych obawia się, że deweloperzy nie implementują w środowisku brzegowym odpowiednich mechanizmów ochronnych, a tradycyjne narzędzia zabezpieczające nie są skuteczne w przypadku takiej infrastruktury.

Jeśli chodzi o priorytety bezpieczeństwa, dla ankietowanych nie ma różnicy w traktowania sześciu kluczowych obszarów związanych z infrastrukturą brzegową: łańcucha dostaw, danych, sieci, wykrywania zagrożeń, urządzeń końcowych i sprzętu służącego do tworzenia środowisk brzegowych. Nie ma też jednego konkretnego rozwiązania (albo pakietu od jednego dostawcy), które mogłoby pomóc w ochronie tych stale rozwijających się środowisk. Dlatego przedsiębiorstwa, które korzystają już z infrastruktury brzegowej lub chcą ją odświeżyć będą musiały skrupulatnie ocenić dostawców i wybrać tych, którzy oferują innowacyjne funkcjonalności, odpowiednie certyfikaty, rozwinięty system partnerski oraz program szkoleniowy i wsparcie.