Tajne przez poufne

-

- 08.12.2009

Jak pogodzić przetwarzanie danych niejawnych oraz publicznie dostępnych na jednym komputerze, zachowując rozdzielność między nimi? Zamiast przełączników KVM oraz dwóch zestawów komputerów, można zastosować specjalną, certyfikowaną stację roboczą.

W tradycyjnym modelu przetwarzania danych niejawnych zakłada się całkowite oddzielenie obu sieci, wszystkich urządzeń aktywnych i pasywnych, w tym także stosowanie osobnych stacji roboczych. Pewnym uproszczeniem dla użytkowników takich rozwiązań są przełączniki KVM, które umożliwiają obsługę dwóch komputerów przy pomocy jednego kompletu peryferiów (monitor, klawiatura, myszka). Nie jest to najwygodniejsze, ale powszechnie stosowane, ze względu na wymogi bezpieczeństwa.

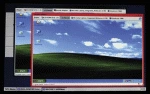

Demonstracja śro-dowiska TVE Desk-top, separującego dwie wirtualne maszyny o różnym stopniu niejawno-ści przetwarzanej informacji.

Organizacja Open Group, promująca rozwiązania MILS uważa, że partycjonowanie zasobów i ścisły podział na różne strefy bezpieczeństwa w obrębie jednej maszyny umożliwia zastąpienie federowanego środowiska wielu komputerów przez mniejszą liczbę maszyn.

Chronić system, nie tylko oprogramowanie

Ponieważ napisanie oprogramowania, które potrafiłoby oddzielić informację niejawną od publicznie dostępnej, wcale nie byłoby łatwe, powszechnie stosuje się dodatkowe mechanizmy zabezpieczeń, które zapewniają separację między sieciami. Aby osiągnąć pożądany poziom bezpieczeństwa, stosuje się odpowiednio utwardzony system operacyjny (na przykład dobrze zabezpieczoną, dedykowaną dystrybucję systemu Linux). Jest on pozbawiony zbędnych elementów, takich jak nieużywane sterowniki czy pakiety oprogramowania i skonfigurowany pod kątem bezpieczeństwa zasobów. Do bezpiecznego przechowywania informacji kryptograficznych stosowane są rozwiązania sprzętowe, takie jak Trusted Platform Module, co uniemożliwia uruchomienie nieautoryzowanego kodu bezpośrednio na sprzęcie.

W tym systemie uruchamiane jest oprogramowanie wirtualizujące, które również zostało przygotowane do danego zadania. Ponieważ całe rozwiązanie musi być certyfikowane, do produkcji wybierane są konkretne modele stacji roboczych, włącznie z wersją oprogramowania BIOS.

Linux + VMWare

TVE Desktop jest typowym rozwiązaniem specjalnym wykorzystującym produkty branży cywilnej dostępne jako gotowe urządzenia (COTS - Commercial Off The Shelf); w tym przypadku są to popularne stacje robocze Optiplex 960 firmy Dell, wyposażone w procesor firmy Intel ze sprzętową obsługą wirtualizacji oraz dostosowane oprogramowanie VMWare.