Zdalnie i bezpiecznie

-

- Krystian Ryłko,

- 01.02.2004

Mówiąc o zdalnym dostępie, mamy obecnie na myśli przede wszystkim dostęp szerokopasmowy. Dzisiaj zdalny użytkownik nie ma dyskomfortu związanego z opóźnieniami w interakcji z odległym systemem, znanego wcześniej przy połączeniach wąskopasmowych. Tradycyjne systemy RAS odchodzą w cień, ustępując miejsca sieciom IPSec VPN oraz SSL VPN. W sieciach zdalnego dostępu mogą być przesyłane nie tylko dane, ale również głos i wideo.

Mówiąc o zdalnym dostępie, mamy obecnie na myśli przede wszystkim dostęp szerokopasmowy. Dzisiaj zdalny użytkownik nie ma dyskomfortu związanego z opóźnieniami w interakcji z odległym systemem, znanego wcześniej przy połączeniach wąskopasmowych. Tradycyjne systemy RAS odchodzą w cień, ustępując miejsca sieciom IPSec VPN oraz SSL VPN. W sieciach zdalnego dostępu mogą być przesyłane nie tylko dane, ale również głos i wideo.

Planując umożliwienie zdalnego dostępu do sieci prywatnej, należy rozpatrywać go głównie pod kątem stworzenia interfejsu do połączeń z Internetem oraz zapewnienia w nim bezpieczeństwa dla naszych danych. Istnieją różne metody dostępu do Internetu: xDSL, modemy kablowe, LMDS, dostęp satelitarny, łącza dzierżawione ATM, FR. Rozwiązaniem, które ma wielkie szanse na sukces, jest Metro Ethernet. W przypadku korzystania z połączeń telefonicznych POTS i ISDN wdrożenie usług zdalnego dostępu opartego na VPN pozwala zredukować koszty komunikacji, gdyż połączenia są nawiązywane jedynie do najbliższego dostawcy Internetu. Ma to szczególne znaczenie tam, gdzie infrastruktura techniczna pozwala na korzystanie tylko z połączeń telefonicznych.

Coraz powszechniejszy dostęp do łączy szerokopasmowych w lokalizacji zdalnego klienta umożliwia zestawianie połączeń o zadowalającej przepustowości z odległą siecią prywatną. Przykładowo, wg danych TP SA z usług Neostrady (ADSL) korzysta obecnie ok. 180 tys. osób.

Sieć zdalnego dostępu ma trzy rodzaje zastosowań:

- sieci dostępowe, łączące zdalnych użytkowników: pracowników mobilnych, konsultantów, sprzedawców, lokalne filie z macierzystą siedzibą;

- intranet, łączący odległe oddziały tej samej firmy;

- ekstranet, zapewniający ograniczony dostęp do sieci firmowej zaufanym partnerom biznesowym.

Usługi zdalnego dostępu mogą być także wykorzystywane do świadczenia takich usług, jak płatny dostęp do filmów, płatnej telewizji i innych usług o ograniczonym dostępie.

Każdemu wg potrzeb

Porównanie IPSec i SSL VPN

Do realizacji tych usług wystarczą rozwiązania oparte na SSL VPN. Jest to technologia tańsza i w założeniu bardziej niezawodna od innych. Tradycyjne usługi RAS oraz IPSec VPN mogą być w dużym stopniu zastąpione wdrożeniem SSL VPN i usług terminalowych, np. Microsoft Terminal Services, X Server, Citrix MetaFrame, pcAnywhere itp.

Optymalnym rozwiązaniem jest udostępnienie wszystkim pracownikom dostępu SSL VPN, a tylko wyznaczonym - IPSec VPN. Przyjmuje się, że proporcje zapotrzebowania na dostęp SSL VPN, usługi zdalnej kontroli oraz IPSec VPN są obecnie jak 16:4:1.

Do usług wymagających stałego dostępu należą m.in. RDP (Microsoft), ICA (Citrix), VNC (Virtual Network Computing), pcAnywhere (Symantec). Niewielkie wymagania odnośnie do przepustowości i ciągłości połączenia mają: poczta, zdalna powłoka (np. Telnet), WWW, ODBC - komunikacja z bazami danych.

IPSec VPN kontra SSL VPN

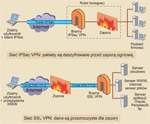

Umieszczenie bramy IPSec VPN i SSL VPN w strefie DMZ zapewnia bezpieczeństwo sieci prywatnej

IPSec oferuje bezpieczną, szyfrowaną komunikację na poziomie IP. Jest on niezależny od aplikacji. Każda aplikacja korzystająca z protokołu IP może komunikować się za pośrednictwem sieci

IPSec VPN. Chronione są wszystkie pakiety wymieniane pomiędzy zdalnymi sieciami lub hostami, a brama IPSec jest zlokalizowana na brzegu sieci prywatnej.

SSL definiuje bezpieczny mechanizm wymiany zaszyfrowanych danych pomiędzy aplikacjami, na trasie od zdalnego użytkownika do bramy SSL. Jest niezależny od protokołów niższych warstw, takich jak IP. Jednak nie wszystkie aplikacje mogą być udostępniane za jego pośrednictwem. Odpowiednia usługa powinna mieć możliwość prezentacji danych, np. w przeglądarce internetowej, transmisji danych przez bramę SSL VPN, oraz pozwalać na interakcję pomiędzy klientem a serwerem aplikacji, zlokalizowanym wewnątrz sieci prywatnej.

Za pomocą IPSec VPN zdalny komputer uzyskuje dostęp do całej sieci prywatnej, podczas gdy w SSL VPN tylko do konkretnych usług i aplikacji zlokalizowanych wewnątrz tej sieci.

|

Dodatkowo w urządzeniach NetScreen serii 500 i 5000 można tworzyć wirtualne rutery oraz wirtualne systemy. Wirtualny system to wydzielona część urządzenia NetScreen, która pod względem zarządzania i funkcjonowania zachowuje się jak oddzielne urządzenie Firewall/VPN i realizuje zadania ochrony oraz VPN dla wyznaczonych sieci. Urządzenie ma zaimplementowany mechanizm IPSec NAT Traversal (tzn. tunelowania pakietów IPSec w sesji UDP).