Zarządzanie tożsamością i dostępem

-

- Jarosław Badurek,

- 17.12.2014

Wirtualizujące się przedsiębiorstwa w globalnym środowisku internetowym wymagają specjalnych metod organizacyjnych i technicznych w celu minimalizowania ryzyka dostępowego.

Powszechność internetu, który staje się „wszechnetem” (evernet), w połączeniu z technologiami chmurowymi (cloud), mobilnością urządzeń oraz elastycznością pracowników (telepraca) powoduje, że zarządzanie tożsamością i dostępem (IAM – Identity and Access Management) nabiera coraz większego znaczenia w sferze informatyki gospodarczej. Te spostrzeżenia potwierdza niedawne studium IBM „A new standard for security leaders, Insights from the 2013 IBM Chief Information Security Officer Assessment”. Badani specjaliści, którzy są odpowiedzialni za bezpieczeństwo IT, wymieniali głównie trzy obszary tematyczne: 44% respondentów wskazywało na kwestie implementacji nowych technologii, 49% na problemy finansowe, na pierwszym miejscu (59%) znalazły się systemy IAM.

Genezę IAM odnajdziemy w modelach referencyjnych ładu korporacyjnego, w szczególności w triadzie GRC (Governance, Risk, Compliance). Z jednej strony mamy do czynienia z regułami ładu gospodarczego korporacji (governance) oraz koniecznością działania zgodnie z nimi (compliance), z drugiej zaś z wszechobecnymi ryzykami działalności gospodarczej (risk). Sumarycznie ujmując, możemy powiedzieć, że zadaniem IAM jest zagwarantowanie dostępu do systemów właściwym ludziom, we właściwym czasie i we właściwy sposób. Ramy organizacyjne (framework) tak zdefiniowanego zadania obejmują w szczególności:

- autentyfikację (authentification), czyli możliwość dostępu do określonego systemu (np. zdolność do zalogowania się);

- autoryzację (authorization), tj. zarządzanie dostępem do określonych zasobów systemu (np. profile definiujące role software’owe użytkownika);

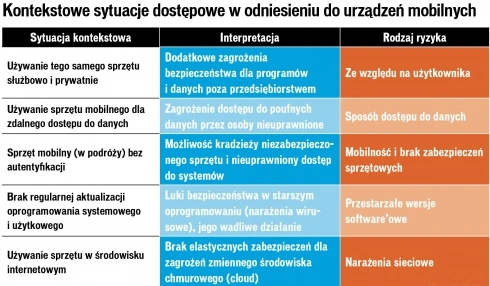

- dostęp kontekstowy (context awareness), tj. powiązanie ryzyk z nim związanych z rodzajem sprzętu i oprogramowania (np. tablety czy „appsy”).

Dostęp kontekstowy

Zwłaszcza dostęp kontekstowy, który jest niedoceniany, nabiera coraz istotniejszego znaczenia z uwagi na zmieniającą się charakterystykę współczesnego stanowiska pracy. Odbiega ono w coraz większym stopniu od klasycznego rozwiązania: ten sam pracownik, w tym samym miejscu i w tym samym czasie pracuje z tym samym urządzeniem (np. standardowym desktopem PC). Rośnie bowiem mobilność zarówno pracowników, jak i wykorzystywanych przez nich urządzeń dostępowych. Wymieńmy przykładowo kilka sytuacji, które wymagają świadomych rozwiązań ze strony działu IT:

pracownik ma prawo w czasie pracy wykorzystywać (w określonych i ograniczonych ramach) służbowy sprzęt do celów prywatnych (np. korespondencja przesyłana pocztą elektroniczną);

Zobacz również:

- Palo Alto wzywa pilnie użytkowników jej zapór sieciowych, aby jak najszybciej zaktualizowali zarządzające nimi oprogramowanie

- Czy smartfony potrzebują oprogramowania antywirusowego

- Microsoft zaatakowany przez Rosjan - celem kluczowe systemy

b) dla zwiększenia elastyczności pracy zatrudnionemu należy zapewnić dostęp do służbowych systemów z domu;

c) pracownik używa sprzętu mobilnego (tablet, smartfon) w podróży

(np. w pociągu);

d) pracownik zmienia dział, bierze udział w projekcie w innym zakładzie przedsiębiorstwa lub uzyskuje dodatkowe uprawnienia w fazie testowania.

Przykład d) znany jest, jako „syndrom praktykanta“. Poznając przedsiębiorstwo i poruszając się między działami, praktykant zyskuje kolejne autoryzacje systemowe. Przy braku kontroli ze strony działu IT, paradoksalnie, takie osoby mają najpotężniejsze uprawnienia dostępowe w całej hierarchii korporacyjnej. Dodatkowym efektem negatywnym mogą też być tzw. „martwe dusze“, czyli „mocne“ loginy pracowników, którzy opuścili przedsiębiorstwo. Niezbędne są tu procedury organizacyjne, a więc elektroniczne „obiegówki“ (bazodanowy workflow). Przykłady kontekstowych sytuacji dostępowych w odniesieniu do urządzeń mobilnych zostały przedstawione w tabeli.