Zarządzanie ochroną punktów końcowych sieci

-

- Józef Muszyński,

- 01.09.2004

Szybki rozwój zdalnych metod dostępu do sieci przedsiębiorstwa, wykorzystywanych przez pracowników mobilnych, klientów czy partnerów biznesowych, jest poważnym wyzwaniem dla bezpieczeństwa infrastruktury IT. Tradycyjne rozwiązania zdalnego dostępu, takie jak VPN, zapewniają bezpieczne połączenia, ale nie obejmują ochrony klienta podłączającego się do sieci.

Szybki rozwój zdalnych metod dostępu do sieci przedsiębiorstwa, wykorzystywanych przez pracowników mobilnych, klientów czy partnerów biznesowych, jest poważnym wyzwaniem dla bezpieczeństwa infrastruktury IT. Tradycyjne rozwiązania zdalnego dostępu, takie jak VPN, zapewniają bezpieczne połączenia, ale nie obejmują ochrony klienta podłączającego się do sieci.

Zwiększająca się popularność dostępu szerokopasmowego - DSL i kablowego - zapewnia zdalnym użytkownikom dostateczne pasmo do wykonywania pracy w domu, hotelu czy innych lokalizacjach. Szerokie pasmo sprawia, że zdalny użytkownik jest łatwiejszym celem dla napastnika, który penetrując klienta, uzyskuje także możliwość przeniknięcia do sieci przez VPN (np. atak typu piggyback). Użytkownicy mogą też używać swoich laptopów do celów niezwiązanych z wykonywaną pracą, a następnie podłączać je do sieci przedsiębiorstwa, co otwiera drogę dla przenikającej do niej "zarazy".

Znaczące inwestycje w ochronę, poczynione w ostatnich latach, przyniosły efekty - powstała podstawa bezpiecznego korzystania z zasobów sieci komputerowej - praktycznie z dowolnego miejsca, w dowolnym czasie. Pojawiły się jednak nowe formy ataków. Hybrydowe twory, takie jak Sobig, Blaster, MyDoom czy Sasser, są amalgamatem wirusów, wormów, trojanów i w wielu przypadkach najbardziej efektywnego elementu - socjotechniki, umożliwiającego uaktywnienie zagrożeń przez nieświadomego odbiorcę. "Ataki dnia zerowego", określane tak ze względu na czas, w jakim się pojawiają, mogą szybko rozprzestrzeniać się przez Internet, początkowo nie napotykając większych przeszkód. Mogą one pozostawać w ukryciu w zaatakowanych systemach (np. w postaci "tylnych drzwi"), narażając je na późniejsze wykorzystanie i wyciek istotnych informacji. Chociaż w sensie konsumpcji zasobów i usuwania skutków informatycznych koszty ich obecności nie są wysokie, to jednak mogą pochłaniać miliony w znaczeniu strat biznesowych.

Powodzenie takich ataków ma swoje źródło m.in. w tym, że ich celem są punkty końcowe sieci, w których występują luki w zabezpieczeniach.

Punktem końcowym sieci może być pecet lub urządzenie mobilne, a także aplikacja, np. przeglądarka webowa lub aplikacja messagingu z połączeniami do innych punktów końcowych w sieci. Punkt końcowy jest jednak zakończeniem połączenia sieciowego, często współpracującym z użytkownikiem. Użytkownik zaś ma zasadniczy wpływ na bezpieczeństwo punktu końcowego, a tym samym i całej sieci. Dostępnych jest wiele narzędzi do zabezpieczania punktów końcowych, ale ich zależność od osób je użytkujących często obniża skuteczność działania w odniesieniu do całej sieci.

W związku z tym coraz bardziej krytycznym zagadnieniem staje się zarządzanie ochroną punktów końcowych oraz sieci, do których się podłączają.

W artykule opisano wyzwania związane z ochroną sieci korporacyjnych przed stale rosnącym zakresem zagrożeń związanych ze zdalnym dostępem.

Coraz bardziej płynny zasięg sieci

Rys. 1. Zmienny perymetr dzisiejszych sieci

Zmienny perymetr szybko doprowadził do rozrzedzenia strefy zaufania. Zaufanie nabiera "odcieni szarości" z chwilą, gdy IT próbuje dostosować się do szerszego kręgu użytkowników (zob. rys. 1). Pojawiają się jednostki, które wymagają odmiennych poziomów zaufania. Na przykład partnerzy biznesowi mogą mieć uprawnienia dostępu do cen, planów dyskontowych, pewnych szczegółów technicznych produktów itp. Klienci mogą uzyskiwać szerszy dostęp jedynie do informacji technicznych. Nawet pracownicy mają zróżnicowany poziom dostępu: niewielu z nich będzie miało dostęp do kartotek personalnych, informacji finansowych czy wyników prowadzonych badań.

Zdalny dostęp jedynie pogłębia problem rozmycia perymetru, ponieważ do ochrony zasobów w sieci LAN przed nieautoryzowanym dostępem musi być stosowanych coraz więcej reguł i polityk. Strona kliencka (laptopy, zdalne PC i inne urządzenia) może działać jako agent transferu, kierując szkodliwe kody do sieci LAN przez - zaufane z definicji - połączenia WAN. Z tych powodów bezpieczeństwo punktów końcowych staje się sprawą coraz bardziej krytyczną dla IT.

Słabe miejsca punktów końcowych sieci

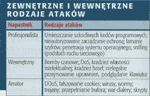

Zewnętrzne i wewnętrzne rodzaje ataków

Poważnym problemem są też zagrożenia wewnętrzne ze strony nieewidencjonowanej infrastruktury. Według szacunków IDC ponad 60% zagrożeń pochodzi ze źródeł wewnętrznych - pracowników, kontrahentów, konsultantów, integratorów systemów, partnerów biznesowych, dystrybutorów, a nawet klientów uzyskujących uprzywilejowany dostęp do zasobów korporacyjnych. Ponieważ źródła te mają ustalony poziom zaufania, zapewniają legalny dostęp do zasobów korporacyjnych. Podczas gdy zewnętrzny napastnik musi wykonać wiele kroków rozpoznawczych w celu znalezienia słabych punktów sieci, napastnik wewnętrzny może bezpośrednio podejmować szkodliwe działania. Użytkownicy mobilni (tj. użytkownicy laptopów i w mniejszym zakresie PDA oraz telefonów inteligentnych) często reinfekują sieci korporacyjne wormami, wirusami i innymi szkodliwymi kodami, kiedy powracają z podróży i logują się do sieci korporacyjnej.