W Windows znowu zieje dziura - i to jaka!

-

- Łukasz Bigo,

- 29.12.2005, godz. 10:52

Na Bugtraqu zawrzało. Kilka osób niezależnie doniosło o exploicie potrafiącym wykorzystać lukę w silniku graficznym Windows XP i np. pobierającym bez wiedzy użytkownika konia trojańskiego. I to niemal bez względu na liczbę zainstalowanych łat czy obecność oprogramowania antywirusowego! Teoretycznie udostępnienie exploita to nic strasznego: trzeba umieć go skompilować, wykorzystać itd. Praktyka pokazuje jednak, że cyberwłamywacze tylko czekają na takie "okazje", by spożytkować dzieło innych programistów w celu stworzenia wirusa. Istnieją już trojany wykorzystujące bug, a łatki Microsoftu ciągle nie ma. Czyżby groziła nam kolejna epidemia?

Złośliwy kod w Operze działającej pod Windows NT4

Zobacz również:

WMF - zarazisz się, gdy dotkniesz

WMF, czyli Windows MetaFile, to odrobinę zapomniany dziś format przenoszenia plików graficznych. Jego 16-bitowa odmiana pochodzi z czasów Windows 3.x, obecnie (systemy od Windows 95 do Windows Server 2003) wykorzystywany jest raczej 32-bitowy WMF.

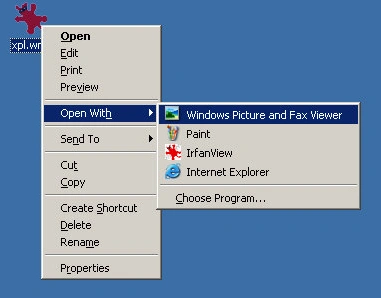

Mechanizm wyglądał następująco: użytkownik wchodził na witrynę. W pliku HTML znajdował się tylko znacznik iframe, który powodował załadowanie pliku *.wmf (może być to również *.jpg, *.gif lub inny plik graficzny, któremu złośliwy użytkownik zmienił rozszerzenie). A później było już z górki: jeśli użytkownik korzystał z Firefoksa lub Opery, przeglądarka pytała o pobranie pliku lub jego otwarcie w pozornie nieszkodliwej aplikacji, czyli w programie obsługującym grafiki. W Internet Explorerze (i nakładkach) plik automatycznie otwierał się w Picture and Fax Viewerze (Podgląd obrazów i faksów).

Igraszki z ogniem? Nie, exploit i tak już się wykonał

Tak niektórzy rozpowszechniają trojany przy pomocy exploita

Ta "grafika" cicho pobierała trojana przedstawiającego się jako program antywirusowy i antispyware o nazwie Winhound. A czasem takiego, który się nie przedstawiał.

Zgodnie z badaniami eEye, wrażliwe są nie tylko Windows XP i Server 2003, ale również Windows 98, Windows Me oraz Windows 2000. Po testach przeprowadzonych w redakcji możemy dodać, że również posiadacze Windows NT4 powinny obawiać się spreparowanych plików WMF.

Wygląda więc na to, że tylko posiadacze Windows 95 oraz starszych systemów Microsoftu mogą spać spokojnie.