VPN + MPLS = VPLS

-

- Przemysław Pawełczak,

-

- Tomasz Rogowski,

- 01.06.2005

Przykładowe zestawienie połączenia

Rys. 4. Proces uczenia się adresów MAC

Przy rozważaniu założono, że CE_2 wysłał pakiet przeznaczony do stacji CE_1. CE_2 dołączony jest do PE_2 i to on jako pierwszy odbiera wysłany pakiet. Ponieważ w FIB PE_2 nie ma jeszcze danych o tym urządzeniu, PE_2 aktualizuje swój wpis ("na danym porcie MAC można odnaleźć CE_2"). Następnie PE_2 rozsyła pakiet do wszystkich PE (w trybie flooding) znajdujących się w wirtualnym moście (informacja, do jakiego mostu należy dany pakiet, zawarta jest w ramce VPLS, mosty zaś są ustanawiane w fazie konfiguracji sieci połączeń pomiędzy poszczególnymi PE). PE_1 oraz PE_3 otrzymują informację, że CE_2 jest osiągalny poprzez PE_2 i aktualizują swoje bazy FIB. W kolejnym kroku PE_1 i PE_3 wysyłają otrzymany pakiet do połączonych z nimi CE (odpowiednio CE_1 i CE_3). Zgodnie z zasadą "ograniczonego horyzontu" PE_1 i PE_3 nie rozgłaszają pakietu do PE_2 - patrz rys. 4.

Kiedy CE_1 odpowiada na wezwanie PE_1, PE_1 aktualizuje swoją bazę FIB ("CE_1 jest osiągalny na danym porcie MAC"). PE_1 wiedząc, że pakiet nadszedł ze strony PE_2 wysyła tylko do niego pakiet zwrotny z przeznaczeniem dla CE_2 - cały czas na tym samym wirtualnym moście. PE_2 otrzymuje pakiet. Węzeł ten wie już, że CE_2 jest podłączony do niego (uprzednio zaktualizował swoją bazę FIB), więc pakiet trafia bezpośrednio do niego bez dodatkowego rozgłaszania do wszystkich PE.

Skalowalność VPLS

Standard VPLS proponuje również strukturę hierarchiczną w układach połączeń typu Hub i Spoke (Spoke and Hub Wire). Tak utworzona struktura typu full-mesh jest utrzymywana pomiędzy urządzeniami typu Hub (zaprojektowanymi jako urządzenia PE), natomiast elementy typu CE są łączone z dostępowymi współdzierżawionymi routerami MTU (Multi-Tenant Units), a te dopiero z routerami PE, tworząc w ten sposób swoistego rodzaju hierarchię.

Rys. 5. Architektura H-VPLS

W najprostszym przypadku podstawowym elementem, który pełni rolę MTU, może być przełącznik ethernetowy, włącznie z podstawowymi funkcjami mostu (czyli uczenia się wszystkich istniejących portów oraz ich replikacji). Jest to jednak typowe rozwiązanie dla pojedynczego przedsiębiorstwa. W celu bardziej efektywnego współdzielenia zasobów sieci rozległych (WAN) możliwe jest rozszerzenie funkcjonalności elementów MTU. W tym przypadku działają one w podobny sposób jak PE, prowadząc do ogromnej liczby urządzeń PE uczestniczących w realizacji usług VPLS. W ten sposób zapewniono ogromną rozpiętość dostarczania usługi. Niestety, pojawiło się niebezpieczeństwo ograniczenia skalowalności usługi w kontekście możliwości zarządzania tak dużą liczbą pseudoobwodów (PW), replikowanych pakietów i adresów MAC.

Skalowalność usługi H-VPLS została dostarczona przez wprowadzenie hierarchii, tym samym eliminując wymaganie zestawiania połączeń LSP i PW pomiędzy istniejącymi urządzeniami. Pseudoobwód typu Spoke jest tworzony pomiędzy elementami MTU i routerami PE. H-VPLS oferuje elastyczność wykorzystania różnych technik dla pseudoobwodów (zgodnych z IEEE 802.1q lub MPLS LSP z sygnalizacją LDP). Ponadto rozwiązanie to oferuje wiele uproszczeń dzięki scentralizowaniu najważniejszych funkcji (np. rozpoznawanie struktury VPLS dla punktów końcowych, udział w rutowalnym rdzeniu sieci, utrzymywanie struktury tuneli LSP oraz powielanie tej struktury dla różnych PW). Pozwala to na zastosowanie jako MTU tańszych urządzeń (z ograniczonymi funkcjami utrzymaniowymi), a co za tym idzie ograniczenie wydatków oraz kosztów operacyjnych. Kolejną zaletą jest znacznie zredukowana liczba urządzeń do konfiguracji przy dostarczaniu usługi odbiorcy. Dodanie nowego urządzenia MTU wymaga rekonfiguracji lokalnego PE, natomiast nie wymaga żadnej sygnalizacji do innych PE i MTU. W H-VPLS, CE jest dołączany do MTU za pomocą obwodu przyłączeniowego AC. Jest on skojarzony z wirtualnym mostem, który jest dedykowany dla danego użytkownika przez rozpatrywany MTU. AC może być fizycznym lub wyznaczonym logicznym portem VLAN. W podstawowym scenariuszu dany MTU ma tylko jedno połączenie ("łącze w górę") z PE. Zawiera on po jednym PW dla każdego VPLS obsługiwanego przez dane MTU. Punktami końcowymi Spoke PW jest z jednej strony MTU, z drugiej PE.

Obwody Spoke PW mogą być implementowane przy użyciu LDP jako MPLS PW pod warunkiem, że w MTU jest dostępny MPLS. Alternatywnie, mogą wykorzystywać P-VLAN (Provider VLAN), za pomocą którego każdy VLAN na zagregowanym ethernetowym łączu PE-MTU potrafi zidentyfikować Spoke PW.

Na rys. 5 przedstawiono zasadę działania rozwiązania H-VPLS. "Łącze w górę" pomiędzy MTU_1 i PE_1 przenosi dwa obwody PW, ponieważ MTU_1 ma dołączone dwie różne lokalizacje klientów. W przypadku kiedy MTU ma tylko jeden PW na cały VPLS, system działa następująco:

- ramki Ethernet ze znanym adresem MAC są przełączane odpowiednio dla VPLS,

- ramki z nieznanym lub broadcastowym adresem MAC otrzymane od PW są replikowane i wysyłane do wszystkich dołączonych urządzeń CE dla danego VPLS,

- ramki z nieznanym lub broadcastowym adresem MAC otrzymane od CE są wysyłane przez dane PW do PE i wszystkich innych dołączonych urządzeń CE dla danego VPLS,

- nieznane adresy MAC zostają zapamiętane i zaznaczone (aging) dla danego VPLS (zarówno dla ramek pochodzących od urządzania PE, jak i CE).

Rdzeniowe obwody PW są nazywane centralnymi PW (Hub PW). Z punktu widzenia płaszczyzny sterowania sposób działania PE jest taki sam jak dla podstawowego scenariusza VPLS.

Usługa Inter Metro

Rys. 6. Wykorzystanie H-VPLS przy realizacji połączenia sieci metropolitalnych

Rys. 7. Integracja usługi VPLS z istniejącą infrastrukturą sieciową

Przyszłość usługi VPLS

W zaproponowanych przez IETF zaleceniach dotyczących architektury VPLS w przeważającej części wykorzystano protokoły i techniki połączeń, dla których istnieją już specyfikacje oraz które są obecnie wykorzystywane w innych rozwiązaniach sieciowych. Jest to ogromna zaleta, bowiem oznacza to, że znaczna część zaproponowanych rozwiązań jest przetestowana i wypróbowana w praktyce. Cała innowacja VPLS polega na zastosowaniu tych technologii do rozwiązania problemu realizacji wielopunktowej usługi TLS wysokiej jakości. Większość prac nad rozwojem nowych technologii dla architektury VPLS dotyczy specyficznych funkcji systemowych (np. powielanie pakietów) niezbędnych do implementacji tej architektury w poszczególnych węzłach sieci VPLS. Można również przypuszczać, że dostawcy wyposażenia, opierając się na definicji VPLS zaproponowanej przez IETF, będą wprowadzać dodatkowe funkcjonalności na poziomie systemu, co pozwoli na wniesienie dodatkowej wartości do poszczególnych rozwiązań.

Podsumowanie

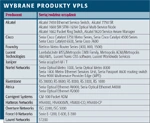

Wybrane produkty VPLS

Podsumowując prostota - to niewątpliwa zaleta, którą każdy protokół komunikacyjny powinien posiadać. VPLS z pewnością należy do tej grupy. Nie tylko jest łatwy w zrozumieniu i konfiguracji, ale przede wszystkim łączy tradycję z nowoczesnością poprzez wspieranie leciwego (choć niezmiernie popularnego i niezawodnego) Ethernetu z nowoczesnym protokołem MPLS. Obniża koszty operacyjne przedsiębiorstw i usługodawców. Elastycznie wspiera ruch różnych typów. Jego jedyną wadą jest stosunkowo niewielka liczba urządzeń dostępnych na rynku, które wspierają VPLS. Jednak zainteresowanie rozwojem wirtualnych usług sieci lokalnych zarówno ze strony producentów sprzętu, jak i ze strony IETF pozwala przypuszczać, że stan ten nie potrwa długo. Grupa IETF, która prowadzi prace nad rozwojem architektury sieci VPLS, stara się wykorzystać inteligencję płaszczyzny sterowania IP/MPLS do rozwiązania problemu realizacji wielopunktowej ethernetowej usługi TLS (Transparent LAN Services).

Należy zwrócić uwagę, że usługa VPLS może być wykorzystywana nie tylko do realizacji elastycznych sieci VPN typu Metro Ethernet, lecz także połączeń między sieciami MAN, opartych na różnych technikach, takich jak Next Generation SDH (Virtual Concatenation SDH) i RPR (Resilent Packet Ring).

<hr size="1" noshade>Zasada ograniczonego horyzontu

Rys. 3. Przykładowe połączenie routerów

<hr size="1" noshade>