UTM - zintegrowane bezpieczeństwo

-

- Tomek Janoś,

- 15.12.2008

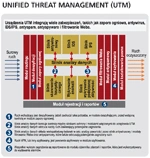

Urządzenia UTM (Unified Threat Management) mogą być wykorzystywane nie tylko przez MSP, lecz także mogą znaleźć swoje miejsce w sieciach dużych przedsiębiorstw. Tam jednak na plan pierwszy wysuwa się problem wydajności i jakości mechanizmów łagodzenia zagrożeń.

Urządzenia UTM (Unified Threat Management) mogą być wykorzystywane nie tylko przez MSP, lecz także mogą znaleźć swoje miejsce w sieciach dużych przedsiębiorstw. Tam jednak na plan pierwszy wysuwa się problem wydajności i jakości mechanizmów łagodzenia zagrożeń.

W małych i średnich przedsiębiorstwach rozwiązania UTM (zapory ogniowe, zapewniające warstwę ochronną przed kodami złośliwymi, filtrujące zawartość, pełniące funkcje antyspamowe i zapobiegania włamaniom) są preferowane głównie dlatego, że wdrożenie pojedynczego, wielofunkcyjnego urządzenia zmniejsza koszty i upraszcza konfigurację.

Jednak decyzja o wdrożeniu urządzenia UTM w dużej firmie jest bardziej skomplikowana. Idea pojedynczego punktu minimalizowania zagrożeń, przez który przechodzi cały ruch, nie sprawdza się, gdy sieć ma dziesiątki lub setki, a czasami tysiące różnych lokalizacji. Również problem wydajności jest sprawą krytyczną - w dużych sieciach stosuje się zazwyczaj ochronę rozproszoną zamiast scentralizowanej, aby po prostu zmniejszyć prawdopodobieństwo pojawienia się wąskiego gardła wydajności.

Także jakość mechanizmów łagodzenia zagrożeń (mechanizm antyspamowy, funkcje antywirusowe), jaką zazwyczaj można spotkać w UTM dla MSP, może nie być odpowiednia dla przedsiębiorstwa, gdzie wymagania są bardziej wygórowane, a architektura bezpieczeństwa bardziej złożona.

Przy tak dużych różnicach pomiędzy wymaganiami stawianymi przez MSP i duże firmy, czy w tych ostatnich jest miejsce na stosowanie zapór ogniowych UTM?

Sztuka budowania warstwowej zapory ogniowej - z rozkładaniem obciążeń na klaster zapór ogniowych - jest dobrze opanowana. UTM dla organizacji ze zintegrowaną funkcjonalnością IDS/IPS może zapewnić administratorom sieci dodatkową ochronę dla całej sieci bez radykalnego zwiększania złożoności, jakie mogą wnosić niezależne urządzenia IPS.

Problem wydajności UTM

Unified Threat Management (UTM)

Zapory ogniowe z filtrowaniem pakietów operują na dość niskim poziomie stosu TCP/IP, wykonując większość swojej pracy na poziomie IP i (w pewnym zakresie) na poziomie TCP, okazjonalnie na poziomie aplikacyjnym. Oznacza to, że atakujący może przemycać więcej szkodliwych elementów poziomu aplikacyjnego przez zaporę ogniową filtrującą pakiety niż przez proxy. Z drugiej strony zapora proxy jest wolniejsza, ponieważ ma więcej pracy do wykonania na wszystkich poziomach stosu.

Jednak bezpieczeństwo nadal pozostaje tak samo ważne, jak szybkość. Oba rozwiązania rozwijały się więc w sposób kompromisowy. Dostawcy zapór ogniowych z filtrowaniem pakietów zaglądają częściej w warstwę aplikacyjną, żeby przechwytywać ataki związane z tym poziomem, zaś dostawcy proxy rezygnują częściowo z pełnej kontroli warstwy aplikacyjnej, aby osiągnąć konkurencyjną wydajność.

Problem pojawia się, gdy dokładane są mechanizmy UTM. Chociaż dodatki UTM mogą wystąpić na każdym poziomie, te najważniejsze dla zarządzających siecią wymagają odniesienia do poziomu aplikacyjnego: antywirus, antyspam są umieszczane na poziomie aplikacyjnym, a IPS także wymaga odniesienia do poziomu aplikacyjnego. Dodanie do tego infrastruktury antywirusa i antyspamu - dziesiątek tysięcy sygnatur, które muszą być stale uaktualniane - bardzo stromo podnosi krzywą wykorzystania CPU i pamięci, co istotnie wpływa na wydajność.

Aby łagodzić problemy z wydajnością, dostawcy stosują różne triki. Jednym z nich jest wymaganie prekonfigurowania wszystkich aplikacji na zaporze ogniowej, wskazując, które z nich będą skanowane i na którym porcie pracuje każda z nich. Jest to niekłopotliwe jedynie w pewnych sytuacjach, takich jak nadchodząca poczta SMTP, która jest przypisana do ustalonego portu i zmierza do określonego systemu. Jednak z wyjątkiem przypadku małego biznesu, gdzie zapora UTM jest jedyną ochroną przed zagrożeniami, skanowanie wchodzącego ruchu SMTP pod kątem wirusów jest jednym z mniej użytecznych mechanizmów zapory ogniowej UTM.

Zarządzający siecią potrzebują dodatkowej ochrony na wszystkie inne kanały, przez które użytkownik końcowy może otrzymywać informacje, takie jak: ruch webowy, komunikatory, osobiste skrzynki sprawdzane przez pracowników w czasie pracy czy aplikacje P2P.

UTM dla przedsiębiorstw: główne trendy rynkowe

Z reguły wszystkie zapory ogniowe są przygotowane do zunifikowanego zarządzania zagrożeniami. Obecnie istnieje niewielka różnica pomiędzy zaporą ogniową UTM a "normalną" zaporą ogniową. Na ogół wszystkie dostępne produkty mają włączoną opcję pewnych mechanizmów UTM - jeżeli jest to współczesna zapora ogniowa, to potrafi coś więcej, niż tylko proste blokowanie i dopuszczanie ruchu.

Co więcej, UTM niekoniecznie musi mieć typowe mechanizmy zapory ogniowej. Niektórzy dostawcy dostarczają na rynek produkty, w których nie ma zapory ogniowej, ale za to jest silny zestaw mechanizmów łagodzenia zagrożeń, w tym antywirus, antymalware, filtrowanie zawartości czy analiza ruchu.

Ewoluują też modele biznesowe dostawców: zamiast na bezpośrednim zysku ze sprzedaży, koncentrują się na usługach. Oznacza to, że zapory ogniowe mogą być dostępne nawet za mniejsze pieniądze, ale też realnie użyteczne będą po podpisaniu umowy wsparcia, która zapewni stałe uaktualnianie.

Programowe zapory ogniowe dla MSP mogą pojawić się na rynku bezpłatnie - ich dostawcy wychodzą z założenia, że będą one generować zyski pośrednio, poprzez usługi wsparcia technicznego i opłaty subskrypcyjne.