Szyfrowanie danych

-

- 27.11.2007

Oprogramowanie wykorzystujące mechanizmy kryptograficzne do ochrony danych staje się coraz łatwiejsze w użyciu. Przedstawiamy kilka popularnych narzędzi umożliwiających szyfrowanie przechowywanych informacji.

Oprogramowanie wykorzystujące mechanizmy kryptograficzne do ochrony danych staje się coraz łatwiejsze w użyciu. Przedstawiamy kilka popularnych narzędzi umożliwiających szyfrowanie przechowywanych informacji.

Potrzeba utajniania danych magazynowanych i przetwarzanych w komputerach jest coraz bardziej oczywista. Doświadczenia zbierane przez lata udowodniły, że szczególnie wiele zalet mają w tym wypadku techniki kryptograficzne. Przy ich wykorzystaniu można szyfrować i zabezpieczać przed nieuprawnionym dostępem w zasadzie wszystko - od tekstu lub pojedynczych plików, przez foldery, archiwa, montowane dyski, aż po całą, bez wyjątku, ich zawartość. Można także szyfrować dane przenoszone w urządzeniach przenośnych, takich jak PDA.

Od słowa do dokumentu

Najczęstszym powodem szyfrowania pojedynczych plików jest chęć przesłania ich za pomocą poczty elektronicznej. Bardzo często używanym do tego celu pakietem oprogramowania jest PGP, które sprawuje się dość dobrze przy dużej liczbie odbiorców, gdy nie ma możliwości bezpiecznego przekazania tajnego klucza. Ostatnią wersją, do której producent dołączył kod źródłowy, była 5.53. Alternatywą dla komercyjnych realizacji PGP jest pakiet GnuPG stanowiący otwartą implementację standardu OpenPGP (RFC 2440). Istnieje także łatwa w użyciu wersja tego narzędzia dla Windows - GPG4Win.

Nieco inaczej działa AxCrypt, pakiet kryptograficzny zakładający użycie tajnego klucza. Do zaszyfrowania można wykorzystać hasło albo wygenerować klucz do pliku. AxCrypt integruje się z powłoką systemu Windows, dzięki czemu obsługa programu jest intuicyjna. W menu podręcznym są opcje szyfrowania pliku, jego kopii lub kopii zapisanej jako program wykonywalny, który sam odszyfrowuje zawartość po podaniu odpowiedniego hasła lub klucza. Ponadto można skorzystać z opcji niszczenia dokumentu (Shred and delete). Dla uzyskania wysokiego poziomu bezpieczeństwa warto zapoznać się z zaleceniami na stronie projektu. Program AxCrypt jest dostarczany wraz z pełnym kodem źródłowym na licencji GNU GPL, co umożliwia audyt kodu. Istnieją także jego wersje komercyjne.

Na rynku jest też wiele innych komercyjnych narzędzi przeznaczonych do utajniania plików. Dość dobrym produktem jest Kryptel, który posiada zaimplementowane mocne algorytmy szyfrujące. W zaawansowane funkcje wyposażony jest również pakiet Kremlin.

Ukrywanie zawartości

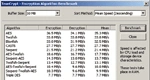

szybkość szyfrowania danych na dysku w różnych technologiach

Liderem techniki steganografii jest Steganos Security Suite. Program ma typowe opcje szyfrowania i niszczenia plików, steganografii, a także szyfrowania partycji. Użyto w nim mocnych algorytmów szyfrujących, obsługa jest intuicyjna, ale mnogość opcji pakietu może utrudnić pracę.

Program CryptArkan (jego autorem jest Aleksey Kuskov) posiada dość rzadko spotykaną opcję steganograficzną - pozwala ukryć dane wewnątrz muzyki, którą można zapisać w formie płyty AudioCD. Przy odtwarzaniu program odczytuje je bezpośrednio z płyty. Dysk zawierający muzykę w formacie AudioCD nie daje podstaw do podejrzenia, że zapisane są na nim również dane.

Warto zwrócić uwagę na Steganos LockNote (http://sourceforge.net/projects/locknote ). To malutki program (ok. 300 kB) przeznaczony do przechowywania notatek tekstowych. Jego szczególną cechą jest prostota obsługi - wystarczy go uruchomić, podać hasło i wpisać tekst. Po zamknięciu programu z zapisem zmian notatki są zaszyfrowane przy użyciu AES 256 bit i zapisane w samym pliku programu. Przy następnym otwarciu program spyta o hasło, odszyfruje i wyświetli zawartość uprzednio zapisanej notatki. Jest to szczególnie przydatne do krótkich, ale bardzo ważnych notatek tekstowych. Steganos LockNote nie wymaga w ogóle instalacji. Aby wziąć ze sobą notatkę kopiując ją na nośnik wymienny, wystarczy przekopiować plik locknote.exe. Prostota obsługi oraz bardzo ciekawa konstrukcja tego programu szczególnie wyróżniają go z wielu innych produktów przeznaczonych do zachowania poufności.

Najpopularniejszym pakietem do szyfrowania zawartości PocketPC jest program firmy PointSec (przejętej przez Check Point). Program wykorzystuje algorytm AES, a zamiast hasła wykorzystuje logowanie przy użyciu obrazków. Użytkownik wprowadza hasło, wybierając kilkukrotnie jeden z kilku obrazków (ich położenie zmienia się za każdym razem). Podobnym narzędziem jest Ultimaco Safeware AG SG PDA. Ten program także szyfruje dane PocketPC, niemniej logowanie może się odbyć za pomocą analizy odręcznego podpisu lub czytnika linii papilarnych. Na rynku jest także darmowe oprogramowanie szyfrujące CE Infosys. Darmowa wersja obejmuje szyfrowanie urządzenia algorytmem AES-128 i nie zawiera narzędzi zarządzania typowych dla korporacji.Szyfrowanie katalogów i partycji

Można szyfrować całe katalogi za pomocą usługi EFS systemu Windows 2000/XP/2003. W najprostszej wersji do włączenia zabezpieczenia wystarczy wybranie odpowiedniej opcji we właściwościach katalogu na woluminie NTFS. Od chwili zastosowania zmian zaznaczone pliki będą szyfrowane i deszyfrowane w przezroczysty dla użytkownika sposób. EFS skutecznie odstręczy przypadkowych podglądaczy zawartości plików na twardym dysku, a prawidłowo wdrożone, jest twardym orzechem do zgryzienia dla amatorów cudzych danych. Należy jednak zadbać o bezpieczeństwo samego systemu Windows oraz kluczy. Bardzo dobre poradniki dotyczące wdrażania EFS w przedsiębiorstwach można znaleźć pod adresami:http://www.microsoft.com/technet/technetmag/issues/2007/02/SecurityWatch orazhttp://www.microsoft.com/technet/technetmag/issues/2007/03/SecurityWatch .

Natomiast partycję dyskową można zaszyfrować np. za pomocą programu TrueCrypt, tworzącego w systemie nowy dysk, którego cała zawartość jest szyfrowana na bieżąco. TrueCrypt ma bardzo mocną kryptografię, gdyż potrafi użyć łańcucha kilku algorytmów. Niestety ceną, jaką się płaci za podwyższenie bezpieczeństwa, jest istotny spadek wydajności dysków spowodowany dużą ilością obliczeń przy szyfrowaniu. Na rynku jest też wiele innych programów przeznaczonych do szyfrowania partycji, ale TrueCrypt jest jednym z najlepszych i w dodatku darmowych. Dzięki zaawansowanym funkcjom bezpieczeństwa oraz dostępności kodu źródłowego w celu audytu dla wielu instytucji może być dobrym wyborem.

Zdarzają się jednak przypadki, gdy użytkownik szyfrowanego woluminu zostanie zmuszony do ujawnienia hasła. TrueCrypt potrafi rozwiązać sprawę dyplomatycznie - utworzyć tajny wolumin ukryty, który jest chroniony osobnym hasłem. W zależności od tego, które hasło zostało podane, program montuje właściwy wolumin - otwiera się ten sam plik. Odkrycie faktu istnienia ukrytego woluminu jest trudne dzięki temu, że program wypełnia puste miejsca za pomocą losowych danych. Oprócz TrueCrypt znane mi są tylko dwa programy, które posiadają zaawansowane opcje chroniące użytkownika - są to BestCrypt firmy Jetico oraz DriveCrypt firmy SecurStar.

Totalna ochrona

Na rynku jest już dostępnych sporo narzędzi do programowego szyfrowania całego dysku. Można podzielić je na dwie grupy - pakiety przeznaczone dla pojedynczych komputerów oraz zintegrowane, dla dużych instalacji. Najczęściej używanym narzędziem do tego typu ochrony pojedynczych komputerów jest DriveCrypt Plus Pack. Oprócz ukrywania dysków wewnątrz komputera może on zostać zainstalowany tak, że szyfruje ich całą zawartość. Program chroni Windows 2000/XP, wykorzystując mocną kryptografię, obsługuje uwierzytelnienie za pomocą tokenów USB, takich jak Aladdin R2 i umożliwia instalację drugiego, ukrytego systemu chronionego osobnym hasłem.

Dostępne są też rozwiązania dedykowane dla korporacji, jak PointSec firmy Check Point, Safeboot w ofercie McAfee, a także PGP Whole Disk Encryption i Safeguard Enterprise firmy Ultimaco. Producenci przywiązują szczególną wagę do zarządzania tym oprogramowaniem, każde z nich posiada centralizowaną konsolę współpracującą z infrastrukturą do zarządzania systemami IT w przedsiębiorstwie.

W Windows Vista (wersje Enterprise i Ultimate) jest dostępne narzędzie BitLocker, które przy wykorzystaniu układu scalonego zgodnego ze standardem TPM umożliwia szyfrowanie zawartości dysku. BitLockera można uruchomić także bez platformy TPM, zapisując klucz na urządzeniu USB Flash. Użytkownicy Linux mogą skorzystać z gotowych narzędzi do szyfrowania wszystkich partycji, włącznie z partycją root. Dokument na ten temat dotyczący dystrybucji SUSE można znaleźć na stroniehttp://en.opensuse.org/Encrypted_Root_File_System_with_SUSE_HOWTO .

Istnieje także wersja programu PointSec przeznaczona do zabezpieczenia systemów Linux (RedHat, SuSE 9) zarządzana z tej samej konsoli co wersja dla Windows.

Należy podkreślić, że poziom bezpieczeństwa danych jest zależny od mocy hasła używanego do ochrony lub wytworzenia klucza. Im słabsze hasło, tym prędzej zostanie złamane. Przy prawidłowym doborze złamanie AES wymaga niewyobrażalnej liczby 2^120 operacji. Gdy zaś jako klucz zostanie użyte słowo obecne w słownikach, to przy dobrych narzędziach wstępnej preparacji klaster nowoczesnych komputerów poradzi sobie z takim hasłem w ciągu jednego dnia.