Szyfr nie do złamania

-

- 17.04.2014, godz. 15:09

Szyfr z jednorazowym kluczem jest starą technologią, stosowaną z powodzeniem jeszcze przed II Wojną Światową. Jest to jedyna technika utajnienia, której bezpieczeństwo można matematycznie udowodnić.

Z jednorazowych kodów (one-time pad, OTP) korzystają szpiedzy na całym świecie już od lat czterdziestych. Wiadomo na pewno, że metoda ta jest stosowana do dziś. Przyczyną takiej popularności OTP wśród agencji wywiadu jest bezpieczeństwo przekazu. Za pomocą OTP są szyfrowane wszystkie przekazy stacji numerycznych, takie szyfrowanie jest podstawowym narzędziem w arsenale każdego szpiega. Paradoksalnie jest to jedna z trudniejszych metod utajnienia informacji, gdyż wymaga przestrzegania reguł bezpieczeństwa z żelazną konsekwencją.

Tajny klucz

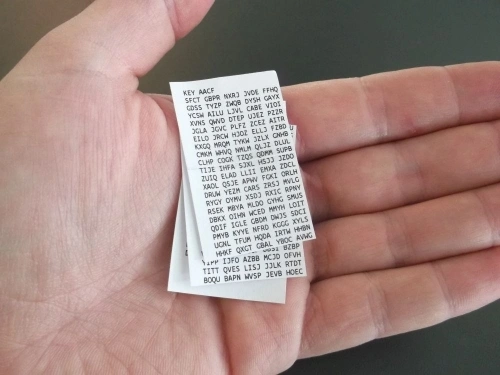

W odróżnieniu od szyfrów blokowych, algorytm szyfrujący używany przy utajnianiu informacji za pomocą jednorazowego klucza, jest bardzo prosty. Należy pozyskać losowy klucz o wymaganej długości, istniejący jedynie w dwóch kopiach, dodać go do zakodowanej informacji, a następnie zaszyfrowaną treść można przesłać przez niezaufane medium. Klucz po użyciu należy zniszczyć. Po stronie odbiorczej wykorzystuje się właściwą kopię klucza i odtwarza oryginalną treść. Ponieważ klucz występuje tylko w dwóch egzemplarzach i podlega zniszczeniu po jednokrotnym użyciu, transmisja jest bezpieczna.

Zobacz również:

- Ta ustawa przybliża moment, w którym TikTok zostanie zablokowany w USA

- IBM Security QRadar SIEM pomoże zarządzić globalną strukturą odpowiedzialną za bezpieczeństwo

Klucz jednorazowy

Skutki naruszenia procedur

Szyfr z jednorazowym kluczem zapewnia bezpieczeństwo, o ile jest dobrze stosowany. Wszystkie luki w bezpieczeństwie tej metody, które miały miejsce przez ostatnie półwiecze były spowodowane albo błędem operatora albo niestosowaniem jednej z reguł, które razem gwarantują bezpieczeństwo. Najgłośniejszą wpadką szyfrantów było ponowne użycie kluczy jednorazowych w radzieckich ambasadach w latach czterdziestych. Błąd ten został bezlitośnie wykorzystany przez kryptologów w ramach operacji Venona. Dekryptaż depesz szyfrowanych za pomocą ponownie użytych kluczy wymagał olbrzymich nakładów pracy, ale dostarczył wielu ważnych informacji. Odtajnione już dokumenty można przeczytać na stronach NSA. Przyczyną luki w bezpieczeństwie systemu kryptograficznego ZSRR było dostarczenie 35 tysięcy stron kluczy, w których powtórzyły się te same wartości.

Szyfr bez komputera

Chociaż szyfr z jednorazowym kluczem wydaje się anachronizmem w dzisiejszych cyfrowych czasach, ma bardzo ważną zaletę – jest odporny na podsłuch elektroniczny. Dopóki osoba nie przechowuje kluczy w komputerze, szyfruje wiadomości na papierze, a sam klucz jest losowy, taki szyfr z punktu widzenia kryptologa z agencji kontrwywiadu jest szumem. Zainteresowanie absolutnie pewnym sposobem przekazania informacji znacząco wzrosło w dobie wszechobecnego podsłuchu elektronicznego i erozji mocy zabezpieczeń kryptograficznych.

Wbrew pozorom takie narzędzie może być przydatne także w biznesie, gdy trzeba przekazać w absolutnie pewny sposób krótką wiadomość o szczególnym znaczeniu dla firmy. Należy jednak pamiętać, że OTP zapewni bezpieczeństwo tylko wtedy, gdy będzie poprawnie stosowany.

Więcej na temat praktycznego użycia OTP autor artykułu- Marcin Marciniak opowie podczas warsztatów „Zarządzanie bezpieczeństwem informacji w firmie” 24-25 kwietnia 2014 r. w Warszawie.