SIM - odkrywamy tajemnice

-

- NetWorld,

- 02.10.2007, godz. 12:21

Autoryzacja w sieci 2G

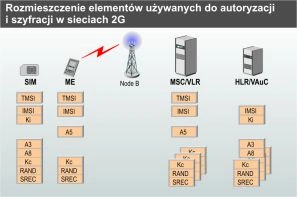

Autoryzacja jest jednym z głównych a jednocześnie bardzo ciekawym zadaniem karty. W sieci drugiej generacji uwierzytelnianie opiera się na trzech elementach (tzw. triplety). Te elementy to Kc (Ciphering Key), RES (RESponse) oraz liczba losowa RAND. Rozmieszczenie elementów użytych do autoryzacji i szyfracji w sieci 2G przedstawia poniższy rysunek.

Rozmieszczenie elementów używanych do autoryzacji i szyfracji w sieciach 2G

Parametry na rysunku to odpowiednio:

TMSI - Temporary Mobile Subscriber Identity - tymczasowy numer identyfikujący danego abonenta wewnątrz obszaru obsługiwanego przez dane MSC/VLR, TMSI jest zmieniany przy każdej autoryzacji

IMSI - International Mobile Subscriber Identity - numer identyfikujący danego abonenta na obszarze całego globu

Ki - klucz używany do obliczeń w algorytmie autoryzacji

RAND - liczba losowa

RES - RESponse - oczekiwana odpowiedź z karty SIM

SRES - Signed RESponse - odpowiedź wysłana z karty

Procedura autoryzacji oparta jest na metodzie CHALLANGE - RESPONSE tzn. metodzie, w której po wysłaniu odpowiedniego sygnału wzywającego oczekujemy określonej odpowiedzi. W naszym przypadku CHALLANGE to liczba losowa RAND. Żądanie autoryzacji wysłane przez telefon zawiera IMSI odczytane z karty. IMSI jest przesyłane do VLR a następnie do HLR. HLR wyszukuje w swojej bazie klucza Ki odpowiadającego odebranemu IMSI. Kolejnym etapem jest generacja tripletów. Na podstawie klucza Ki HLR/AuC wylicza wylicza kilka tripletów.

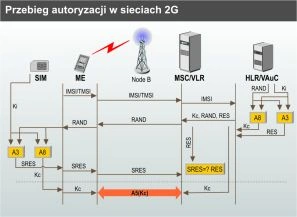

Przebieg autoryzacji w sieciach 2G

Trójki te są przesyłane dalej do VLR (kilka trójek - wektor). VLR po otrzymaniu wektora tripletów wysyła do telefonu liczbę losową RAND (RAND dla pierwszej trójki Kc, RAND i RES). Telefon po otrzymaniu RAND, przekazuje go do karty wykorzystując do tego celu pole danych funkcji RUN GSM ALGO. Karta w oparciu o RAND oraz Ki wylicza SRES (Signed Response) oraz Kc. Wyliczoną odpowiedź przekazuje do telefonu, który przekazuje ją do VLR. Ostatecznie to właśnie VLR porównuje wartość RES z SRES, jeżeli są równe autoryzacja zakończyła się sukcesem i abonent może korzystać z sieci.