Ochrona punktów końcowych sieci - najlepsze praktyki

-

- Józef Muszyński,

-

- Linda Musthaler,

- 05.09.2012, godz. 09:00

W arsenale środków ochronnych do dyspozycji mamy m.in.: antywirusy, listy dostępu, hostowe IPS-y, systemy NAC i wiele innych rozwiązań. Jak efektywnie z nich korzystać? O czym należy pamiętać, żeby komputery użytkowników w naszej sieci były bezpieczne lub same nie stanowiły zagrożenia?

Ochrona punktów końcowych sieci wymaga starannego podejścia i stosowania tzw. dobrych praktyk w zakresie: korzystania z narzędzi antywirusowych, kontroli urządzeń, hostowych IPS, rozwiązań ochrony behawioralnej, uwzględniania lokalizacji punktu końcowego, kontroli dostępu do sieci oraz aplikacji.

Pierwsze zalecenie dotyczy wyboru rozwiązania do ochrony punktów końcowych sieci. Tutaj zasadą powinno być to, że niezależnie od tego, jakie narzędzia się wybiera, należy poszukiwać takich, które mają wbudowane wsparcie usług katalogowych Active Directory oraz możliwość obsługi własnych urządzeń końcowych. Takie podejście znacznie ułatwi sprawowanie kontroli nad całością - z jednego, dogodnego "punktu obserwacyjnego".

Na początku wdrażania rozwiązań do ochrony punktów końcowych sieci należy zidentyfikować użytkowników i stacje robocze. Grupy bezpieczeństwa usług katalogowych Active Directory (AD) są zdecydowanie najbardziej wszechstronne, jeżeli chodzi o projektowanie własnej polityki bezpieczeństwa.

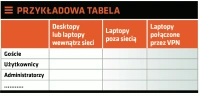

Podstawowe podejście to zdefiniowanie następujących grup w AD:

Stacje robocze: laptopy/desktopy

Grupy bezpieczeństwa: administratorzy/użytkownicy/goście

Można, oczywiście, według własnych potrzeb zdefiniować dodatkowe grupy, aby zapewnić większą szczegółowość polityki bezpieczeństwa.

Aby skompletować dane do takiej tabeli, warto wzorować się na najlepszych praktykach (wymieniane w dalszej części artykułu) dla każdego elementu bezpieczeństwa punktów końcowych. Podchodzić należy do nich indywidualnie, ale mają one tworzyć jeden zbiór polityki, który powinien współgrać, żeby zapewnić optymalną ochronę.