Narzędzia do analizy słabych punktów

-

- Józef Muszyński,

-

- Joel Snyder,

- 15.11.2012, godz. 08:30

Najlepiej zaprojektowany mechanizm delegowania ma Qualys, efektywnie separujący funkcje skanowania i raportowania - dwie osoby przeglądające ten sam zestaw wyników mogą zobaczyć dwa różne obrazy, w zależności od zakresu swojej odpowiedzialności. Problemy z zarządzaniem delegowanym miał produkt eEye, który jest bardzo dobry pod względem skanowania, lecz słabszy w raportowaniu. Retina ma dwa zupełnie rozdzielone systemy uwierzytelniania: jeden dla raportów i drugi dla pozostałych funkcji.

Podstawowym zadaniem analizatorów jest zajmowanie się słabymi punktami - wyznaczanie osób, które powinny je usunąć; oznaczanie jako ignorowane lub nawet odkładanie ich na jakiś czas - do kolejnego cyklu konserwacji lub czasu pojawienia się łatek. Te działania można to określić przez przepływ zadań (workflow).

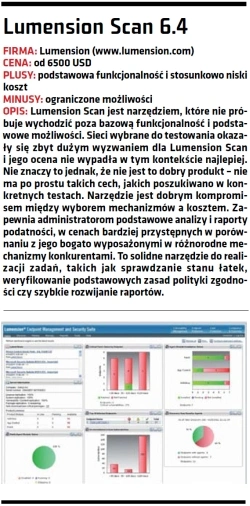

Lumension Scan (podobnie jak Retina) pracuje najlepiej, gdy jest zintegrowany z firmowymi narzędziami do punktów końcowych. Zarządzanie łatkami tego dostawcy również pasuje idealnie do Lumension Scan. Bez tego elementu narzędzie ma dość prymitywny przepływ zadań. Do ignorowania wykrytej podatności konieczne jest przepisanie informacji z raportu i następnie rekonfigurowanie zadania, aby nie uwzględniało tej luki. Jednak Lumension Scan oferuje dobre narzędzia do zarządzania. Na przykład po wyeliminowaniu słabego punktu można jednym kliknięciem przeprowadzić ponowny test skuteczności jego usunięcia. Ponadto, gdy podatność zostanie zidentyfikowana w pewnych parametrach konfiguracyjnych, informacja o tym, jak i dlaczego należy je naprawić, jest kierowana bezpośrednio do interfejsu zarządzania.