Kontrola aktywności użytkowników w sieci

-

- Kamil Folga,

- 09.12.2010

Częste pytanie zarządu do działu IT: czy jesteśmy w stanie kontrolować to, co dzieje się na komputerze pracownika? Rejestrowanie adresów stron internetowych, które odwiedzają pracownicy, sporządzanie zestawień czasu ich pracy, śledzenie rodzaju oraz czasu wykorzystywania konkretnych aplikacji oraz nadzór nad korespondencją elektroniczną - te działania mogą w pewnych wypadkach prowadzić do naruszenia prawa. Jednocześnie ograniczenie swobodnego wykorzystania komputera w miejscu pracy zwiększa bezpieczeństwo w firmie. Jak to pogodzić? Kontrola i nadzór nad pracą w sieci to złożony proces.

Aspekty prawne

Kontrola aktywności użytkowników to od zawsze temat sporny. Zarówno pracodawca, jak i pracownik mają swoje argumenty. Pracownik ma prawo do prywatności wynikające z obowiązującego prawa pracy oraz kodeksu cywilnego. Ale i pracodawca ma prawo do kontrolowania wykonywanej przez pracownika pracy, a w szczególności rozmów telefonicznych, wykorzystywania sprzętu komputerowego oraz sieci teleinformatycznej.

Aby wszystko odbywało się zgodnie z prawem, pracownik musi zostać poinformowany o możliwości przeprowadzania kontroli jeszcze przed podjęciem tych czynności. Pracodawcy wolno sprawdzać i rejestrować strony internetowe, które odwiedza pracownik. Nie może jednak rejestrować i wykorzystywać danych wprowadzanych przez pracownika np. przy dostępie do kont bankowych czy portali internetowych. Pracodawca może sprawdzać przepływ służbowej poczty e-mail oraz zapisu kontaktów za pomocą komunikatorów internetowych. Nie jest już jednak oczywista kwestia uprawnień do przeglądania zawartości poczty oraz treści rozmów. W razie wykorzystania służbowej skrzynki do prywatnej korespondencji, pracodawca nie ma prawa do przetwarzania treści wiadomości pocztowych.

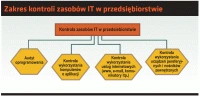

Zakres kontroli zasobów IT w przedsiębiorstwie

W interesie pracodawcy jest kontrola aplikacji instalowanych przez pracownika oraz plików przechowywanych w pamięciach masowych należących do przedsiębiorstwa. Pracodawca ma prawo kontrolować, jakie aplikacje i jakie pliki przechowuje pracownik. W razie znalezienia plików niezwiązanych z wykonywaną pracą, pracodawca ma prawo usunąć te dane. Odpowiada on także za aplikacje zainstalowane na komputerze pracownika. To właśnie pracodawca ponosi konsekwencje instalowania nielegalnego oprogramowania na komputerach pracowników. W razie naruszenia wewnętrznych regulaminów określających możliwość wykorzystania dodatkowego oprogramowania, pracodawca ma prawo usunąć oprogramowanie zainstalowane przez pracownika.