DMARC receptą na phishing?

-

- Józef Muszyński,

-

- IDG News Service,

- 01.02.2012, godz. 09:00

Grupa firm, m.in. Facebook, Google, PayPal, czyni starania, aby przyjąć do stosowania najnowszą specyfikację techniczną DMARC, która ma utrudnić cyberprzestępcom phishing.

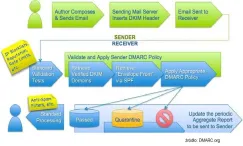

Technologie takie jak DKIM (DomainKeys Identified Mail) i SPF (Sender Policy Framework) już teraz pozwalają właścicielowi domeny poręczać za wiadomości e-mail wysyłane w jego imieniu, ale nie określają co zrobić z wiadomościami, które nie przejdą testu wiarygodności. Dobudowany do tych systemów DMARC ma umożliwić właścicielowi domeny zlecanie odbierającym serwerom pocztowym zastosowanie odpowiedniej polityki do wiadomości, które nie przejdą testu uwierzytelniania - odrzucenie lub poddanie kwarantannie. Takie działania powinny sprawić, że scam podszywający się pod takich nadawców jak PayPal nie będzie pojawiał się w naszych skrzynkach pocztowych.

Zobacz również:

- FBI ostrzega - masowy atak phishingowy w USA

- Google ogłasza ogólną dostępność uwierzytelniania się za pomocą kluczy dostępu

Polecamy: Spear phishing: Jak ochronić top management?

Kradzież takich informacji jak hasła, dane kont bankowych czy numery kart kredytowych, to dla cyberprzestępców olbrzymi i bardzo dochodowy interes. Aby to osiągnąć, w akcjach phishingu często wykorzystuje się zaufanie do dobrze znanych marek, podszywając się pod nie.

Specyfikacja DMARC (Domain-based Message Authentication, Reporting & Conformance) pozwala stronie wysyłającej wiadomości e-mail na wskazanie z których technik uwierzytelniania nadawcy wiadomości korzysta, a dodatkowo zawiera mechanizm raportowania umożliwiający nadawcy poczty uzyskać informację zwrotną o tym jak ich wiadomości zostały potraktowane przez serwer odbiorcy. Mając taka informację zbiorczą, właściciel domeny może po dostrojeniu serwera SMTP, powiadomić odbiorców, aby odrzucali wszystkie nieuwierzytelnione wiadomości, rzekomo pochodzące z jego domeny.

Jedną z takich technologii uwierzytelniania jest DKIM, która weryfikuje nazwę domeny nadawcy analizując podpis cyfrowy dołączany do wiadomości. Dzięki tej procedurze użytkownicy mogą zaufać poprawnie zweryfikowanym przez DKIM wiadomościom (i pochodzących z domen o dobrej reputacji).

Drugą jest SPF, która pozwala właścicielowi domeny określić hosty upoważnione do wysyłania poczty z jego domeny. Robi się to przez stworzenie odpowiedniego rekordu DNS, w którym określa się serwery autoryzowane do wysyłania wiadomości w imieniu danej domeny. Wiadomość ze sfałszowanym adresem nadawcy (wysłana z innego serwera niż określone w SPF), zostanie odrzucona przez serwer adresata na podstawie sprawdzenia SPF.

DKIM i SPF są używane od lat przez kilka firm. Ale jest tu parę problemów, które może rozwiązać DMARC. Odbiorca poczty nie zawsze może uwierzytelniać wiadomości wysyłane z SPF lub DKIM, zwłaszcza jeżeli korzysta z usług pocztowych zewnętrznego usługodawcy. Ponadto jeżeli domena wysyła mieszane wiadomości - niektóre uwierzytelniane, inne nie - to odbiorcy trudno jest odróżnić legalnie wysłane, ale nieuwierzytelniane wiadomości od spoofingu.

Grupa DMARC planuje przekazanie wersji roboczej specyfikacji do IETF w nadziei, że ostatecznie stanie się ona standardem. Inne firmy które uczestniczą w tej grupie to m.in.: Bank of America, Fidelity, Microsoft, Yahoo, LinkedIn, AOL, American Greetings, Cloudmark i Agari.

Paul Wood, analityk z Symantec.cloud, zauważa, że implementacja tego protokołu może wprowadzić dodatkowe koszty związane z przetwarzaniem odrzuconych wiadomości i ustalenia kto dokonuje spoofingu adresów. Ponadto technologia jest bardzo świeża i nie ma wskazówek dobrych praktyk jak ją stosować. Ale jeżeli zostanie szerzej wdrożona, to może ograniczyć problem phishingu.