Bezpieczeństwo: nowe technologie - stare zagrożenia

-

- Józef Muszyński,

- 10.03.2011

Prognozy dotyczące bezpieczeństwa systemów ICT w 2011 r. nadal skupiają się głównie na: modelu cloud computing, wirtualizacji oraz zagrożeniach związanych z mobilnością użytkowników. Duży wpływ na skuteczność zabezpieczeń i zmian w sposobie ich projektowania w tym roku będą miały również: usługi Web 2.0, urządzenia konsumenckie, mechanizm globalnego zarządzania tożsamością SSO (Single Sign-On) oraz rezygnacja ze strefy DMZ.

Potencjalne zagrożenia wynikają z coraz większego rozproszenia danych częściej przechowywanych "w chmurze" oraz z rosnącej liczby połączeń między różnymi systemami danych, wewnętrznymi i zewnętrznymi aplikacjami. Ryzyko ataku rośnie również z powodu szerszego wykorzystywania serwisów społecznościowych w roli narzędzia biznesowego. Nie mniejsze wyzwania stanowią też wirtualizacja i cloud computing. Ich szybka popularyzacja i brak standaryzacji stwarzają problemy z zabezpieczeniami tych środowisk.

Liczba zagrożeń stale rośnie. Według danych Panda Security, w 2010 r. stworzono ponad 20 mln nowych odmian kodów złośliwych. Obecnie baza danych sklasyfikowanych zagrożeń liczy ponad 60 mln pozycji.

Obszary rozwoju zagrożeń

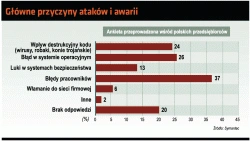

Główne przyczyny ataków i awarii

Idealnym środowiskiem dla działań cyberprzestępców stają się media społecznościowe, ponieważ użytkownicy darzą je większym zaufaniem niż inne formy komunikacji, takie jak poczta elektroniczna. W 2010 r. miały miejsce ataki wykorzystujące dwie najpopularniejsze sieci społecznościowe: Facebook i Twitter. Przewiduje się, że w 2011 r. media te będą coraz częściej wykorzystywane do ataków rozproszonych.

VAR Account Manager w Netgear Poland Sp. z o.o.

W dobie integracji "wszystkiego ze wszystkim" największym zagrożeniem wydaje się różnorodność jego potencjalnych źródeł. Pośrednim może być np. nasz profil na portalu społecznościowym czy komórka łącząca się z siecią firmową. Ponadto stosowanie przez atakujących coraz bardziej wyrafinowanych socjotechnicznych metod, wymaga od użytkowników zachowania coraz większej czujności.

Największym wyzwaniem dla administratorów pozostaje przełamanie stereotypu myślenia przeciętnego użytkownika, że zagrożenie stanowi sieć internet. Równie poważnym zagrożeniem - jeśli nie większym - może być sam użytkownik. Mając dostęp do sieci firmowej, może podłączyć swój telefon wyposażony w system operacyjny niewiele różniący się pod względem złożoności od standardowego systemu instalowanego na komputerze. I podobnie jak zwykły system, również ten w komórce może posłużyć do rozprzestrzeniania szkodliwego kodu.

Okazuje się, że walka z tego typu zagrożeniem nie musi być trudna, bo wystarczy szczegółowa kontrola dostępu weryfikująca poszczególne urządzenia, jednakże jeśli jej nie prowadzimy, to narażamy siebie na zagrożenie, na które nie będziemy przygotowani.

Kolejnym przykładem narażania organizacji na niebezpieczeństwo są komunikatory. Ataki wykorzystujące je oparto na socjotechnice i naturalnych ludzkich słabościach. Przesyłane komunikaty są skonstruowane w sposób nie budzący podejrzeń przeciętnego użytkownika. Dodatkowo wystarczy, że użytkownik kliknie na link zawarty w wiadomości i problem gotowy.

Coraz większa liczba ataków skierowana będzie na użytkowników, a nie urządzenia i systemy zabezpieczające. Najbardziej niepokoi, że mają one na celu przyniesienie wymiernych korzyści napastnikom