Bezpieczeństwo fizyczne infrastruktury teleinformatycznej

-

- Sylwester Igras,

- 07.05.2007

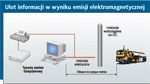

Ulot informacji w wyniku elektromagnetycznej emisji ujawniającej

Jak powszechnie wiadomo, wszystkie urządzenia elektroniczne podczas przetwarzania sygnału elektrycznego generują promieniowanie elektromagnetyczne niezależnie od tego, czy przetwarzanie sygnału ma charakter cyfrowy (np. komputer) czy też analogowy (np. monitor CRT). Urządzenia cyfrowe emitują promieniowanie elektromagnetyczne związane z dwustanowym charakterem tego sygnału zwykle w wysokim zakresie częstotliwości, które można odfiltrować i odczytać. Przy czym emisja promieniowania odbywa się zarówno do bezpośredniego otoczenia, jak również poprzez kable zasilające do sieci elektroenergetycznej, a nawet do metalowej instalacji wodociągowej bądź gazowej. Zakres widma tych sygnałów zawiera się w szerokim paśmie częstotliwości od kilku kHz do kilku GHz i niesie ze sobą informacje, które można odczytać za pomocą specjalistycznego sprzętu.

Ulot informacji w wyniku emisji elektromagnetycznej

- ekranowanie poprzez stosowanie kabin lub kontenerów elektromagnetycznych, gdzie umieszczane są urządzenia przetwarzające informacje niejawne;

- ekranowanie poprzez stosowanie specjalnych obudów,

- ekranowanie poprzez wyklejanie ścian pomieszczeń metalowymi foliami i siatkami,

- specjalny sprzęt o obniżonej emisji promieniowania według amerykańskich norm TEMPEST. Urządzenia klasy TEMPEST wykonywane są w trzech klasach bezpieczeństwa elektromagnetycznego AMSG 720 B; AMSG 788, AMSG 784.

Podsumowanie

Zagadnienie bezpieczeństwa fizycznego w politykach bezpieczeństwa wielu firm traktowane jest zbyt powierzchownie, co skutkuje dużym ryzykiem utraty informacji albo zaburzeniem poprawnego funkcjonowania systemu. Zabezpieczenia fizyczne dostępu wraz z systemami zasilania oraz klimatyzacji stanowią niezwykle ważną część infrastruktury fizycznej sieci i w sposób oczywisty wpływają na zwiększenie poziomu dostępności systemu ("czasu pracy"). Należy pamiętać, że podstawowe funkcje systemowe usuwające dane z nośników nie gwarantują 100% pewności, że danych tych nie da się jednak ponownie odczytać. Dane mogą zostać ujawnione także przez nieostrożną sprzedaż sprzętu lub przekazanie do ponownego użycia. W wypadku niepotrzebnych urządzeń, w których pozostawiono istotne dane, warto je fizycznie zniszczyć lub zastosować specjalne oprogramowanie pozwalające na całkowite usunięcie zawartych w nich danych. Bezpieczeństwa systemów teleinformatycznych nie są jednak w stanie zagwarantować wyłącznie środki techniczne oraz oprogramowanie. Aby zapewnić właściwy poziom ochrony, konieczne jest zapewnienie właściwego poziomu zarządzania zasobami i dobra organizacja, gdyż sama technologia to jedynie narzędzia. Tworząc system zapewniający bezpieczeństwo informacji, należy pamiętać, iż jest on tyle wart, ile jego najsłabsze ogniwo. Jak pokazują liczne przypadki, najsłabszym ogniwem w całym systemie ochrony jednak chyba nadal pozostaje człowiek.