Bezpieczeństwo fizyczne infrastruktury teleinformatycznej

-

- Sylwester Igras,

- 07.05.2007

Kontrola dostępu na poziomie pojedynczej szafy

Obszary bezpieczne

Systemy gwarantowanego zasilania

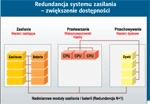

Systemy ochrony zasilania są jednym z najważniejszych elementów infrastruktury, służącym zapewnieniu wysokiej niezawodności i bezpieczeństwa funkcjonowania systemów teleinformatycznych. Żadne urządzenie teleinformatyczne nie może funkcjonować bez energii elektrycznej, której dostępność musi być ciągła. Systemy teleinformatyczne są szczególnie wrażliwe na złą jakość zasilania, gdyż już nawet chwilowa przerwa w zasilaniu (kilkadziesiąt ms) może spowodować utratę danych znajdujących się w pamięci RAM lub spowodować wyłączenie bądź "zawieszenie" się urządzeń teleinformatycznych, skutkując długimi przestojami. Obecnie ze względu na ważną rolę, jaką odgrywają systemy teleinformatyczne, głównym czynnikiem skłaniającym do zakupu urządzeń ochrony zasilania jest groźba dużych strat spowodowanych brakiem dostępności systemu. Ochronę przed problemami z siecią zasilającą zapewnia się stosując system zasilania gwarantowanego złożony z takich urządzeń jak: zasilacze UPS (Uninterruptible Power Supply), siłownie prądu stałego oraz agregaty prądotwórcze. Te ostatnie zasilają poszczególne odbiorniki systemu teleinformatycznego poprzez instalację elektryczną składającą się z przewodów elektrycznych, wyłączników (nadprądowych oraz różnicowoprądowych) oraz ochronników przepięć. Zastosowanie zasilaczy UPS pozwala na wyeliminowanie krótkotrwałych przerw w zasilaniu (krótszych niż czas autonomii zasilacza), a więc tych, które występują najczęściej. Obecnie zdecydowana większość UPS jest oferowana wraz z oprogramowaniem, które umożliwia automatyczne przeprowadzenie bezpiecznego zamknięcia systemu operacyjnego, co zabezpiecza przed utratą danych w razie długotrwałej awarii sieci elektroenergetycznej. Jeśli istnieje potrzeba zapewnienia zasilania podczas długich przerw w dostawie energii, konieczne jest wyposażenie systemu zasilania gwarantowanego w agregat prądotwórczy. Generatory prądotwórcze są zwykle stosowane jako rezerwowe źródło zasilania wszędzie tam, gdzie wymagany czas podtrzymania przekracza 50 minut. Zwiększenie niezawodności systemu zasilania bezprzerwowego dla najbardziej newralgicznych zastosowań osiąga się poprzez stosowanie układów redundancyjnych (nadmiarowych) UPS. Dzięki zwielokrotnieniu swoich krytycznych elementów lub całych systemów uzyskuje się zmniejszenie ryzyka wystąpienia awarii. W redundancyjnych (N+1 bądź 2 N) systemach zasilania gwarantowanego możliwe jest uzyskanie niezawodności na poziomie 99,9999999, co oznacza czas braku dostępności zasilania na poziomie 30 ms w roku. Zastosowanie systemów zasilania zmniejsza w istotny sposób skalę zagrożeń, zapewniając bezprzerwową pracę odbiorników, niezależnie od występujących zakłóceń zasilania.

Systemy chłodzenia i klimatyzacji

Redundancja systemu zasilania - zwiększenie dostępności

Zabezpieczenia organizacyjno-administracyjne

Taki rodzaj zabezpieczeń jest mało kosztowny, lecz bardzo skuteczny. Zabezpieczenia organizacyjno-administracyjne tworzą następujące składniki:

- procedury zabezpieczeń w organizacji,

- instrukcje określające szczegółowo zakres dostępu do poszczególnych informacji oraz uprawnień dla poszczególnych pracowników

- szkolenia personelu,

- bezwzględny nadzór nad pracownikami firm zewnętrznych świadczących usługi,

- rejestrowanie zdarzeń takich jak awarie,

- opracowanie oraz przestrzeganie procedur przechowywania oraz niszczenia nośników informacji.