Bezpieczeństwo fizyczne centrum danych

-

- Sylwester Igras,

- 08.09.2014

Systemy ochrony przed pożarem

Pomieszczenia, w których znajdują się systemy teleinformatyczne powinny posiadać ognioodporne ściany i drzwi. Należy także pamiętać również o zabezpieczeniu kanałów instalacyjnych i wentylacyjnych, które powinny posiadać blokady uniemożliwiające rozprzestrzeniania się ognia. Minimalny czas tzw. wytrzymałości ogniowej powinien wynosić nie mniej niż 30 minut, a optymalnie nawet powyżej 180 minut.

Bardzo ważnym czynnikiem determinującym zakres powstałych szkód i strat jest jak najwcześniejsze wykrycie pożaru, które jest realizowane przez specjalne detektory. Stosuje się, więc specjalne czujniki już na poziomie pojedynczej szafie, które w wypadku wykrycia aerozoli dymu aktywują alarm bądź uruchamiają system gaszenia. Planując obiekt, w którym mają być zainstalowane systemy teleinformatyczne należy pamiętać o przewidzeniu instalacji detekcji dymu nie tylko w samym pomieszczeniu serwerowni, ale również ponad nim. Takie podejście pozwala na szybką i właściwie ukierunkowaną reakcję.

Zobacz również:

- Usługa WhatsApp uruchamiana na urządzeniach iOS będzie bardziej bezpieczna

- Strategiczna współpraca NTT DATA Business Solutions i Beyond.pl

W przypadku stwierdzenia pożaru lub stwierdzenia stanu bezpośredniego zagrożenia pożarem konieczne jest wyłączenie całej instalacji elektrycznej lub jej części spod napięcia w strefie zagrożenia, lecz uwzględnieniem wyłączenia tych systemów, które mogłyby spowodować zagrożenie dla życia ludzi. W tym miejscu warto wspomnieć, iż systemy ochrony przeciwpożarowej bezwzględnie powinny mieć zasilanie gwarantowane tak, aby mogły pracować w sytuacji braku napięcia zasilającego z sieci elektroenergetycznej. Dla każdego wydzielonego obszaru (pomieszczenia lub grupy pomieszczeń) istnieje konieczność zabudowy wyłącznika awaryjnego prądu, który winien być umieszczony w miejscu łatwo dostępnym oraz posiadać odpowiednie oznakowanie. Ważne jest również, aby instalacja była tak zaprojektowana, aby odcięcie dopływu prądu przeciwpożarowym wyłącznikiem nie spowodowało załączenia drugiego źródła zasilania energią elektryczną np zespołu prądotwórczego.

Kolejnym etapem w likwidowaniu pożaru jest automatyczne inicjowane procesu gaszenia bezpośrednio w miejscu jego powstania. Jak powszechnie wiadomo, aby pożarł powstał i utrzymywał się konieczne jest wystąpienie trzech czynników: wysokiej temperatury (powyżej temp. zapłonu), paliwa i tlenu. Brak któregokolwiek z tych komponentów spowoduje, iż ogień zgaśnie. Do gaszenia budynków wykorzystuje się systemy zraszaczy wodnych, gdyż woda jest bardzo powszechnym i tanim medium. Stosowanie jednak wody w przypadku pomieszczeń, w których znajdują się urządzenia teleinformatyczne jest nie wskazane, gdyż prowadzi to do ich trwałego uszkodzenia. Do gaszenia pożaru w serwerowniach stosuje się, więc systemy wykorzystujące inne czynniki gaszące, najczęściej gazy obojętne. Za stosowaniem gazów gaśniczych dla tego typu obiektów przemawia szereg niezaprzeczalnych zalet takich jak:

• Nie powodowanie uszkodzeń urządzeń

• Umożliwienie szybkiego wznowienia procesów działania systemu po ugaszeniu ognia

• Minimalizacja szkód wywołanym pożarem, tylko do części instalacji będącej przyczyną jego wywołania.

Gazy gaśnicze nie przewodzą prądu elektrycznego z tego względu podczas procesu gaszenia nie istnieje zagrożenie dla osób pracujących przy urządzeniach elektrycznych oraz niebezpieczeństwo przebicia. Gaszenie gazem może być również ograniczone do pojedynczej szafy.

W związku z koniecznością zapewnienia sprawnej i szybkiej ewakuacji osób znajdujących się w obiekcie zagrożonych pożarem system musi dokonać automatycznego otwarcia wszystkich drzwi (oczywiście również do pomieszczeń chronionych). Otwarcie drzwi w takiej sytuacji powinna być sygnalizowane alarmem dźwiękowym bądź wizualnym.

Przy lokalizacji serwerowni w pomieszczeniu poniżej poziomu „0” należy liczyć się ze zwiększonym ryzykiem zalania, ale nawet dla wyższych kondygnacji może się zdarzyć wyciek np. z agregatów chłodniczych. Oprócz zastosowania sytemu gaśniczego należy, więc również pamiętać o funkcjonalności monitorowania wszystkich zagrożeń środowiskowych, do których należy zaliczyć oprócz dymu, zbyt wysoką temperaturę i wilgotność, szczególnie dla pomieszczeń (szaf), w których są zainstalowane krytyczne urządzenia.

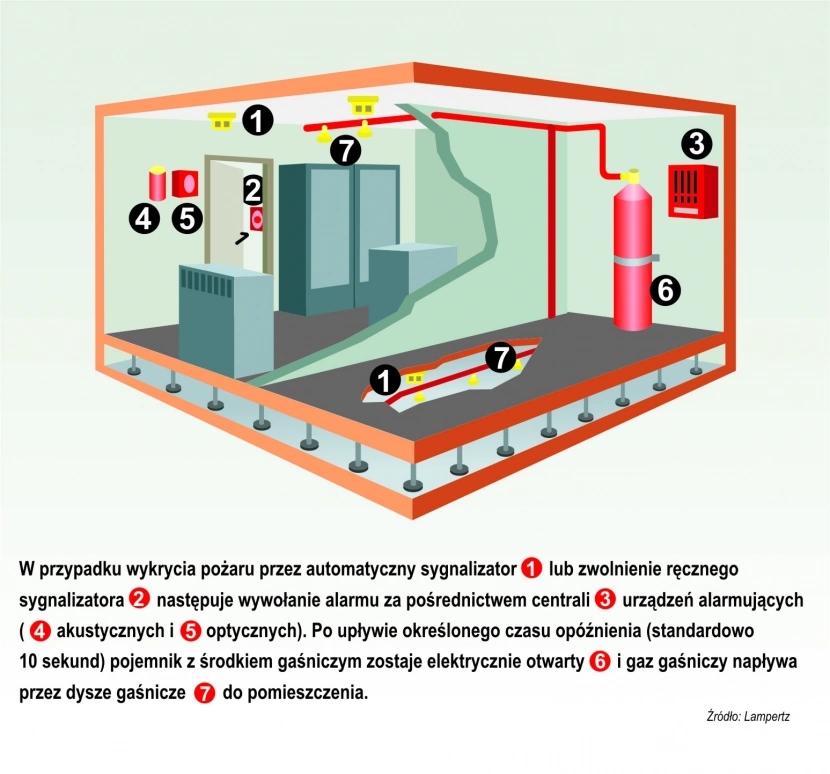

Schemat systemu gaszenia pożaru

Podsumowanie

W celu zapewnienia odpowiedniego bezpieczeństwa sytemu teleinformatycznego, w którym przetwarzane są informacje sensytywne, nie wystarczy samo zastosowanie oprogramowania antywirusowego czy firewall-a, lecz również konieczne jest zapewnienie fizycznego bezpieczeństwa. Zastrzeżone dane można, bowiem zdobyć nie tylko włamując się zdalnie do systemu czy zdobywając je w trakcie transmisji, ale wykraść z obiektu np. niezabezpieczone laptopy, czy nośniki danych. Zagadnienie bezpieczeństwa fizycznego w politykach bezpieczeństwa wielu firm traktowane jest niestety zbyt powierzchownie, co skutkuje dużym ryzykiem utraty informacji albo zagrożeniem dla poprawnego funkcjonowania CPD.

Główną przyczyną niewystarczającej dbałości o bezpieczeństwo obiektów jest brak odpowiedniej świadomości dotyczącej potrzeby zabezpieczenia fizycznego infrastruktury teleinformatycznej, zwyczajne zaniechanie czy wręcz niedbalstwo. Zastawanie określonych rozwiązań organizacyjnych i stosownych systemów kontroli dostępu powinno wynikać ze stopnia krytyczności urządzeń oraz stopnia wrażliwości przetwarzanych w systemie danych, kosztów użytego sprzętu oraz dostępności metod kopiowania. Z tego powodu w Centrum Przetwarzania Danych dużej organizacji nikt nie będzie stosować drzwi zamykanych na kłódkę, a w niewielkim pomieszczeniu serwerowym małego przedsiębiorstwa instalować szczególnie skomplikowanych systemów dostępowych, gdyż może okazać się to zbyt kosztowne.

Bezpieczeństwa systemów teleinformatycznych nie są jednak w stanie zagwarantować wyłącznie środki techniczne oraz oprogramowanie. Aby zapewnić właściwy poziom ochrony konieczne jest stworzenie systemu zarządzania zasobami i dyscyplina w organizacji, gdyż sama technologia to jedynie narzędzie. Tworząc system zapewniający bezpieczeństwo informacji, należy pamiętać, iż jest on tyle wart, ile jego najsłabsze ogniwo, a jak pokazuje praktyka najczęściej jest nim po prostu człowiek. Jako bezpośrednie urządzenia kontrujące dostęp można wykorzystać czytniki biometryczne, które nie należą wcale do najdroższych rozwiązań, szczególnie biorąc pod uwagę koszty eksploatacji.

Systemy gaszenia pożaru powinny być zbudowane tak, aby ich zadziałanie nie powodowało trwałego uszkodzenia urządzeń systemu teleinformatycznego. Ze względu na wysoką wrażliwość urządzeń teleinformatycznych na wodę nie powinno się jej stosować do gaszenia urządzeń IT, lecz gaz, który szybko wygasić pożar i jest jednocześnie bezpieczny dla urządzeń. Systemy przeciwpożarowy powinien być wyposażony w czujniki już na poziomie pojedynczej szafy – tak, aby rozpocząć akcje gaszenia już w przypadku tlących się elementów i błyskawicznie stłumić pożar w zarodku. Systemu zarządzania infrastrukturą fizyczna powinny przeciwdziałać zagrożeniu nie tylko przed nieuprawnionym dostępem do zasobów, ale również przed czynnikom środowiskowym (temperatura, wilgotność) oraz zakłóceniom zasilania, które mogłyby wpłynąć na poprawne funkcjonowanie systemu.