Analizatory sieci - sposób na problemy

-

- Kamil Folga,

- 07.04.2011

Lokalizacja analizatora w infrastrukturze

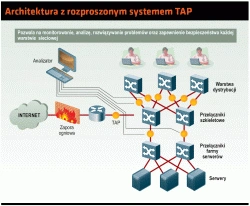

Jest kilka lokalizacji sieciowych, w których umieszczenie analizatora sieci pozwoli osiągnąć najlepsze efekty. Podstawowym założeniem przy rozbudowanych środowiskach jest wykorzystanie TAP-ów w kluczowych miejscach sieci i centralne zbieranie danych.

Pierwszym miejscem do umieszczenia sondy jest brzeg sieci. Jest to ważny punkt do przeprowadzania analiz i rozwiązywania problemów związanych z dostępem do sieci oraz internetu, a także dla działu bezpieczeństwa. W tym miejscu najłatwiej śledzić podejrzany ruch użytkowników. Badanie bezpieczeństwa oraz dostępu powinno odbywać się z pomocą dwóch odrębnych sond.

Architektura z rozproszonym systemem TAP

Ostatnią warstwą podlegającą monitorowaniu jest warstwa dystrybucji, w punkcie styku sieci szkieletowej i dystrybucyjnej. Właśnie tu możemy rozwiązać problemy sieciowe zachodzące między różnymi grupami użytkowników.

Przy takim rozmieszczeniu sond oraz aktywnym badaniu sieci, monitorowaniu i analizie - możemy skutecznie zarządzać siecią. Warto pamiętać, że rozwiązanie będzie pracowało poprawnie jedynie wtedy, gdy zaimplementujemy odpowiednio sondy w miejscach zwiększonego zapotrzebowania na wydajność sieciową oraz aplikacji.

Zadania analizatora w sieci

Analizator w sieci to narzędzie do utrzymania infrastruktury, monitorowania i detekcji problemów, rozwiązywania bieżących i powtarzających się problemów. Podstawą w procesie rozwiązywania tych problemów jest zbadanie stanu stabilnego sieci oraz trendów w jej pracy.

Badanie stanu stabilnego sieci oznacza utworzenie obrazu normalnej pracy sieci, co pozwoli ustalić punkt odniesienia dla przyszłych zachowań. Analizatory sieci mogą badać stan stabilny sieci poprzez zbieranie statystyk lub przechwytywanie i zapis próbek odpowiedniego ruchu w sieci. Mając takie dane, możemy pokusić się o ustalenie alarmów związanych z pojawieniem się nieodpowiednich zachowań sieci. W minimalnej postaci zapis stanu stabilnego sieci powinien obejmować każdy ruch dla aplikacji krytycznej oraz istotnych procesów sieciowych.

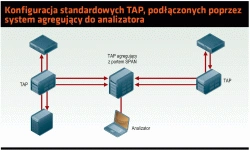

Konfiguracja standardowych TAP, podłączonych poprzez system agregujący do analizatora