Trzeci oddech informatyki

-

- Jakub Chabik,

- 20.03.2006

Dziś technologie, które kilka lat temu były przedmiotem zainteresowania jedynie na uczelniach i w laboratoriach badawczych, zastosowane twórczo w biznesie zmienią myślenie o roli systemów IT i mogą zaprząc je do roli motoru napędowego dla innowacji i zmiany strategicznej.

Dziś technologie, które kilka lat temu były przedmiotem zainteresowania jedynie na uczelniach i w laboratoriach badawczych, zastosowane twórczo w biznesie zmienią myślenie o roli systemów IT i mogą zaprząc je do roli motoru napędowego dla innowacji i zmiany strategicznej.

Informatyka modelu pierwszego przypomina maszynę produkcyjną. Jej celem jest automatyzacja obliczeń. Z jednej strony wchodzą dane źródłowe - "surowiec". Maszyna cyfrowa za pomocą złożonych obliczeń (programu) przetwarza go w "produkt", czyli dane wyjściowe. Nie bez powodu z pierwszym modelem informatyki związany jest tryb przetwarzania wsadowego: podczas normalnego działania dane "przygotowywane są" jedynie w postaci plików, a następnie - podczas tzw. okna przetwarzania - na podstawie transakcji budowane są wyniki. Typowe pytanie, na które odpowiada system typu pierwszego brzmi: "Jaki będzie wynik dla parametrów...". Komputer traktowany jest jak bardzo złożony, szybki i niezawodny kalkulator, który poda wynik dla zadanych wartości według znanego, dyskretnego, skończonego i deterministycznego algorytmu.

Informatyka modelu pierwszego to programy specjalizowane pod jedno, konkretne zadanie - tak by przetworzyły źródło w produkt. Ostatnia wreszcie cecha to fakt, że każdy program stanowi mały, zamknięty świat, którego granice wyznaczają format danych oraz zadanie, dla którego go stworzono. W informatyce pierwszego modelu nie miała miejsca żadna selekcja ani ocena danych, o której tak wiele będziemy mówić w modelu trzecim.

W Polsce z systemami modelu pierwszego zetknęliśmy się jeszcze w czasach socjalizmu, najczęściej za pośrednictwem rachunków za telefon albo prąd. Te nierówno wydrukowane i zawierające często błędne dane skrawki papieru były widomym świadectwem tego, że masowe przetwarzanie danych w modelu pierwszym nie było obce nawet w przodującym ustroju. Z tych czasów (choć z innej sfery kulturowej) pochodzi także stwierdzenie zwane czasami pierwszym prawem informatyki: garbage in garbage out. Jego brzmienie bardzo wyraźnie akcentuje wejście, wyjście oraz przetwarzanie.

Zastosowań informatyki pierwszego modelu jest jeszcze sporo. Systemy billingowe to nic innego jak masowe przetwarzanie danych źródłowych (informacji o połączeniach lub transakcjach) w dane wyjściowe (rachunki). Do niedawna nieomal cała bankowość funkcjonowała w modelu przetwarzania wsadowego - choć było to uwarunkowane względami bezpieczeństwa bardziej niż archaicznością aplikacji. Informatyka pierwszego modelu stosowana jest nadal w wielu zagadnieniach inżynierskich, statystycznych, naukowych i wojskowych. Choć czasy jej świetności minęły bezpowrotnie, na świecie istnieją tysiące systemów działających według założeń charakterystycznych dla tego właśnie, wczesnego stadium rozwoju informatyki. Ich zalety to stabilność, przewidywalność w określonych warunkach, niezawodność i stosunkowo niska cena (choć nie zawsze). Wady to ograniczona funkcjonalność i elastyczność. Kiedy te właśnie cechy stały się istotne dla przedsiębiorstw, powstał model drugi.

System online, czyli model drugi

Informatyka drugiego modelu charakteryzuje się o rząd wielkości większą złożonością, elastycznością oraz dostępnością. Kwintesencją modelu drugiego jest termin online - system jest dostępny sta-le, nie ma wydzielonych okien przetwarzań, zaś skutki działań widoczne są natychmiast. Najczęściej system działa w trybie dialogu z użytkownikiem lub - to także nowość! - innym systemem.

System modelu drugiego nie jest małym, zamkniętym światem; zbudowany jest z aplikacyjnych klocków (modułów i komponentów) oraz jednocześnie sam pozostaje klockiem do budowy rozmaitych rozwiązań w skali przedsiębiorstwa. Odpowiada tym samym na wyzwanie związane ze skalowalnością i elastycznością.

Najlepiej pokazać to na przykładzie tego samego rozwiązania zbudowanego w dwóch modelach. Zakład energetyczny, który dostarcza prąd odbiorcom, musi raz w miesiącu wystawić im rachunek stosownie do posiadanego złącza, zużycia mocy oraz ewentualnych usług dodatkowych. W modelu pierwszym taki system na wejściu pobierałby pliki o klientach i posiadanych złączach, dokonywał obliczeń, a następnie drukowałby rachunki. Każda przeróbka takiego systemu (np. zmiana algorytmu naliczania opłat) wymagałaby zmiany kodu źródłowego. System skonstruowany w modelu drugim również wykonywałby obliczenia, ale mógłby to robić w trybie online, aplikacja drukująca byłaby zewnętrzna względem samego systemu (i najczęściej outsourcowana); istniałyby liczne możliwości parametryzacji obliczeń i interfejsy do innych systemów (np. aplikacji pozwalającej klientom podawać wskazania licznika przez Internet i systemu finansowo-księgowego).

Najbardziej klasyczny przykład modelu drugiego informatyki to system ERP. Obsługuje nieomal całość zadań współczesnego przedsiębiorstwa - od zamówień i sprzedaży, poprzez zarządzanie klientami, rachunkowość, aż po raportowanie i proste analizy. Dobre systemy tej klasy mają otwarte specyfikacje i publiczne interfejsy, więc dopisanie fragmentu do nich nie stanowi problemu dla informatyka, który rozumie zagadnienia biznesowe i zna daną technologię.

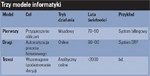

Trzy modele informatyki

Informatyka w niepewnych czasach

Jednak informatyka pierwszego i drugiego modelu pozostaje ciągle zamknięta w świecie stworzonym przez programistę. Komputer nadal wykorzystywany jest jako maszyna dyskretna, która może zrealizować to, co projektant wcześniej przygotował, zaś programista zakodował w języku programowania. Świat informatyki pierwszego i drugiego modelu pozostaje światem skończonym, pewnym i opisanym za pomocą algorytmu. W tym świecie nie ma miejsca na błąd, a jedynie na bug - cechę zaprogramowaną niezgodnie z intencją autora. Jest to siłą i jednocześnie słabością współczesnej informatyki. Siłą, bo uwalnia człowieka od najbardziej uciążliwych czynności; słabością, bo ani na jotę nie przybliża nas do wsparcia najbardziej kluczowej czynności: podejmowania decyzji.

Większość problemów ze świata rzeczywistego nie ma charakteru liniowego, dyskretnego i skończonego. Jeżeli zapytamy: czy sprzedaż większa jest w regionie północnym niż południowym? - od systemu modelu drugiego otrzymamy stuprocentowo pewną, binarną odpowiedź. Ale ten sam system dyskretny będzie bezradny w odpowiedzi na inne pytanie: dlaczego sprzedaż wyższa jest w danym regionie? Jak sprawić, by w pozostałych regionach była lepsza? Jaki czynnik i z jaką siłą przesądza o skuteczności wysiłków regionalnych sił sprzedaży?

I tak dochodzimy do sedna, czyli informatyki trzeciego rodzaju, która "staje się" na naszych oczach. Wyszła już z akademickich sal wykładowych i laboratoriów, powoli znajduje zastosowania w przedsiębiorstwach, ale jej szerokie wykorzystanie to nadal pieśń przyszłości.

Ten model nie traktuje niepewności czy błędu jako wroga dla dyskretnego, skończonego świata maszyny cyfrowej. Nie uznaje entropii czy zmienności za rzeczy niepożądane, wymuszające kosztowne zmiany w systemach.

Raczej wprzęga te naturalne zjawiska w codzienność funkcjonowania systemów informatycznych, w zamian dając im nowy atut: zdolność adaptacji i uczenia się, pozwalając na działanie w warunkach niepewności i niekompletności danych źródłowych. Takie właśnie warunki mają współczesne przedsiębiorstwa i te, które potrafią twórczo zastosować model trzeci, wchodzą w posiadanie potężnego oręża przewagi konkurencyjnej.

Do opisania tak rozumianej informatyki najczęściej używane jest określenie systemy wspomagania decyzji (Decision Support Systems - DSS). Przykłady podane są w ramce do tego artykułu, ale już teraz zwróćmy uwagę na ograniczony horyzont tego terminu. Bardzo wyraźnie mówi on o "wspomaganiu" decyzji, nie zaś ich "podejmowaniu" - tak jakby twórcy tej gałęzi wiedzy nie wierzyli, by skuteczne i trafne zautomatyzowane podejmowanie decyzji przez maszyny było możliwe w dającym się przewidzieć horyzoncie czasowym.

Nie bądźmy takimi pesymistami. W miarę jak model trzeci będzie dojrzewał, systemy coraz częściej będą podejmowały decyzje. Ludzie prędzej czy później zorientują się, że maszyna potrafi podjąć ją szybciej i pewniej od człowieka. W odhumanizowanym świecie łatwiej przyjdzie im zaakceptować fakt, że np. diagnostyką schorzenia zajmuje się system wspomagany przez człowieka, nie zaś człowiek wspomagany przez system. Ale ciąg dalszy tej historii to już domena futurologów i pisarzy science fiction.