Kompleksowa ochrona nośników danych

-

- Patryk Królikowski,

- 04.01.2013, godz. 18:00

Problem utraty ważnych informacji jest już w zasadzie na co dzień dostrzegany w organizacjach i coraz częściej wdraża się mechanizmy (proceduralne oraz techniczne) mające ograniczać to ryzyko, również wobec zasobów mobilnych. Na stawiane często proste pytanie: jak chronić elektroniczne nośniki informacji? Pada zwykle krótka odpowiedź: szyfrować. Ale jakie są możliwości w tym zakresie i czy aby na pewno szyfrowanie jest jedynym słusznym rozwiązaniem?

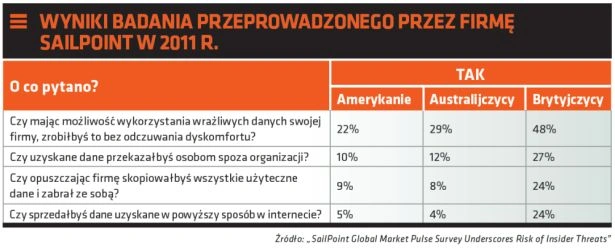

Zastanawiając się nad odpowiedzią, należy zdawać sobie sprawę, że tak naprawdę wszędzie tam, gdzie mamy do czynienia z przenoszeniem danych, ich bezpieczeństwo zależy w dużej mierze od kultury i dojrzałości organizacji (czyli przede wszystkim jej pracowników). Jest to więc w mniejszym stopniu problem techniczny, a w większym mentalno-procesowy. Jak inaczej bowiem wytłumaczyć wyniki badań przeprowadzonych przez firmę Sailpoint w 2011 r. (zob. ramka)?

Nad tymi smutnymi statystykami powinni pochylić się raczej socjologowie i psychologowie, my spróbujemy podejść do tematu od strony rozwiązań technicznych.

Nośniki

Jednym z producentów, którzy zapewniają wsparcie dla standardu SED jest CMS ( na zdjęciu: dysk zewnętrzny CE Secure DiskVault)

Należy więc zastanowić się przynajmniej nad trzema kwestiami. Po pierwsze, czy korzystanie z nośników zewnętrznych jest w organizacji (powszechnie lub na zasadzie odstępstwa) dozwolone? Jeśli tak, to (kwestia druga), czy istnieją wymogi dotyczące nośników, które mogą być wykorzystywane? I wreszcie, po trzecie, czy zakładamy wariantowe podejście do sposobu postępowania z nośnikami w zależności od znaczenia danych na nich przechowywanych?

Zacznijmy od środka, czyli od samych nośników. Jeżeli zabezpieczanie nie musi odbywać się możliwie najniższym kosztem, to można zainwestować w technologię określaną mianem Trusted Storage lub jej wersję mobilną - Trusted Portable Storage (TPS). Technologia ta łączy implementację sprawdzonych w innych obszarach mechanizmów, np. szyfrowania, kontroli dostępu do danych oraz bezpiecznego usuwania danych. Swego czasu, na fali popularności nośników z wbudowanymi zabezpieczeniami organizacja TCG (Trusted Computing Group) opracowała specyfikację dla samo-szyfrujących nośników SED (self-encrypting drive). Celem było przygotowanie standardu, który chroniłby dane w przypadku utraty kontroli nad nośnikiem przez użytkownika. I nie chodziło tutaj tylko o media przenośne, ale także o bardzo życiowe sytuacje, jak chociażby konieczność odesłania do serwisu dysku wypełnionego danymi.